همانطور که قبلاً گفتم، امروزه باید نگران امنیت حساب های کاربری و محرمانه بودن اطلاعات شرکت خود باشید. در مقالههای قبلی در مورد سیاستهای امنیتی محلی، با روشهایی برای استفاده از سیاستهای امنیتی محلی و سیاستهای حساب کاربری آشنا شدید که میتوانید از آنها برای بهبود چشمگیر امنیت حسابهای کاربری استفاده کنید. اکنون که سیاست های امنیتی حساب خود را به درستی پیکربندی کرده اید، دسترسی مهاجمان به حساب های کاربری بسیار دشوارتر خواهد بود. با این حال، به خاطر داشته باشید که کار شما برای ایمن سازی زیرساخت شبکه به همین جا ختم نمی شود. تمام تلاشهای نفوذ و احراز هویت ناموفق کاربران شما باید ثبت شود تا بدانیم آیا اقدامات امنیتی بیشتری باید انجام شود یا خیر. بررسی این اطلاعات به منظور تعیین فعالیت در شرکت حسابرسی نامیده می شود.

فرآیند ممیزی از سه کنترل استفاده می کند: خط مشی حسابرسی، تنظیمات حسابرسی روی اشیاء و گزارش. "امنیت"جایی که رویدادهای امنیتی مانند ورود/خروج از سیستم، استفاده از امتیازات و دسترسی به منابع ثبت میشوند. در این مقاله، به طور خاص به سیاست های حسابرسی و تجزیه و تحلیل متعاقب آن رویدادها در گزارش می پردازیم. "امنیت".

سیاست حسابرسی

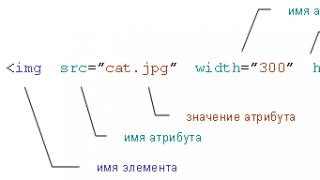

یک خط مشی حسابرسی یک حسابرسی فعالیت را برای یک کاربر و گروه خاص در سیستم پیکربندی می کند. به منظور پیکربندی سیاست های حسابرسی، در ویرایشگر مدیریت سیاست گروه، باید گره را باز کنید پیکربندی کامپیوتر / پیکربندی ویندوز / تنظیمات امنیتی / سیاست های محلی / سیاست حسابرسی... باید به خاطر داشت که به طور پیش فرض تنظیم خط مشی حسابرسی برای ایستگاه های کاری روی تنظیم شده است "تعریف نشده"... درمجموع، میتوانید نه سیاست حسابرسی را پیکربندی کنید، همانطور که در تصویر زیر نشان داده شده است:

برنج. 1. گره "سیاست حسابرسی"

مانند سایر سیاست های امنیتی، برای پیکربندی حسابرسی باید یک تنظیم خط مشی تعریف کنید. پس از دوبار کلیک کردن با دکمه سمت چپ ماوس بر روی هر یک از گزینه ها، کادر روی گزینه را علامت بزنید "تنظیمات خط مشی زیر را تعریف کنید"و پارامترهای موفقیت، شکست یا هر دو حسابرسی را مشخص کنید.

برنج. 2. ویژگی های خط مشی حسابرسی "دسترسی به خدمات دایرکتوری حسابرسی"

پس از پیکربندی خط مشی حسابرسی، رویدادها در گزارش امنیتی ثبت خواهند شد. شما می توانید این رویدادها را در گزارش امنیتی مشاهده کنید. بیایید نگاهی دقیق تر به هر خط مشی حسابرسی بیندازیم:

حسابرسی ورود... خطمشی فعلی تعیین میکند که آیا سیستم عامل کاربری که رایانهاش این خطمشی ممیزی اعمال میشود، همه تلاشهای کاربر برای ورود به سیستم یا خروج از سیستم را ممیزی میکند یا خیر. به عنوان مثال، هنگامی که یک کاربر با موفقیت وارد رایانه می شود، یک رویداد ورود به حساب کاربری ایجاد می شود. رویدادهای خروج هر بار که جلسه حساب کاربری وارد شده به سیستم به پایان می رسد ایجاد می شود. حسابرسی موفقیت به معنای ایجاد یک رکورد حسابرسی برای هر تلاش موفق برای ورود به سیستم است. حسابرسی شکست به معنای ایجاد یک رکورد حسابرسی برای هر تلاش ناموفق برای ورود به سیستم است.

حسابرسی دسترسی به اشیا... این خطمشی امنیتی تلاشهای کاربر برای دسترسی به اشیایی که به Active Directory مرتبط نیستند را بررسی میکند. این اشیاء شامل فایلها، پوشهها، چاپگرها، کلیدهای رجیستری سیستم هستند که توسط لیستهای خود در لیست کنترل دسترسی سیستم (SACL) مشخص میشوند. ممیزی فقط برای اشیایی ایجاد می شود که ACL برای آنها مشخص شده است، مشروط بر اینکه نوع دسترسی درخواستی و حسابی که درخواست را ارائه می دهد با پارامترهای این لیست ها مطابقت داشته باشد.

دسترسی به خدمات دایرکتوری حسابرسی... با استفاده از این خط مشی امنیتی، می توانید تعیین کنید که آیا رویدادهای مشخص شده در لیست کنترل دسترسی سیستم (SACL) که می توانید آن را در کادر محاوره ای ویرایش کنید، ممیزی شوند یا خیر. "گزینه های امنیتی پیشرفته"ویژگی های شی اکتیو دایرکتوری ممیزی فقط برای اشیایی ایجاد می شود که برای آنها SACL مشخص شده است، مشروط بر اینکه نوع دسترسی درخواستی و حسابی که درخواست را ارائه می دهد با پارامترهای این لیست مطابقت داشته باشد. این سیاست تا حدودی شبیه به سیاست است "ممیزی دسترسی به اشیاء"... ممیزی موفقیت به معنای ایجاد یک رکورد ممیزی هر بار که کاربر با موفقیت به یک شی اکتیو دایرکتوری که یک جدول SACL برای آن تعریف شده است دسترسی پیدا می کند. حسابرسی شکست به معنای ایجاد یک رکورد ممیزی برای هر تلاش ناموفق کاربر برای دسترسی به یک شی اکتیو دایرکتوری است که یک جدول SACL برای آن تعریف شده است.

حسابرسی تغییر خط مشی... این خط مشی حسابرسی مشخص می کند که آیا سیستم عامل هر تلاشی برای تغییر حقوق کاربر، حسابرسی، حساب یا خط مشی اعتماد را بازرسی خواهد کرد یا خیر. حسابرسی موفقیت به معنای ایجاد سابقه حسابرسی برای هر تغییر موفقیت آمیز در خط مشی های تخصیص حقوق کاربر، خط مشی های حسابرسی یا خط مشی های اعتماد است. حسابرسی شکست به معنای ایجاد یک رکورد حسابرسی برای هر تلاش ناموفق برای تغییر خط مشی های انتساب حقوق کاربر، خط مشی های حسابرسی یا خط مشی های اعتماد است.

تغییرات امتیازات حسابرسی... با استفاده از این خط مشی امنیتی، می توانید تعیین کنید که آیا استفاده از امتیازات و حقوق کاربر مورد بررسی قرار می گیرد یا خیر. ممیزی موفقیت به معنای ایجاد یک رکورد ممیزی برای هر درخواست موفق از حق کاربر است. حسابرسی شکست به معنای ایجاد یک رکورد حسابرسی برای هر درخواست ناموفق از یک حق کاربر است.

ممیزی پیگیری فرآیند... خط مشی حسابرسی فعلی تعیین می کند که آیا سیستم عامل رویدادهای مرتبط با فرآیند، مانند ایجاد و خاتمه فرآیندها، و همچنین فعال سازی برنامه و دسترسی غیرمستقیم به اشیاء را بررسی خواهد کرد یا خیر. حسابرسی موفقیت به معنای ایجاد سابقه حسابرسی برای هر رویداد موفقیت آمیز مرتبط با فرآیند نظارت شده است. حسابرسی شکست به معنای ایجاد یک رکورد حسابرسی برای هر رویداد ناموفق مرتبط با یک فرآیند نظارت شده است.

رویدادهای سیستم حسابرسی... این خطمشی امنیتی بسیار ارزشمند است، زیرا با این خطمشی است که میتوانید متوجه شوید که آیا رایانه کاربر بیش از حد بارگذاری شده است، آیا اندازه گزارش امنیتی از آستانه هشدار فراتر رفته است یا خیر، آیا رویدادهای ردیابی شده به دلیل یک مشکل از بین رفته است یا خیر. خرابی سیستم حسابرسی و حتی اینکه آیا تغییراتی ایجاد شده است که می تواند بر امنیت سیستم یا ثبت امنیت تا تغییر زمان سیستم تأثیر بگذارد. حسابرسی موفقیت به معنای ایجاد یک رکورد حسابرسی برای هر رویداد موفق سیستم است. حسابرسی شکست به معنای ایجاد یک رکورد ممیزی برای هر رویداد سیستم شکست خورده است.

ممیزی رویدادهای ورود به سیستم... با این خط مشی حسابرسی، می توانید مشخص کنید که آیا سیستم عامل هر بار که این رایانه اعتبارنامه ها را تأیید می کند، ممیزی انجام دهد یا خیر. این خط مشی یک رویداد برای ورود کاربر محلی و راه دور ایجاد می کند. اعضای دامنه و رایانه های خارج از دامنه برای حساب های محلی خود مورد اعتماد هستند. هنگامی که کاربر سعی می کند به یک پوشه مشترک در سرور متصل شود، یک رویداد ورود از راه دور در گزارش امنیتی ثبت می شود، اما رویدادهای خروج از سیستم ثبت نمی شوند. حسابرسی موفقیت به معنای ایجاد یک رکورد حسابرسی برای هر تلاش موفق برای ورود به سیستم است. حسابرسی شکست به معنای ایجاد یک رکورد حسابرسی برای هر تلاش ناموفق برای ورود به سیستم است.

حسابرسی مدیریت حساب... این خط مشی اخیر نیز بسیار مهم در نظر گرفته می شود زیرا از طریق آن است که می توانید تعیین کنید که آیا همه رویدادهای UAC در رایانه حسابرسی شوند یا خیر. گزارش امنیتی اقداماتی مانند ایجاد، انتقال و غیرفعال کردن حسابها و تغییر گذرواژهها و گروهها را ثبت میکند. حسابرسی موفقیت به معنای ایجاد سابقه حسابرسی برای هر رویداد مدیریت حساب موفق است. حسابرسی شکست به معنای ایجاد سابقه حسابرسی برای هر رویداد مدیریت حساب ناموفق است

همانطور که می بینید، همه سیاست های حسابرسی تا حدی بسیار شبیه به هم هستند، و اگر حسابرسی همه سیاست ها را برای هر کاربر سازمان خود تنظیم کنید، دیر یا زود به سادگی در آنها گیج خواهید شد. بنابراین لازم است ابتدا مشخص شود که دقیقاً چه چیزی برای حسابرسی مورد نیاز است. به عنوان مثال، برای اطمینان از اینکه یکی از حسابهای شما دائماً توسط حملات brute-force قابل دسترسی است، میتوانید تلاشهای ناموفق برای ورود را بررسی کنید. در بخش بعدی ساده ترین مثال استفاده از این سیاست ها را بررسی خواهیم کرد.

نمونه ای از استفاده از خط مشی حسابرسی

فرض کنید یک دامنه testdomain.com داریم که کاربری با حساب DImaN.Vista دارد. در این مثال، ما این خطمشی را برای این کاربر اعمال میکنیم و میبینیم که در صورت تلاش برای دسترسی غیرمجاز به سیستم، چه رویدادهایی در گزارش امنیتی نوشته میشوند. برای بازتولید این وضعیت، مراحل زیر را دنبال کنید:

نتیجه

در این مقاله، مطالعه خود را در مورد سیاست های امنیتی ادامه دادیم، یعنی به تنظیمات خط مشی حسابرسی نگاه کردیم که با آن می توانید تلاش های نفوذ و احراز هویت ناموفق کاربران خود را بررسی کنید. همه 9 خط مشی امنیتی مسئول حسابرسی بررسی شده اند. همچنین، با استفاده از یک مثال، نحوه عملکرد سیاست های حسابرسی با استفاده از یک خط مشی را یاد گرفتید "حسابرسی رویدادهای ورود"... وضعیت ورود غیرمجاز به رایانه کاربر شبیه سازی شد و به دنبال آن حسابرسی از گزارش امنیتی انجام شد.

برای بررسی دسترسی به فایلها و پوشهها در Windows Server 2008 R2، باید عملکرد ممیزی را فعال کنید و همچنین پوشهها و فایلهایی را که میخواهید به آنها دسترسی داشته باشید را مشخص کنید. پس از پیکربندی ممیزی، گزارش سرور حاوی اطلاعاتی در مورد دسترسی و سایر رویدادها برای فایل ها و پوشه های انتخاب شده خواهد بود. لازم به ذکر است که ممیزی دسترسی به فایل ها و پوشه ها فقط بر روی حجم ها با سیستم فایل NTFS قابل انجام است.

نحوه فعال کردن ممیزی برای اشیاء سیستم فایل در ویندوز سرور 2008 R2

ممیزی دسترسی به فایلها و پوشهها با استفاده از خطمشیهای گروهی فعال و غیرفعال میشود: خطمشیهای دامنه برای دامنه Active Directory یا سیاستهای امنیتی محلی برای سرورهای مستقل. برای فعال کردن حسابرسی در یک سرور جداگانه، باید Local Policy Management Console را باز کنید شروع ->همهبرنامه ها ->اداریابزار ->محلیامنیتخط مشی... در کنسول سیاست محلی، درخت سیاست محلی را گسترش دهید ( محلیسیاست های)و مورد را انتخاب کنید حسابرسیخط مشی.

در قسمت سمت راست، مورد را انتخاب کنید حسابرسیهدف - شیدسترسی داشته باشیدو در پنجره ای که ظاهر می شود، مشخص کنید که چه نوع رویدادهای دسترسی به فایل و پوشه باید ضبط شوند (دسترسی موفق / ناموفق):

پس از انتخاب تنظیمات مورد نظر، باید کلیک کنید خوب.

انتخاب فایلها و پوشههایی که دسترسی به آنها ثبت میشود

پس از فعال شدن ممیزی دسترسی به فایل ها و پوشه ها، باید اشیاء خاصی از فایل سیستم را انتخاب کرد که دسترسی به آنها ممیزی می شود. درست مانند مجوزهای NTFS، تنظیمات ممیزی به طور پیشفرض در تمام اشیاء فرزند به ارث میرسد (مگر اینکه پیکربندی دیگری انجام شده باشد). به همان روشی که هنگام تخصیص مجوزها به فایل ها و پوشه ها، ارث بری تنظیمات ممیزی را می توان برای همه یا فقط برای اشیاء انتخاب شده فعال کرد.

برای پیکربندی ممیزی برای یک پوشه / فایل خاص، باید روی آن کلیک راست کرده و Properties را انتخاب کنید ( خواص). در پنجره خصوصیات، به تب Security بروید ( امنیت) و دکمه را فشار دهید پیشرفته... در پنجره تنظیمات امنیتی پیشرفته ( پیشرفتهامنیتتنظیمات) به تب حسابرسی بروید ( حسابرسی). تنظیم حسابرسی به طور طبیعی مستلزم حقوق مدیر است. در این مرحله، پنجره ممیزی لیستی از کاربران و گروه هایی را که ممیزی برای آنها در این منبع فعال است نمایش می دهد:

برای افزودن کاربران یا گروه هایی که دسترسی آنها به این شیء ثبت می شود، باید روی دکمه کلیک کنید اضافه کردن ...و نام این کاربران/گروه ها را مشخص کنید (یا مشخص کنید هر کس- برای بررسی دسترسی همه کاربران):

بلافاصله پس از اعمال این تنظیمات در ورود به سیستم امنیتی (شما می توانید آن را در Snap-In پیدا کنید کامپیوترمدیریت ->نمایشگر رویدادها)، هر بار که به اشیایی که ممیزی برای آنها فعال است دسترسی پیدا می کنید، ورودی های مربوطه ظاهر می شوند.

همچنین، رویدادها را می توان با استفاده از cmdlet PowerShell مشاهده و فیلتر کرد - Get-EventLogبه عنوان مثال، برای نمایش همه رویدادها از eventid 4660، این دستور را اجرا کنید:

امنیت Get-EventLog | ? ($ _. eventid -eq 4660)

مشاوره... این امکان وجود دارد که اقدامات خاصی را به هر رویدادی در گزارش ویندوز اختصاص دهید، مانند ارسال ایمیل یا اجرای یک اسکریپت. نحوه پیکربندی آن در مقاله توضیح داده شده است:

UPD از 06/08/2012 (با تشکر از مفسر).

در ویندوز 2008 / ویندوز 7، یک ابزار ویژه برای مدیریت ممیزی اضافه شده است auditpol... با استفاده از دستور زیر میتوانید لیست کامل انواع شی را که میتوان حسابرسی را فعال کرد مشاهده کرد:

Auditpol / لیست / زیر مجموعه: *

همانطور که می بینید، این اشیا به 9 دسته تقسیم می شوند:

- سیستم

- ورود / خروج

- دسترسی به شی

- استفاده از امتیاز

- ردیابی دقیق

- تغییر سیاست

- مدیریت حساب

- DS Access

- ورود به حساب

و هر یک از آنها به ترتیب به زیر شاخه ها تقسیم می شوند. به عنوان مثال، دسته حسابرسی دسترسی به اشیا شامل زیرمجموعه File System است و برای فعال کردن ممیزی برای اشیاء سیستم فایل در رایانه، دستور را اجرا کنید:

Auditpol / مجموعه / زیر مجموعه: "File System" / شکست: فعال / موفقیت: فعال کردن

به ترتیب با دستور زیر خاموش می شود:

Auditpol / مجموعه / زیر مجموعه: "فایل سیستم" / شکست: غیر فعال کردن / موفقیت: غیرفعال کردن

آن ها اگر حسابرسی زیرمجموعههای غیرضروری را خاموش کنید، میتوانید اندازه گزارش و تعداد رویدادهای غیرضروری را به میزان قابل توجهی کاهش دهید.

پس از فعال شدن ممیزی دسترسی به فایل ها و پوشه ها، باید اشیاء خاصی را که کنترل خواهیم کرد (در ویژگی های فایل ها و پوشه ها) مشخص کنید. به خاطر داشته باشید که بهطور پیشفرض، تنظیمات ممیزی در تمام شیهای فرزند به ارث میرسد (مگر اینکه در غیر این صورت ذکر شده باشد).

سلام به همه!

ما همچنان به انتشار برگه های تقلب در راه اندازی ممیزی سیستم های مختلف ادامه می دهیم، آخرین بار در مورد AD habrahabr.ru/company/netwrix/blog/140569 صحبت کردیم، امروز در مورد سرورهای فایل صحبت خواهیم کرد. باید بگویم که اغلب ما تنظیمات ممیزی سرور فایل را انجام می دهیم - در هنگام نصب آزمایشی با مشتریان. هیچ چیز سختی در این کار وجود ندارد، فقط سه مرحله ساده:

- پیکربندی حسابرسی در اشتراک گذاری فایل

- سیاست های حسابرسی کلی و جزئی را پیکربندی و اعمال کنید

- تنظیمات گزارش رویداد را تغییر دهید

پیکربندی حسابرسی در اشتراک گذاری فایل

تنظیم خط مشی حسابرسی کلی

برای کنترل تغییرات در سرور فایل، باید یک خط مشی حسابرسی تنظیم کنید. قبل از پیکربندی خطمشی، مطمئن شوید که حساب شما عضوی از گروه Administrators است یا اینکه حق مدیریت حسابرسی و گزارشهای رویداد را در قسمت Snap-in Group Policy دارید.

تنظیم یک خط مشی حسابرسی دقیق

پیکربندی گزارش رویداد

به منظور کنترل موثر تغییرات، لازم است که گزارش رویدادها را پیکربندی کنید، یعنی حداکثر اندازه گزارش ها را تنظیم کنید. اگر اندازه به اندازه کافی بزرگ نباشد، رویدادها ممکن است قبل از رسیدن به پایگاه داده ای که برنامه شما برای نظارت بر تغییرات از آن استفاده می کند، بازنویسی شود.

در نهایت، مایلیم اسکریپتی را به شما پیشنهاد کنیم که خودمان هنگام تنظیم ممیزی در سرورهای فایل از آن استفاده می کنیم. اسکریپت ممیزی روی همه توپها را برای هر یک از رایانههای موجود در OU پیکربندی میکند... بنابراین، شما نیازی به فعال کردن دستی تنظیمات در هر اشتراک گذاری فایل ندارید.

قبل از شروع اسکریپت، باید خط 19 را ویرایش کنید - مقادیر مورد نیاز را به جای "your_ou_name" و "your_domain" وارد کنید. اسکریپت باید تحت حسابی اجرا شود که دارای حقوق سرپرست دامنه است.

می توانید اسکریپت را از پایگاه دانش ما دریافت کنید یا متن زیر را در فایل ps1 ذخیره کنید:

# import-module activedirectory # $ path = $ args; # \\ فایل سرور \ اشتراک \ پوشه $ حساب = "همه" # $ args; $ flavor = "موفقیت، شکست" # $ args; $ flags = "ReadData، WriteData، AppendData، WriteExtendedAttributes، DeleteSubdirectoriesAndFiles، WriteAttributes، Delete، ChangePermissions، TakeOwnership" $ inheritance = "ContainerInherit، ObjectInherit" = "ContainerInherit، ObjectInherit" ="None $-AD-Compupter =" -S_e_e" یک $-Adcomp: DC = your_domain، DC = your_domain "| انتخاب -exp DNSHostName foreach ($ comp در $ comps) ($ shares = get-wmiobject -class win32_share -computername $ comp -filter "type = 0 AND name like"% [^ $] "" | انتخاب -exp name foreach ( سهم $ در سهام $) ($ path = "\\" + $ comp + "\" + $ share $ path $ acl = (Get-Item $ path) .GetAccessControl ("Access, Audit") $ ace = new- شی System.Security.AccessControl.FileSystemAuditRule ($ حساب، $ پرچم، وراثت $، $ انتشار، $ طعم) $ acl.AddAuditRule ($ ace) set-acl - مسیر $ مسیر -AclObject $ acl))

OP های مورد نیاز بخش فروش می تواند بسیار متفاوت از OP های بخش مالی باشد.

برنامه خط مشی گروهی اجازه می دهد تا تنظیمات امنیتی را مستقیماً در فروشگاه Active Directory تنظیم کنید. پوشهتنظیمات امنیتی در گره استپیکربندی کامپیوتر و گره پیکربندی کاربر

مالک). تنظیمات امنیتی به مدیران Group Policy اجازه میدهد تا خطمشیهایی را تنظیم کنند که دسترسی کاربران به فایلها و پوشهها را محدود میکند، تعداد گذرواژههای نامعتبر را تعیین میکند که کاربر میتواند قبل از ورود به سیستم رد شود، حقوق کاربر مانند اینکه کاربران میتوانند به سرور دامنه وارد شوند را کنترل کنند.

8.5. حسابرسی در مایکروسافت ویندوز

8.5.1. بررسی اجمالی حسابرسی ویندوز

حسابرسی در ویندوز فرآیند ردیابی اقدامات کاربر و اقدامات ویندوز (به نام رویدادها) است. در طول ممیزی، ویندوز اطلاعات رویداد را طبق دستورالعمل در گزارش امنیتی می نویسد. این گزارش تلاش برای ورود به سیستم با رمزهای عبور صحیح و نادرست و همچنین رویدادهای مربوط به ایجاد، باز کردن، از بین بردن فایل ها یا اشیاء دیگر را ثبت می کند.

هر ورودی گزارش امنیتی شامل:

اطلاعات مربوط به عمل انجام شده؛

اطلاعات مربوط به کاربری که این عمل را انجام داده است.

اطلاعاتی در مورد رویدادی که در این مدت رخ داده و همچنین موفقیت آمیز بودن آن.

8.5.1.1. استفاده از خط مشی حسابرسی

خط مشی حسابرسی تعیین می کند که ویندوز چه نوع رویدادهایی را باید در گزارش امنیتی هر رایانه بنویسد. این گزارش به شما امکان می دهد رویدادهایی را که مشخص کرده اید ردیابی کنید.

ویندوز اطلاعات رویداد را در گزارش امنیتی رایانه ای که رویداد روی آن رخ داده است می نویسد

جایی. به عنوان مثال، میتوانید ممیزی را به گونهای پیکربندی کنید که هر بار که فردی ناموفق تلاش میکند با یک حساب دامنه وارد دامنهای شود، آن رویداد در گزارش امنیتی کنترلکننده دامنه ثبت شود.

این رویداد در کنترلکننده دامنه ثبت میشود و نه در رایانهای که در آن تلاش برای ورود به سیستم انجام شده است، زیرا این کنترلکننده دامنه بود که سعی در تأیید اعتبار ورود به سیستم داشت و ناموفق بود.

می توانید یک خط مشی حسابرسی را در رایانه برای موارد زیر پیکربندی کنید:

ردیابی موفقیت / شکست رویدادهایی مانند تلاش برای ورود به سیستم، تلاش یک کاربر خاص برای خواندن یک فایل مشخص شده، تغییرات در حساب کاربری یا عضویت گروه، و تغییرات در تنظیمات امنیتی شما؛

حذف یا به حداقل رساندن خطر استفاده غیرمجاز از منابع.

می توانید از Snap-in برای مشاهده رویدادهای نوشته شده توسط ویندوز در لاگ امنیتی استفاده کنید. نمایشگر رویداد... شما همچنین می توانید سیاهههای مربوط به خود را بایگانی کنید

پدیدههای روند بلندمدت - به عنوان مثال، برای تعیین شدت دسترسی به چاپگرها یا فایلها یا کنترل تلاشهای دسترسی غیرمجاز به منابع.

8.5.2 برنامه ریزی خط مشی حسابرسی

مدیر باید تصمیم بگیرد که کدام کامپیوترها را ممیزی کند. حسابرسی به طور پیش فرض غیرفعال است.

هنگام تعریف رایانه برای ممیزی، مدیر باید برنامه ریزی کند که چه چیزی را در هر رایانه نظارت کند. ویندوز رویدادهایی را که بررسی می کند به طور جداگانه در هر رایانه ثبت می کند.

می توانید حسابرسی کنید:

دسترسی به فایل ها و پوشه ها؛

ورود و خروج از یک کاربر خاص

کامپیوتر ویندوز خود را خاموش و راه اندازی مجدد کنید

تغییرات در حساب های کاربر و گروه؛

تلاش برای تغییر اشیاء Active Directory.

هنگامی که مشخص کردید کدام رویدادها را باید آزمایش کنید، باید تصمیم بگیرید که آیا موفقیت و/یا شکست آنها را پیگیری کنید. ردیابی رویدادهای موفقیت به شما میگوید که کاربران ویندوز یا سرویسهای آن هر چند وقت یکبار به فایلها، چاپگرها و سایر اشیاء خاص دسترسی دارند. این هنگام برنامه ریزی استفاده از منابع مفید است. ردیابی رویدادهای ناموفق می تواند شما را از نقض احتمالی امنیتی آگاه کند. به عنوان مثال، چندین تلاش ناموفق برای ورود به سیستم با یک حساب خاص، به خصوص اگر خارج از ساعات کاری عادی اتفاق بیفتد، می تواند به این معنی باشد که شخصی بدون حقوق دسترسی سعی در هک کردن سیستم دارد.

هنگام تعیین خط مشی حسابرسی، توصیه می شود از اصول زیر هدایت شود:

تصمیم بگیرید که آیا می خواهید روند استفاده از منابع سیستم را دنبال کنید. در این مورد، برای تهیه نسخه پشتیبان از گزارش های رویداد برنامه ریزی کنید. این به شما امکان می دهد تغییرات در استفاده از منابع سیستم را مشاهده کرده و آنها را از قبل افزایش دهید.

گزارش امنیتی را مرتباً مرور کنید. این گزارش را به طور منظم برنامه ریزی و بررسی کنید زیرا تنظیم حسابرسی به تنهایی به شما در مورد نقض های امنیتی هشدار نمی دهد.

سیاست حسابرسی را مفید و آسان برای مدیریت کنید. همیشه داده های حساس و محرمانه را بررسی کنید. فقط چنین رویدادهایی را بررسی کنید تا اطلاعات معنی داری در مورد وضعیت شبکه به دست آورید. این امر استفاده از منابع سرور را به حداقل می رساند و یافتن اطلاعات مورد نظر را آسان تر می کند. ممیزی بیش از حد رویدادها باعث کاهش سرعت ویندوز می شود.

دسترسی به منابع کاربران غیر گروهی را بررسی کنیدکاربران،و کاربران گروه Everyone. این تضمین می کند که می توانید هرکسی را که به شبکه متصل می شود، ردیابی کنید، نه فقط کسانی که حساب برای آنها ایجاد شده است.

8.5.3 اجرای خط مشی حسابرسی

لازم است در مورد الزامات حسابرسی فکر کنید و خط مشی آن را پیکربندی کنید. با پیکربندی یک خط مشی حسابرسی در رایانه، می توانید فایل ها، پوشه ها، چاپگرها و اشیاء Active Directory را بررسی کنید.

8.5.3.1. تنظیم حسابرسی

می توانید سیاست های حسابرسی را بر اساس نقش این رایانه در شبکه ویندوز اعمال کنید. حسابرسی برای انواع زیر از کامپیوترهای ویندوزی پیکربندی متفاوتی دارد:

برای یک سرور عضو در یک دامنه، یک سرور مستقل یا ایستگاه های کاری ویندوز، خط مشی حسابرسی به طور جداگانه برای هر دستگاه پیکربندی می شود.

کنترل کننده های دامنه یک خط مشی ممیزی برای کل دامنه دارند. برای بررسی رویدادهای روی کنترلکنندههای دامنه، مانند تغییرات در اشیاء Active Directory، باید Group Policy را برای دامنهای که برای همه کنترلکنندهها اعمال میشود، پیکربندی کنید.

الزامات انجام ممیزی

پیکربندی و اجرای حسابرسی مستلزم رعایت شرایط زیر است:

شما باید اجازه داشته باشید حسابرسی و گزارش امنیتی را مدیریت کنیدبرای

رایانه ای که می خواهید سیاست حسابرسی را روی آن پیکربندی کنید یا گزارش حسابرسی را مشاهده کنید. به طور پیش فرض، ویندوز چنین حقوقی را به گروه اعطا می کند مدیران

فایل ها و پوشه هایی که باید ممیزی شوند باید در درایوهای NTFS باشند.

تنظیم حسابرسی

باید پیکربندی کنید:

یک خط مشی حسابرسی که شامل یک حالت حسابرسی است اما برای اشیاء خاص حسابرسی نمی کند.

حسابرسی برای منابع خاص، به عنوان مثال رویدادهای نظارت شده خاصی را برای فایل ها، پوشه ها، چاپگرها و

اشیاء اکتیو دایرکتوری ویندوز این رویدادها را نظارت و ثبت خواهد کرد.

8.5.3.2. پیکربندی خط مشی حسابرسی

V اولین قدم انتخاب انواع رویدادها برای ردیابی است. پارامترها برای هر رویداد تنظیم می شوند

تنظیماتی که نشان می دهد کدام تلاش برای ردیابی است: موفقیت آمیز یا ناموفق. شما می توانید سیاست های حسابرسی را از طریق Snap-in پیکربندی کنید خط مشی گروه

انواع رویدادهایی که می توان در ویندوز بررسی کرد در جدول 8.1 نشان داده شده است.

جدول 8.1

انواع رویدادهایی که در ویندوز قابل بررسی هستند

شرح |

||

رویدادهای ورود به سیستم | کنترل کننده دامنه یک درخواست تأیید دریافت کرد |

|

سیستم با | حساب کاربری صحیح |

|

رکورد نوح | ||

کنترل | مدیر ایجاد، تغییر یا حذف کرد |

|

حساب یا گروه حساب |

||

کاربر تغییر کرده، فعال شده یا |

||

کلید زده شود، یا رمز عبور تنظیم یا تغییر کرده است |

||

دسترسی به خدمات | کاربر به شی Active دسترسی پیدا کرده است |

|

کاتالوگ ها | فهرست راهنما. باید مشخص کنید |

|

اکتیو دایرکتوری اشیاء برای ردیابی این |

||

نوع رویداد |

||

رویدادهای ورود به سیستم | کاربر وارد و خارج شده است |

|

یا متصل / نمی تواند از طریق شبکه متصل شود |

||

به این کامپیوتر |

||

دسترسی به شی | کاربر به فایل، پوشه دسترسی پیدا کرد |

|

یا یک چاپگر شما باید فایل ها، پوشه ها را مشخص کنید |

||

یا چاپگرها برای بررسی حالت را بررسی کنید |

||

دسترسی به سرویس دایرکتوری دسترسی را بررسی می کند |

||

کاربر به یک شی فعال خاص |

||

فهرست راهنما. حالت دسترسی به شی را بررسی می کند |

||

دسترسی کاربر به فایل ها، پوشه ها یا |

||

چاپگرها |

||

تغییر | تغییراتی در سفارشی ایجاد شده است |

|

تنظیمات امنیتی، حقوق کاربر |

||

یا سیاست های حسابرسی |

||

استفاده | کاربر حقوق را اعمال کرد، به عنوان مثال، به دلیل |

|

امتیازات | زمان سیستم را تغییر دهید (این شامل نمی شود |

|

حقوق مرتبط با ورود به سیستم و |

||

از آن خارج شوید) |

||

ردیابی | کاربر عملی را انجام داد. این اطلاعات |

|

روند | این برای برنامه نویسانی که می خواهند ردیابی کنند مفید است |

|

جزئیات اجرای برنامه را ارائه دهید |

||

سیستمیک | کاربر com- را راه اندازی مجدد یا خاموش کرده است |

|

پیوتر، یا رویدادی رخ داده است که تأثیر می گذارد |

||

امنیت ویندوز یا هر گزارش امنیتی |

||

nosti. (به عنوان مثال، مسیر حسابرسی پر است، و |

||

ویندوز قادر به نوشتن اطلاعات جدید نیست |

||

حتی مدرن ترین تولیدات، یک دفتر کوچک یا یک شرکت بزرگ با مشکل خطای معمولی انسانی مواجه هستند. حسابداری، اقتصاد، مدیران، هر کارمند دیگری - بسیاری ممکن است به فایل های خاصی دسترسی داشته باشند. بنابراین، استفاده از Windows Auditing برای ردیابی فعالیت کاربران بسیار مهم است. ممکن است اتفاق بیفتد که شخصی از کارکنان یک فایل یا داده های بسیار مهم را که در پوشه های عمومی در سرور فایل موجود است حذف کرده باشد. در نتیجه، ثمره کار کل یک سازمان می تواند حذف یا تحریف شود و مدیر سیستم باید به تنهایی با این مشکل مبارزه کند. اما نه تنها در صورتی که سرویس حسابرسی ویندوز را سفارش دهید.

شایان ذکر است که این سیستم عامل دارای یک سیستم حسابرسی است که در آن امکان ردیابی و ثبت اطلاعات در مورد زمان، مکان و تحت چه شرایطی و با کمک کدام برنامه، رویدادهای خاصی رخ داده است که منجر به حذف پوشه شده است. یا به شما اجازه می دهد یک فایل مهم را پاک یا تغییر دهید. اما به طور پیش فرض، حسابرسی کار نمی کند، زیرا استفاده از ظرفیت سیستم خاص مهم است. و بار می تواند خیلی زیاد باشد، بنابراین سیاستمداران حسابرسی یک سوابق انتخابی از رویدادهایی که واقعا مهم هستند را نگه می دارند.

ممیزی در هر سیستم عامل ویندوز تعبیه شده است، اما پیکربندی خود می تواند بسیار دشوار باشد، بنابراین بهتر است بازرسی دسترسی به فایل را در سرور ویندوز سفارش دهید.

بنابراین، برای انجام ممیزی، باید عملکرد آن را فعال کنید و هر فایل و پوشه ای را که باید دسترسی به آن را ضبط کنید، مشخص کنید. ویندوز دسترسی به فایل را فقط در حجم های NTFS بررسی می کند.

فعال کردن حسابرسی روی اشیاء سیستم فایل در ویندوز سرور 2008 R2

با استفاده از Group Policy می توانید ممیزی دسترسی به اشیا را فعال یا غیرفعال کنید. این می تواند یک گزینه دامنه برای Active Directory یا یک گزینه امنیتی محلی باشد که برای سرورهای جداگانه طراحی شده است.

فعال کردن حسابرسی در سرور جداگانه به شرح زیر است. کنسول مدیریت را برای گزینه های محلی Start ->… -> Local Security Policy باز کنید. سپس درخت Local Policies را گسترش دهید و سپس Audit Policy را انتخاب کنید. در سمت راست، Audit Object Access را انتخاب کنید و سپس رویدادهای دسترسپذیری را برای هر فایل و پوشههایی که باید ثبت شوند انتخاب کنید.

انتخاب فایلها و پوشههایی که دسترسی به آنها ثبت میشود

پس از فعال شدن Audit در سرور فایل، اشیاء خاصی را انتخاب کنید که دسترسی در برابر آنها ممیزی می شود. برای انجام این کار، کلیک راست کرده و Properties را انتخاب کنید. سپس به منوی Security بروید و سپس روی Advanced کلیک کنید. تنظیمات امنیتی پیشرفته تب Audit را باز می کند. برای پیکربندی به حقوق مدیر نیاز است. برای تنظیم حقوق استفاده، مهم است که یک ورودی به Add اضافه کنید و نام کاربری را مشخص کنید. تنظیمات دقیق بعداً مشخص می شود، از جمله ورود به سیستم، ایجاد / تغییر، یا، هنگام حذف یک فایل، سایر عملیات.

پس از آن، یک ورودی مربوطه در گزارش امنیتی (Computer Management -> Events Viewer) با هر ورودی ظاهر می شود. وظایف را می توان با PowerShell - Get-Event Log فیلتر کرد. بنابراین، در عملیات با eventid 4660 باید Get-EventLog Security | را اجرا کنید ? ($ _. eventid -eq 4660.

فعال کردن ممیزی پیشرفته فایل ها و پوشه ها در سرورهای فایل

بهتر است Windows Server 2008 R2 را روی یک میزبان آزمایشی بررسی کنید. ممیزی دسترسی میزبان فایل به مدیریت پوشه گروهی نیاز دارد. تأیید آن مستلزم ایجاد یک GPO جدید است. از طریق تنظیمات کامپیوتر، باید به تنظیمات امنیتی بروید. در آنجا باید پارامترهای مجله را تنظیم کرده و خود ممیزی را پیکربندی کنید. عملیات سفارشی معمولا به صورت جداگانه انجام می شود. معمولاً 200 مگابایت کافی است، حداکثر زمان ذخیره سازی تا 2 هفته است، ذخیره خودکار را در روز تنظیم کنید.

برای راه اندازی حسابرسی برای یک مرکز پایگاه داده ارائه دهنده فایل، باید از ممیزی سیستم فایل استفاده کنید. اگر گزینه «درباره اشتراکگذاری فایل» را انتخاب کنید، ضبط تا حد امکان با جزئیات حفظ میشود و هر اطلاعاتی ثبت میشود. برای بهینه سازی خط مشی، مهم است که آن را در دستگاه سخت افزار اصلی اعمال کنید. بهتر است این کار را روی یک کنترلر دامنه انجام دهید. روی "افزودن" کلیک کنید و "رایانه ها" را به عنوان اشیا نشان دهید. سپس آنها یک بررسی سیاست انجام می دهند، نتایج را بررسی می کنند و به مرکز خدمات اصلی پرونده می روند. مهم است که اطمینان حاصل شود که پوشه با دسترسی به فایل ارائه شده است.

اکنون می توانید به تب امنیتی در بخش «پیشرفته» بروید. سپس SACL اضافه می شود. در مورد نوع، می تواند ممیزی دسترسی به فایل، ممیزی حذف فایل، ممیزی تغییرات فایل باشد - هر مکانیزم عمل به وظایف محول شده به کاربر بستگی دارد. درک این نکته مهم است که برای هر شرکت منفرد، چنین وظایفی ممکن است هم از نظر محتوا و هم از نظر دامنه متفاوت باشد.

ممیزی دسترسی به فایل در سرور ویندوز

هنگام حذف یک فایل، همان رویدادها با ID = 4663 ایجاد می شود. علاوه بر این، یک رکورد داده یا حذف فایل DELETE در بدنه BodyL ظاهر می شود. هنگام تغییر نام، یک ID = 4663 رکورد ظاهر نمی شود، بلکه دو رکورد به طور همزمان ظاهر می شود. در حالت اول، حذف اتفاق می افتد، در مورد دوم، داده ها نوشته می شوند. شما نمی توانید نسخه پیام 4660 را که حاوی نام کاربری و سایر داده های سرویس از جمله کد توصیف کننده است، دور بزنید.

هنگامی که یک فایل حذف می شود، چنین رویدادهایی به طور همزمان تولید می شوند، اما دنباله آنها همیشه اول از همه 4663 است، و تنها پس از آن 4660. علاوه بر این، عدد ترتیبی با 1 متفاوت است. و عدد ترتیبی 4660 با 1 بزرگتر است، یعنی 4663. و با این ویژگی باید کارهای مورد نیاز را جستجو کنید ...

بر این اساس وقایع رخ داده از 4660 گرفته شده است که دارای دو خاصیت هستند: زمان (زمان) خلقت و شماره دنباله. بعداً در متغیر $ PrevEvent شماره عملیات را وارد کنید که حاوی اطلاعات مربوط به فایل راه دور است. بازههای زمانی جستجو باید مشخص شود و باید به 2 ثانیه کاهش یابد (با فاصله زمانی + - 1 ثانیه). به احتمال زیاد، این زمان اضافی (زمان) برای ایجاد هر کار تکمیل شده به طور جداگانه مورد نیاز خواهد بود.

در نتیجه، ممیزی سرور فایل Windows Server 2008 R2، داکهای موقت حذف شده (. * Tmp) را ضبط نمیکند. قفل (. * قفل) و موقت (. * ~ $ *) اسناد نوشته نمی شوند. به طور مشابه، فیلدهای متغیر $ BodyL انتخاب می شوند و پس از یافتن وظایف، $ BodyL در گزارش فایل متنی نوشته می شود.

گزارش دسترسی حسابرسی به اسناد به طرح زیر نیاز دارد: 1 فایل در ماه با نام (Name) که حاوی ماه و سال است. واقعیت این است که موارد حذف شده بسیار کمتری نسبت به اسکله هایی که ممیزی دسترسی برای آنها انجام می شود وجود دارد. به همین دلیل است که به جای بررسی هر گزارش، یک فایل گزارش در هر جدولی باز می شود و داده های مربوط به کاربر یا محتوای خود سند مشاهده می شود.

پیکربندی ممیزی سرور فایل: دستورالعمل های دقیق و برگه تقلب (pdf.)

ممیزی پوشه Windows Server 2008 آسان است. باید Start → Run → eventvwr.msc و سپس Security log Security را باز کنید. از آنجایی که شامل رویدادهای مختلفی است که کاملاً غیر ضروری هستند، باید روی View → Filter کلیک کنید و رویدادها را فیلتر کنید

انواع رویداد: حسابرسی موفقیت.

و همچنین رده: دسترسی به شی.

منبع رویداد: امنیت

نیازی به برداشت اشتباه از حذف ها نیست. فقط این است که چنین عملکردی در عملیات Windows XP Audit برای عملکرد عادی برنامه ها قابل اجرا است. از جمله بیشتر برنامهها در هنگام راهاندازی، ابتدا یک فایل موقت تشکیل میدهند، سپس فایل اصلی، و زمانی که برنامه خارج میشود، فایل موقت حذف میشود. همچنین اتفاق می افتد که یک فایل و کل پوشه ها (گاهی اوقات - پایگاه داده ها) با نیت مخرب حذف می شوند. به عنوان مثال، یک کارمند اخراج شده تصمیم گرفت به شرکت آسیب برساند و تمام اطلاعات را حذف کند. اما بازیابی پوشه ها برای یک مدیر سیستم معمولی نیز دشوار نخواهد بود. اینکه چه زمانی و چه کسی چنین کاری را انجام داده است، موضوع کاملاً دیگری است.

ممیزی یک پوشه شبکه یا ممیزی پوشه های شبکه (هر کدام که برای شما راحت تر است) با پیکربندی شروع می شود. برای انجام این کار، به Properties of balls بروید، به تب امنیتی بروید و «Advanced» را انتخاب کنید، سپس تب Audit را انتخاب کنید، جایی که (جایی) باید گروه کاربری Everyone را انتخاب کنید. سپس باید Edit را انتخاب کنید و تنها پس از آن بر روی چک باکس های موجود مانند تصویر کلیک کنید:

در این مورد، لیست "Apply onto" باید حاوی مقدار "This folder, subfolders ..." باشد. و پس از اتمام تنظیمات، باید روی OK کلیک کنید.

حسابرسی ویندوز سرور 2008 شامل تنظیم یک خط مشی کلی است. قبل از پیکربندی، مطمئن شوید که حساب در گروه Administrators است. ممیزی پوشه شبکه Windows Server 2008 R2استانداردقابل مقایسه با نسخه های قبلی اما در همان زمان، خود توسعه دهندگان توصیه می کنند از ویژگی های پیشرفته استفاده کنند، نه پوشه ها یا آیتم ها (اشیاء)، اگرچه از سال 2003 تغییر چندانی نکرده است. بنابراین، به سختی ارزش جستجوی داده های مرتبط را دارد. فقط کمی زمان می برد تا حسابرسی سرور 2008 برای وظایف خاص و مطابق با الزاماتی که برای اهداف تجاری خاص شرکت ارائه شده است، سفارشی شود.

- برای ثبت نظر وارد شوید یا ثبت نام کنید