امروز من در مورد نحوه بومی سازی یک ویروس در صورت نفوذ به رایانه شما، نحوه شکست دادن تروجان ها و نحوه بازیابی سیستم خود پس از آلوده شدن به روت کیت ها در صورتی که همه چیز بیش از حد پیش رفته است صحبت خواهم کرد.

بنابراین، اگر شک دارید که رایانه شما آلوده شده است، اولین کاری که باید انجام دهید این است که مراحل زیر را دنبال کنید:

- کامپیوتر را از اینترنت جدا کنید (کابل UTP را بیرون بکشید، Wi-Fi را خاموش کنید).

- تمام دستگاه های خارجی را از رایانه جدا کنید (هاردهای خارجی، درایوهای فلش، تلفن ها و غیره).

همه اینها باید انجام شود تا کامپیوتر آلوده از دنیای خارج جدا شود. قطع اتصال رایانه از دسترسی به دنیای خارج از طریق اینترنت و شبکه داخلی محلی ضروری است، زیرا برنامه مخرب با احتمال تقریباً 100٪ سعی می کند خود را به کل بخش قابل دسترسی آن گسترش دهد.

علاوه بر این، اگر بدافزار بخشی از یک شبکه بات نت باشد یا شامل اجزایی باشد، غیرفعال خواهد بود و در لحظه دریافت فرمان کنترل از شبکه خارجی فعال می شود. این همچنین ما را در برابر نشت داده های محلی به شبکه بیمه می کند، به عنوان مثال، از طریق تونل DNS یا موارد هک مشابه.

تعمیر رجیستری

رجیستری ویندوز، که از اولین نسخه های سیستم عامل شروع می شود، یک جزء حیاتی سیستم باقی می ماند، در واقع، یک پایگاه داده برای ذخیره پارامترها و تنظیمات مختلف محیط کار، نرم افزار نصب شده و خود ویندوز است. منطقی است که نقض رجیستری یا آسیب به آن وضعیت غیرفعال سیستم عامل را تهدید کند.

خود رجیستری که با ابزار استاندارد regedit باز می شود، به صورت فیزیکی توسط چندین فایل ذخیره شده در مسیر% SystemRoot% \ System32 \ config \ نمایش داده می شود. اینها فایل هایی با نام های SYSTEM، SOFTWARE، SECURITY، SAM، DEFAULT بدون پسوند هستند و فقط برای فرآیندهای سیستم NT AUTHORITY \ SYSTEM، LocalSystem در دسترس هستند. اما اگر رجیستری را از طریق یک ویرایشگر معمولی باز کنید، این فایل ها به شکل یک درخت سلسله مراتبی بزرگ ظاهر می شوند.

البته اولین چیزی که به ذهن می رسد این است که از این فایل ها بک آپ بگیرید و در صورت نیاز فقط فایل های خراب را با نسخه پشتیبان جایگزین کنید. اما از زیر سیستم عامل بارگذاری شده، کپی ساده امکان پذیر نخواهد بود و صادرات داده با استفاده از regedit ممکن است ناقص باشد. بنابراین، ما ابزارهایی را در نظر خواهیم گرفت که در این مورد به ما کمک کنند.

ابزارهای استاندارد ویندوز برای بازیابی رجیستری

ویندوز "خارج از جعبه" متاسفانه ابزار جداگانه ای برای پشتیبان گیری از رجیستری ندارد. تنها چیزی که این سیستم می تواند ارائه دهد، عملکرد NTBackUp منسوخ از دوران سرور ویندوز XP / 2003 یا تناسخ مجدد آن در سیستم عامل های جدید ویندوز 7، 8، 10 به شکل "» است، که ایجاد یک تصویر کل سیستم را ارائه می دهد. (کل سیستم - نه رجیستری!). بنابراین، اجازه دهید فقط به یک مثال کوچک از مراحل موجود در Recovery Console برای بازیابی دستی رجیستری نگاه کنیم. در واقع، اینها عملیات جایگزینی فایل های شکسته در سیستم آلوده با فایل های رجیستری اصلی از یک نسخه پشتیبان قبلی است.

رابط ابزار NTBackUp

پس از بوت شدن در حالت Live CD از دیسک نصب یا از یک کنسول بازیابی محلی نصب شده (برای XP / 2003)، باید دستورات زیر را که توسط خود مایکروسافت توضیح داده شده است، اجرا کنید:

// یک نسخه پشتیبان از رجیستری سیستم ایجاد کنید

md tmp

کپی c: \ windows \ system32 \ config \ system c: \ windows \ tmp \ system.bak

کپی c: \ windows \ system32 \ config \ نرم افزار c: \ windows \ tmp \ software.bak

کپی c: \ windows \ system32 \ config \ sam c: \ windows \ tmp \ sam.bak

کپی c: \ windows \ system32 \ config \ security c: \ windows \ tmp \ security.bak

کپی c: \ windows \ system32 \ config \ پیش فرض c: \ windows \ tmp \ default.bak

// فایل های شکسته را از دایرکتوری سیستم عامل حذف کنید

c: \ windows \ system32 \ config \ system را حذف کنید

c: \ windows \ system32 \ config \ نرم افزار را حذف کنید

c: \ windows \ system32 \ config \ sam را حذف کنید

c: \ windows \ system32 \ config \ security را حذف کنید

c: \ windows \ system32 \ config \ default را حذف کنید

// فایل های رجیستری کار را از کپی سایه کپی کنید

c: \ windows \ repair \ system c: \ windows \ system32 \ config \ system را کپی کنید

کپی c: \ windows \ تعمیر \ نرم افزار c: \ windows \ system32 \ config \ نرم افزار

کپی c: \ windows \ repair \ sam c: \ windows \ system32 \ config \ sam

c: \ windows \ repair \ security c: \ windows \ system32 \ config \ security را کپی کنید

c: \ windows \ repair \ پیش فرض c: \ windows \ system32 \ config \ پیش فرض را کپی کنید

همین، ماشین را ریستارت می کنیم و نتیجه را می بینیم!

تکنیک های پیشرفته تعمیر رجیستری

همانطور که متوجه شدیم، ویندوز ابزار مدیریت رجیستری مناسبی ندارد. بنابراین، بیایید ببینیم تولید کنندگان شخص ثالث چه چیزی می توانند به ما ارائه دهند.

پنجره TCPView Utilityلیست خدمات شبکه و پورت های رزرو شده مربوطه برای سیستم های NT را می توان در سرویس های فایل% SystemRoot% \ system32 \ drivers \ etc \ مشاهده کرد - این نیز اساساً یک فایل متنی بدون پسوند است که توسط هر دفترچه یادداشت قابل مشاهده است.

پنجره ابزار Nirsoft CurrPortsو در نهایت، برای همه چیزهایی که در بالا توضیح دادیم که با دستان خود انجام دادیم، می توانید به عنوان مثال از ابزار استفاده کنید. این ابزار کلیدهای رجیستری تنظیمات شبکه سیستم را با مقادیر پیش فرض بازیابی می کند. علاوه بر این، او همچنین:

- فایل میزبان را از نظر صحت نشانگر لوکال هاست بررسی می کند (باید به آدرس 127.0.0.1 مراجعه کنید).

- یک نسخه پشتیبان از تنظیمات فعلی سیستم (به درخواست کاربر) ایجاد می کند.

- همه آداپتورهای شبکه را غیرفعال می کند و پارامترهای آنها را بازنشانی می کند.

پنجره ابزار WinSock XP Fix

پنجره ابزار WinSock XP Fix ابزار بومی رابط کاربری گرافیکی که در مورد آن صحبت کردیم، همانند دستورات netsh int ip reset و netsh winsock reset عمل می کند. مشابه آن ابزار Reset-TCPIP است که تمام ترکیبات توصیف شده دستورات کنسول را تحت یک رابط کاربری گرافیکی اجرا می کند.

پنجره ابزار بازنشانی TCPIPیکی دیگر از ابزارهای رایگان خوب برای رفع انواع خطاهای مربوط به شبکه و اینترنت در ویندوز طراحی شده است. لیست کوتاهی از ویژگی های آن:

- فایل هاست را پاک و اصلاح کنید.

- آداپتورهای شبکه اترنت و بی سیم را فعال کنید.

- تنظیم مجدد Winsock و TCP / IP.

- پاک کردن حافظه پنهان DNS، جداول مسیریابی، اتصالات IP ثابت.

- NetBIOS را مجددا راه اندازی کنید.

سی دی زنده به عنوان راه نجات

و در ادامه مبحث خود، ما به سادگی نمی توانیم از داستان مجموعه های Live CD که برای بازیابی سیستم در نظر گرفته شده است بگذریم. در ابتدا، Live CD به عنوان ابزاری برای انجام وظایف مدیریتی قرار گرفت: تهیه هارد دیسک، دسترسی سریع به داده های ذخیره شده روی دیسک ها و غیره. اکنون سی دی های زنده بیشتر شبیه یک راه نجات جهانی برای زنده کردن سیستم در صورت سقوط های مختلف از جمله پس از حمله ویروس هستند. مزیت اصلی آنها این است که همه ابزارها در زیر یک هود جمع می شوند و می توانند به صورت موازی کار کنند. اما یک اشکال نیز وجود دارد: برای راه اندازی در حالت Live CD، باید دستگاه را راه اندازی مجدد کنید، که در برخی موارد برای ما غیر قابل قبول است.

همه فروشندگان معروف آنتی ویروس دارای دیسک های بازیابی سیستم قابل بوت رایگان هستند. ما به طور خلاصه به آنها خواهیم پرداخت، اما به جزئیات نخواهیم پرداخت - ما در ابتدای مطالب خود توافق کردیم که فقط از ابزارهایی استفاده کنیم که نرم افزار آنتی ویروس خالص نیستند.

بهترین دوستم برایم یک نت بوک آورد تا ببینم، که ویروس ها به سختی روی آن راه رفته بودند، و از من خواست کمک کنم تا سیستم را از باغ وحش پاک کنم. برای اولین بار با چشمان خودم یک شاخه خنده دار در توسعه بدافزار دیدم: باج افزار. چنین برنامه هایی بخشی از عملکردهای سیستم عامل را مسدود می کنند و برای دریافت کد بازگشایی نیاز به ارسال پیامک دارند. معلوم شد که درمان کاملاً پیش پا افتاده نیست، و من فکر کردم که شاید این داستان بتواند برخی از سلول های عصبی را نجات دهد. من سعی کردم پیوندهایی را به تمام سایت ها و ابزارهایی که در طول درمان مورد نیاز بودند ارائه دهم.

در این مورد، ویروس وانمود کرد که یک برنامه آنتی ویروس اینترنت سکیوریتی است و درخواست ارسال SMS K207815200 به شماره 4460 را داشت. صفحه ای در وب سایت آزمایشگاه کسپرسکی وجود دارد که به شما امکان می دهد کدهای پاسخ را برای باج افزار تولید کنید: support.kaspersky.ru. /viruses/deblocker

با این وجود، پس از معرفی کد، عملکردهای سیستم عامل مسدود باقی ماندند و راه اندازی هر برنامه آنتی ویروس منجر به باز شدن فوری یک پنجره ویروس شد که به سختی کار آنتی ویروس را شبیه سازی می کرد:

تلاش برای بوت شدن در حالت های ایمن دقیقاً به همین نتیجه منجر شد. همچنین، موضوع به دلیل خالی بودن گذرواژههای همه حسابهای سرپرست و سیاست مدیران با رمز عبور خالی برای ورود به رایانه از طریق شبکه به طور پیشفرض پیچیده شد.

من مجبور شدم از درایو فلش USB بوت کنم (طبق تعریف، نت بوک درایو دیسک ندارد). ساده ترین راه برای ساخت درایو USB قابل بوت:

1. دیسک را به NTFS فرمت کنید

2. پارتیشن را فعال کنید (diskpart -> انتخاب دیسک x -> انتخاب پارتیشن x -> فعال)

3. ما از ابزار \ boot \ bootsect.exe از کیت توزیع Vista / Windows 2008 / Windows 7 استفاده می کنیم: bootsect / nt60 X: / mbr

4. تمام فایل های کیت توزیع (من کیت توزیع ویندوز 2008 را در دست داشتم) روی یک دیسک usb کپی کنید. همه چیز، شما می توانید بوت کنید.

از آنجایی که ما نیازی به نصب سیستم عامل نداریم، اما برای درمان ویروس ها، مجموعه ای از شفادهنده های رایگان (AVZ، CureI) و ابزار کمکی را روی دیسک کپی می کنیم (با نگاهی به آینده، من به Streams از Mark Russinovich نیاز داشتم) و Far. ما نت بوک را راه اندازی مجدد می کنیم، بوت را از USB در BIOS تنظیم می کنیم.

برنامه راه اندازی ویندوز 2008 بارگذاری شده است، ما با انتخاب زبان موافقیم، اکنون نصب کنید و سپس Shift + F10 را فشار دهید. یک پنجره خط فرمان ظاهر می شود که از آن می توانیم ابزارهای آنتی ویروس خود را راه اندازی کنیم و به دنبال عفونت در درایو سیستم باشیم. سپس به مشکل برخوردم، CureI به دلیل خطا در کار با NTFS، سیستم را در صفحه آبی مرگ با سوء استفاده رها کرد، و AVZ، اگرچه درست شد، اما چیزی پیدا نکرد. ظاهراً ویروس بسیار بسیار تازه است. تنها سرنخ پیام AVZ است که کدهای اجرایی را در یک جریان NTSF اضافی برای یکی از فایل های دایرکتوری ویندوز پیدا کرده است. این برای من عجیب و مشکوک به نظر می رسید، زیرا جریان های اضافی NTFS در موارد بسیار خاص استفاده می شوند و هیچ چیز اجرایی نباید در ماشین های معمولی در آنجا ذخیره شود.

بنابراین مجبور شدم ابزار Streams (http://technet.microsoft.com/en-us/sysinternals/bb897440.aspx) را از مارک دانلود کنم و این استریم را حذف کنم. اندازه آن 126464 بایت بود، درست مانند فایل های dll که ویروس بر روی درایوهای فلش وارد سیستم می کرد.

پس از آن، با استفاده از Far، کل دیسک سیستم را برای فایل هایی با همان اندازه جستجو کردم و 5 یا 6 فایل مشکوک دیگر را پیدا کردم که طی 2-3 روز گذشته ایجاد شده است. به همین ترتیب حذف شدند. پس از آن، CureIt توانست کار کند (ظاهراً او به موضوعات اضافی برخورد کرده است) و دو تروجان دیگر را با موفقیت پاکسازی کرد :)

پس از راه اندازی مجدد، همه چیز کار کرد، اجراهای اضافی اسکنرهای آنتی ویروس چیزی پیدا نکردند. با کمک AVZ، سیاست های محدود کننده عملکرد سیستم عامل بازیابی شدند. یک پیشنهاد جدی به یکی از دوستان در مورد اهمیت استفاده از نرم افزارهای آنتی ویروس ارائه شد، به خصوص که تعداد زیادی از نرم افزارهای رایگان وجود دارد (

پسندیدن

پسندیدن

توییت

برنامه هایی مانند چاقوی سوئیسی جهانی وجود دارد. قهرمان مقاله من چنین "جهانی" است. اسمش هست AVZ(آنتی ویروس زایتسف). با کمک این رایگانمی توانید آنتی ویروس ها و ویروس ها را بگیرید و سیستم را بهینه کنید و مشکلات را برطرف کنید.

ویژگی های AVZ

من قبلاً در مورد این واقعیت صحبت کردم که این یک برنامه آنتی ویروس است. کار AVZ به عنوان یک آنتی ویروس یکبار مصرف (به طور دقیق تر، یک آنتی روت کیت) به خوبی در کمک آن توضیح داده شده است، اما من طرف دیگر برنامه را به شما نشان خواهم داد: بررسی و بازیابی تنظیمات.

چه چیزی را می توان با AVZ "رفع" کرد:

- بازیابی برنامه های راه اندازی (فایل های exe، .com، .pif)

- تنظیمات برگزیده اینترنت اکسپلورر را به حالت استاندارد بازنشانی کنید

- بازیابی تنظیمات دسکتاپ

- محدودیتهای حقوق را حذف کنید (به عنوان مثال، اگر یک ویروس راهاندازی برنامهها را مسدود کرد)

- بنر یا پنجره ای که قبل از ورود ظاهر می شود را حذف کنید

- ویروس هایی که می توانند همراه با هر برنامه ای اجرا شوند را حذف کنید

- رفع انسداد Task Manager و Registry Editor (اگر ویروس مانع از راه اندازی آنها شده باشد)

- فایل روشن

- جلوگیری از شروع خودکار برنامه ها از درایوهای فلش و دیسک

- فایل های غیر ضروری را از هارد دیسک خود پاک کنید

- رفع مشکلات دسکتاپ

- و خیلی بیشتر

همچنین می توانید از آن برای بررسی امنیت تنظیمات ویندوز (به منظور محافظت بهتر در برابر ویروس ها) و همچنین بهینه سازی سیستم با پاکسازی راه اندازی استفاده کنید.

صفحه دانلود AVZ قرار دارد.

برنامه رایگان است.

ابتدا، بیایید ویندوز خود را از اقدامات بی دقت ایمن کنیم

برنامه AVZ دارد خیلیبسیاری از توابع موثر بر عملکرد ویندوز. این خطرناک، زیرا در صورت اشتباه ممکن است مشکل پیش بیاید. لطفا قبل از انجام هر کاری متن را با دقت بخوانید و کمک کنید. نویسنده مقاله مسئولیتی در قبال اعمال شما ندارد.

برای اینکه بتوانم پس از کار بی دقت با AVZ "همه چیز را همانطور که بود برگردانم" این فصل را نوشتم.

این یک مرحله اجباری است، در واقع، ایجاد یک "مسیر فرار" در صورت اقدامات بی دقت - به لطف یک نقطه بازیابی، می توانید تنظیمات، رجیستری ویندوز را به حالت قبلی بازگردانید.

Windows Recovery جزء ضروری تمامی نسخه های ویندوز است که از Windows ME شروع می شود. حیف است که آنها معمولاً او را به یاد نمی آورند و وقت خود را برای نصب مجدد ویندوز و برنامه ها تلف می کنند ، اگرچه می توانید فقط چند بار روی ماوس کلیک کنید و از همه مشکلات جلوگیری کنید.

اگر آسیب جدی باشد (به عنوان مثال، برخی از فایل های سیستم حذف شده اند)، بازیابی سیستم کمکی نمی کند. در موارد دیگر - اگر ویندوز را اشتباه پیکربندی کرده اید، "مشکل" با رجیستری است، برنامه ای را نصب کرده اید که ویندوز از آن بوت نمی شود، از برنامه AVZ سوء استفاده کرده اید - "System Restore" باید کمک کند.

پس از کار، AVZ زیرپوشه هایی را با پشتیبان گیری در پوشه خود ایجاد می کند:

/ پشتیبان گیری- نسخه های پشتیبان رجیستری در آنجا ذخیره می شود.

/ مبتلا شده- کپی از ویروس های پاک شده

/ قرنطینه- کپی فایل های مشکوک

اگر پس از شروع کار مشکلات AVZ (به عنوان مثال، شما بدون فکر از ابزار AVZ System Restore استفاده کردید و اینترنت از کار افتاد) و Windows System Restore تغییرات را برگرداند، می توانید نسخه پشتیبان رجیستری را از پوشه باز کنید. پشتیبان گیری.

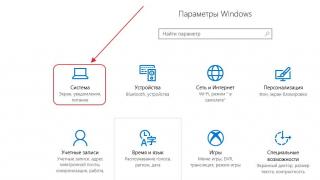

نحوه ایجاد یک نقطه بازیابی

قابل اعتماد و متخصص Start - Control Panel - System - System Protection:

در پنجره "System" روی "System Protection" کلیک کنید.

دکمه "ایجاد" را فشار دهید.

فرآیند ایجاد یک نقطه بازیابی می تواند تا ده دقیقه طول بکشد. سپس یک پنجره ظاهر می شود:

نقطه بازیابی ایجاد خواهد شد. به هر حال، آنها به طور خودکار هنگام نصب برنامه ها و درایورها ایجاد می شوند، اما نه همیشه. بنابراین، قبل از اقدامات خطرناک (راه اندازی، تمیز کردن سیستم)، بهتر است یک بار دیگر یک نقطه بازیابی ایجاد کنید تا در صورت بروز مشکل، خود را به خاطر احتیاط خود تحسین کنید.

نحوه بازیابی رایانه با استفاده از نقطه بازیابی

دو گزینه برای راه اندازی System Restore وجود دارد - از زیر ویندوز و استفاده از دیسک نصب.

گزینه 1 - در صورت شروع ویندوز

قابل اعتماد و متخصص شروع - همه برنامه ها - لوازم جانبی - ابزارهای سیستم - بازیابی سیستم:

آغاز خواهد شد نقطه بازیابی متفاوتی را انتخاب کنیدو فشار دهید به علاوه.لیستی از نقاط بازیابی باز می شود. ما مورد نیاز را انتخاب می کنیم:

کامپیوتر به طور خودکار راه اندازی مجدد خواهد شد. پس از دانلود، تمامی تنظیمات، رجیستری و برخی فایل های مهم بازیابی می شوند.

گزینه 2 - اگر ویندوز بوت نمی شود

شما به یک دیسک "نصب" با ویندوز 7 یا ویندوز 8 نیاز دارید. من نوشتم که آن را از کجا دریافت کنید (یا دانلود کنید).

از دیسک بوت می کنیم (نحوه بوت شدن از دیسک های قابل بوت، نوشته شده است) و انتخاب می کنیم:

به جای نصب ویندوز، "System Restore" را انتخاب کنید

تعمیر سیستم پس از ویروس یا اقدامات نادرست با رایانه

قبل از همه اقدامات، از شر ویروس ها خلاص شوید، به عنوان مثال، با. در غیر این صورت، هیچ حسی وجود نخواهد داشت - ویروس راه اندازی شده دوباره تنظیمات اصلاح شده را "شکن" می کند.

بازیابی برنامه های راه اندازی

اگر ویروسی راه اندازی هر برنامه ای را مسدود کرده باشد، AVZ به شما کمک می کند. البته، شما هنوز باید خود AVZ را اجرا کنید، اما این کار بسیار آسان است:

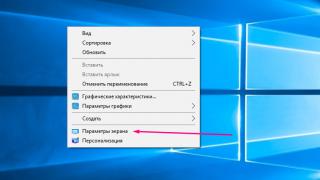

ابتدا می رویم به صفحه کنترل- تنظیم هر نوع نمای، به جز دسته - تنظیمات پوشه ها - چشم انداز- چک باکس را از پنهان کردن پسوند برای انواع فایل های ثبت شده - OK.اکنون می توانید هر فایل را ببینید افزونه- چند کاراکتر پس از آخرین دوره در نام. برای برنامه ها معمولاً اینطور است exeو .com... برای اجرای آنتی ویروس AVZ در رایانه ای که در آن راه اندازی برنامه ها ممنوع است، پسوند را به cmd یا pif تغییر نام دهید:

سپس AVZ شروع به کار می کند. سپس در خود پنجره برنامه کلیک کنید فایل - :

لازم به ذکر است نکاتی:

1. بازیابی پارامترهای راه اندازی برای فایل های exe، .com، .pif(در واقع مشکل راه اندازی برنامه ها را حل می کند)

6. حذف تمام سیاست ها (محدودیت ها) کاربر فعلی(در برخی موارد نادر، این مورد همچنین به حل مشکل راه اندازی برنامه ها در صورت آلوده شدن ویروس بسیار مضر کمک می کند)

9. حذف دیباگرهای فرآیند سیستم(خیلی مطلوب است که این نقطه را علامت گذاری کنید، زیرا حتی اگر سیستم را با آنتی ویروس چک کرده باشید، ممکن است چیزی از ویروس باقی بماند. همچنین اگر دسکتاپ هنگام راه اندازی سیستم ظاهر نشود، کمک می کند)

، عمل را تأیید می کنیم، پنجره ای با متن "بازیابی سیستم تکمیل شد" ظاهر می شود. پس از آن، راه اندازی مجدد کامپیوتر باقی می ماند - مشکل راه اندازی برنامه ها حل خواهد شد!در حال بازیابی راه اندازی دسکتاپ

یک مشکل نسبتاً رایج این است که هنگام راه اندازی سیستم، دسکتاپ ظاهر نمی شود.

اجرا کن دسکتاپمی توانید این کار را انجام دهید: Ctrl + Alt + Del را فشار دهید، Task Manager را راه اندازی کنید، آنجا را فشار دهید فایل - وظیفه جدید (اجرای ...) -معرفی کنید explorer.exe:

برای اینکه این کار را هر بار انجام ندهید، باید کلید راه اندازی برنامه را بازیابی کنید. کاوشگر("Explorer" که مسئول نمایش استاندارد محتویات پوشه ها و کار دسکتاپ است). در AVZ فشار می دهیم فایل- و مورد را علامت گذاری کنید

باز کردن قفل Task Manager و ویرایشگر رجیستری

اگر ویروس راه اندازی دو برنامه فوق را مسدود کرد، می توانید ممنوعیت را از طریق پنجره برنامه AVZ حذف کنید. فقط دو نکته را بررسی کنید:

11. باز کردن قفل Task Manager

17. ویرایشگر رجیستری را باز کنید

و فشار دهید عملیات مشخص شده را انجام دهید.

مشکلات اینترنت (سایت های Vkontakte، Odnoklassniki و آنتی ویروس باز نمی شوند)

پاکسازی سیستم از فایل های غیر ضروری

برنامه ها AVZمی داند چگونه کامپیوتر را از فایل های غیر ضروری پاک کند. اگر برنامه تمیز کردن هارد دیسک روی رایانه نصب نشده باشد، AVZ این کار را انجام می دهد، زیرا امکانات زیادی وجود دارد:

اطلاعات بیشتر در مورد موارد:

- کش سیستم را پاک کنید Prefetch- پاک کردن پوشه حاوی اطلاعاتی در مورد اینکه کدام فایل ها باید از قبل بارگیری شوند تا برنامه ها به سرعت راه اندازی شوند. این گزینه بی فایده است زیرا خود ویندوز با موفقیت پوشه Prefetch را نظارت می کند و در صورت نیاز آن را پاک می کند.

- فایل های لاگ ویندوز را حذف کنید- می توانید انواع پایگاه داده ها و فایل هایی را که سوابق مختلف رویدادهای رخ داده در سیستم عامل را ذخیره می کنند پاک کنید. این گزینه در صورت نیاز به آزاد کردن یک دوجین یا دو مگابایت فضای هارد دیسک مفید است. یعنی فایده استفاده کم است، گزینه بی فایده است.

- حذف فایل های تخلیه حافظه- هنگامی که خطاهای بحرانی رخ می دهد، ویندوز کار خود را قطع می کند و BSOD (صفحه آبی مرگ) را نشان می دهد، در عین حال اطلاعات مربوط به برنامه ها و درایورهای در حال اجرا را برای تجزیه و تحلیل بیشتر توسط برنامه های ویژه ذخیره می کند تا مقصر خرابی را شناسایی کند. این گزینه تقریباً بی فایده است، زیرا به شما امکان می دهد فقط ده مگابایت فضای آزاد را بدست آورید. تمیز کردن فایل های تخلیه حافظه به سیستم آسیبی نمی رساند.

- لیست اسناد اخیر را پاک کنید- به اندازه کافی عجیب، این گزینه لیست اسناد اخیر را پاک می کند. این لیست در منوی استارت قرار دارد. همچنین می توانید با کلیک راست بر روی این مورد در منوی استارت و انتخاب "پاک کردن لیست آیتم های اخیر" لیست را به صورت دستی پاک کنید. گزینه مفید: من متوجه شده ام که پاک کردن لیست اسناد اخیر به منوی Start اجازه می دهد تا منوهای خود را کمی سریعتر نشان دهد. به سیستم آسیب نمی رساند.

- پاک کردن پوشه TEMP- جام مقدس برای کسانی که به دنبال علت ناپدید شدن فضای آزاد در درایو C: هستند. واقعیت این است که در پوشه TEMP بسیاری از برنامه ها فایل ها را برای استفاده موقت ذخیره می کنند و فراموش می کنند که بعداً "پس از خود را تمیز کنند". یک مثال معمولی آرشیوها هستند. آنها فایل ها را در آنجا باز می کنند و حذف را فراموش می کنند. پاک کردن پوشه TEMP به سیستم آسیبی نمی رساند، می تواند فضای زیادی را آزاد کند (در مواردی که به خصوص نادیده گرفته شده، افزایش فضای آزاد به پنجاه گیگابایت می رسد!).

- Adobe Flash Player - پاک کردن فایل های موقت- "Flash Player" می تواند فایل ها را برای استفاده موقت ذخیره کند. آنها را می توان حذف کرد. گاهی اوقات (به ندرت) این گزینه در مبارزه با اشکالات فلش پلیر کمک می کند. به عنوان مثال، مشکلات پخش ویدئو و صدا در وب سایت Vkontakte. استفاده از آن ضرری ندارد.

- پاک کردن کش مشتری ترمینال- تا آنجایی که من می دانم، این گزینه فایل های موقت یک جزء ویندوز به نام "Remote Desktop Connection" (دسترسی از راه دور به رایانه ها از طریق RDP) را پاک می کند. گزینه به نظر می رسدهیچ ضرری ندارد، در بهترین حالت با یک دوجین مگابایت فضا را آزاد می کند. استفاده از آن فایده ای ندارد.

- IIS - حذف گزارش خطای HTTP- مدت زیادی طول بکشد تا توضیح دهید که چیست. فقط این را بگویم که بهتر است گزینه IIS log flush را فعال نکنید. در هر صورت، نه ضرر، نه سود.

- ماکرومدیا فلش پلیر- موارد تکراری "Adobe Flash Player - تمیز کردن فایل های موقت"، اما بر نسخه های نسبتاً قدیمی Flash Player تأثیر می گذارد.

- جاوا - پاک کردن کش- افزایش چند مگابایت بر روی هارد دیسک شما می دهد. من از برنامه های جاوا استفاده نمی کنم، بنابراین پیامدهای فعال کردن این گزینه را بررسی نکردم. من به شما توصیه نمی کنم آن را روشن کنید.

- خالی کردن سطل بازیافت- هدف این کالا از نام آن کاملا مشخص است.

- گزارش های نصب به روز رسانی سیستم را حذف کنید- ویندوز گزارشی از به روز رسانی های نصب شده را نگه می دارد. فعال کردن این گزینه گزارش را پاک می کند. این گزینه بی فایده است، زیرا هیچ سودی در فضای آزاد وجود ندارد.

- پروتکل Windows Update را حذف کنید- مشابه نکته قبل، اما فایل های دیگر حذف می شوند. همچنین یک گزینه بی فایده.

- پاک کردن پایه MountPoints- اگر هنگام اتصال فلش مموری یا هارد، آیکون هایی با آنها در پنجره کامپیوتر ایجاد نشد، این گزینه می تواند کمک کننده باشد. من به شما توصیه می کنم فقط در صورت مشکل در اتصال درایوهای فلش و دیسک آن را روشن کنید.

- اینترنت اکسپلورر - کش را پاک کنید- فایل های موقت اینترنت اکسپلورر را پاک می کند. گزینه ایمن و مفید است.

- مایکروسافت آفیس - کش را پاک کنید- فایل های موقت برنامه های مایکروسافت آفیس - Word، Excel، PowerPoint و دیگران را پاک می کند. من نمی توانم گزینه امنیتی را بررسی کنم زیرا مایکروسافت آفیس را ندارم.

- پاک کردن حافظه پنهان سیستم نوشتن سی دییک گزینه مفید است که به شما امکان می دهد فایل هایی را که برای نوشتن روی دیسک آماده کرده اید حذف کنید.

- پاک کردن پوشه TEMP سیستم- برخلاف پوشه TEMP کاربر (نقطه 5 را ببینید)، پاک کردن این پوشه همیشه ایمن نیست و معمولاً فضای کمی آزاد می شود. من به شما توصیه نمی کنم آن را روشن کنید.

- MSI - پاک کردن پوشه Config.Msi- این پوشه حاوی فایل های مختلفی است که توسط نصب کننده های برنامه ایجاد شده اند. اگر نصب کننده ها به درستی پایان ندهند، پوشه بزرگ است، بنابراین پاک کردن پوشه Config.Msi ارزشمند است. با این وجود، من به شما هشدار می دهم - ممکن است در حذف برنامه هایی که از نصب کننده های .msi استفاده می کنند (مثلاً Microsoft Office) مشکلاتی وجود داشته باشد.

- پاک کردن گزارشهای زمانبندی وظایف- Windows Task Scheduler یک گزارش را ذخیره می کند که در آن اطلاعات مربوط به کارهای انجام شده را ثبت می کند. من توصیه نمی کنم این مورد را اضافه کنید، زیرا هیچ مزیتی ندارد، اما مشکلاتی را اضافه می کند - Windows Task Scheduler یک جزء نسبتاً باگ است.

- لاگ های نصب ویندوز را حذف کنید- بردن یک مکان ناچیز است، حذف کردن فایده ای ندارد.

- ویندوز - پاک کردن کش آیکون- مفید است اگر با میانبرها مشکل دارید. به عنوان مثال، هنگامی که Desktop ظاهر می شود، نمادها بلافاصله ظاهر نمی شوند. فعال کردن این گزینه تاثیری بر پایداری سیستم نخواهد داشت.

- Google Chrome - حافظه پنهان را پاک کنیدگزینه بسیار مفیدی است Google Chrome کپی صفحات را در یک پوشه اختصاصی ذخیره می کند تا سایت ها به سرعت باز شوند (صفحات به جای دانلود از طریق اینترنت از هارد دیسک بارگیری می شوند). گاهی اوقات حجم این پوشه به نیم گیگابایت می رسد. تمیز کردن مفید است زیرا فضای روی هارد دیسک شما را آزاد می کند و بر پایداری ویندوز یا Google Chrome تأثیر نمی گذارد.

- Mozilla Firefox - پاک کردن پوشه CrashReports- هرگاه مشکلی در فایرفاکس پیش بیاید و از کار بیفتد، فایل های گزارش تولید می شود. این گزینه فایل های گزارش را حذف می کند. افزایش فضای آزاد به چند ده مگابایت می رسد، یعنی گزینه کمی احساس می شود، اما وجود دارد. پایداری ویندوز و موزیلا فایرفاکس تحت تأثیر قرار نمی گیرد.

بسته به برنامه های نصب شده، تعداد آیتم ها متفاوت خواهد بود. به عنوان مثال، اگر مرورگر Opera نصب شده باشد، می توانید کش آن را نیز پاک کنید.

پاک کردن لیست برنامه های راه اندازی

یک راه مطمئن برای روشن کردن و افزایش سرعت رایانه، پاک کردن لیست راه اندازی است. اگر برنامه های غیر ضروری شروع نشوند، کامپیوتر نه تنها سریعتر روشن می شود، بلکه سریعتر نیز کار می کند - به دلیل منابع آزاد شده، که توسط برنامه های در حال اجرا در پس زمینه گرفته نمی شود.

AVZ قادر است تقریباً تمام نقاط ضعف ویندوز را که برنامه ها از طریق آنها راه اندازی می شوند ، مشاهده کند. میتوانید فهرست autorun را در منوی Tools - Autorun Manager مشاهده کنید:

یک کاربر معمولی مطلقاً نیازی به چنین عملکرد قدرتمندی ندارد، بنابراین توصیه می کنم همه چیز را خاموش نکنید... کافی است فقط به دو نکته نگاه کنیم - پوشه های راه اندازیو اجرا کن *.

AVZ اتوران را نه تنها برای کاربر شما، بلکه برای تمام پروفایل های دیگر نمایش می دهد:

در فصل اجرا کن *بهتر است برنامه های موجود در قسمت را غیرفعال نکنید HKEY_USERS- این می تواند پروفایل های دیگر کاربر و خود سیستم عامل را مختل کند. در فصل پوشه های راه اندازیمی توانید هر چیزی را که نیاز ندارید خاموش کنید.

خطوطی که توسط آنتی ویروس شناخته می شوند با رنگ سبز مشخص شده اند. این شامل برنامه های سیستم ویندوز و برنامه های شخص ثالث با امضای دیجیتال می شود.

تمام برنامه های دیگر با رنگ مشکی مشخص شده اند. این بدان معنا نیست که چنین برنامه هایی ویروسی یا مشابه هستند، فقط همه برنامه ها امضای دیجیتالی ندارند.

فراموش نکنید که ستون اول را گسترده تر کنید تا نام برنامه نشان داده شود. برداشتن علامت معمولی شروع خودکار برنامه را به طور موقت غیرفعال می کند (سپس می توانید دوباره چک باکس را علامت بزنید)، برجسته کردن مورد و فشار دادن دکمه با علامت ضربدر سیاه، ورودی را برای همیشه حذف می کند (یا تا زمانی که برنامه خود را برای اجرای مجدد خودکار ثبت کند).

این سوال مطرح می شود: چگونه می توان تعیین کرد چه چیزی را می توان غیرفعال کرد و چه چیزی را نمی توان؟ دو راه حل وجود دارد:

اول، عقل سلیم وجود دارد: می توانید با نام فایل برنامه تصمیم بگیرید. به عنوان مثال، در حین نصب، اسکایپ یک ورودی ایجاد می کند تا هنگامی که رایانه خود را روشن می کنید به طور خودکار شروع به کار کند. اگر به آن نیاز ندارید، علامت کادری که با skype.exe ختم می شود را بردارید. به هر حال، بسیاری از برنامه ها (و در میان آنها اسکایپ) می توانند خودشان را از راه اندازی حذف کنند، کافی است تیک مورد مربوطه را در تنظیمات خود برنامه بردارید.

ثانیاً می توانید در اینترنت برای اطلاعات برنامه جستجو کنید. بر اساس اطلاعات دریافت شده، تصمیم گیری باقی مانده است: حذف آن از autorun یا نه. AVZ یافتن اطلاعات در مورد موارد را آسان می کند: فقط روی یک مورد کلیک راست کرده و موتور جستجوی مورد علاقه خود را انتخاب کنید:

با غیرفعال کردن برنامه های غیر ضروری، سرعت راه اندازی رایانه خود را به طور قابل توجهی افزایش می دهید. با این حال، غیرفعال کردن همه چیز در یک ردیف نامطلوب است - این مملو از این واقعیت است که نشانگر طرح بندی را از دست می دهید، آنتی ویروس را غیرفعال می کنید و غیره.

فقط برنامه هایی را که مطمئن هستید غیرفعال کنید - در شروع خودکار به آنها نیاز ندارید.

نتیجه

در اصل، آنچه در مقاله در مورد آن نوشتم شبیه به چکش زدن میخ ها با میکروسکوپ است - برنامه AVZ برای بهینه سازی ویندوز مناسب است، اما به طور کلی یک ابزار پیچیده و قدرتمند مناسب برای انجام کارهای مختلف است. با این حال، برای استفاده کامل از AVZ، باید ویندوز را به طور کامل بشناسید، بنابراین می توانید از کوچک شروع کنید - یعنی با آنچه در بالا توضیح دادم.

اگر سؤال یا نظری دارید - در زیر مقالات بلوکی از نظرات وجود دارد که می توانید برای من بنویسید. من نظرات را دنبال می کنم و سعی می کنم در اسرع وقت به شما پاسخ دهم.

مطالب مرتبط:

پسندیدن

پسندیدن

اختصاصی AVZ، می خواهم دانش بیشتری در مورد قابلیت های این ابزار فوق العاده با شما به اشتراک بگذارم.

امروز ما در مورد ابزارهای بازیابی سیستم صحبت خواهیم کرد که اغلب می توانند جان رایانه شما را پس از آلوده شدن به ویروس ها و سایر وحشت های زندگی نجات دهند و همچنین تعدادی از مشکلات سیستم را که در نتیجه خطاهای خاص ایجاد می شوند حل کنند.

برای همه مفید خواهد بود.

مقدماتی

قبل از شروع، به طور سنتی، من می خواهم به شما دو فرمت از مواد، یعنی: ویدئو یا متن را ارائه کنم. ویدئو در اینجا:

خوب، و متن زیر. خودتان ببینید کدام گزینه به شما نزدیکتر است.

توضیحات کلی در مورد عملکرد برنامه

این ابزارهای بازیابی چیست؟ این مجموعه ای از سفت افزار و اسکریپت است که به بازگرداندن عملکردهای خاص سیستم به حالت کار کمک می کند. کدوم مثلا؟ خوب، فرض کنید ویرایشگر رجیستری را بازگردانید، فایل میزبان را پاک کنید یا تنظیمات IE را بازنشانی کنید. به طور کلی، من آن را به طور کامل و با توضیحات (برای اینکه چرخ را دوباره اختراع نکنم) می دهم:

- 1. بازیابی پارامترهای راه اندازی برای فایل های exe، .com، .pif

این سیستم عامل پاسخ سیستم را به فایل های exe، com، pif، scr بازیابی می کند.

موارد مصرف: پس از حذف ویروس، برنامه ها اجرا نمی شوند. - 2. بازنشانی پیشوندهای پروتکل اینترنت اکسپلورر به استاندارد

این سیستم عامل تنظیمات پیشوند پروتکل را در اینترنت اکسپلورر بازیابی می کند

نشانه های استفاده: وقتی آدرسی مانند www.yandex.ru وارد می کنید، با چیزی مانند www.seque.com/abcd.php?url=www.yandex.ru جایگزین می شود. - 3. بازیابی صفحه شروع اینترنت اکسپلورر

این سیستم عامل صفحه شروع را در اینترنت اکسپلورر بازیابی می کند

موارد مصرف: جایگزینی صفحه شروع - 4. تنظیمات جستجوی اینترنت اکسپلورر را به حالت استاندارد بازنشانی کنید

این سیستم عامل تنظیمات جستجوی اینترنت اکسپلورر را بازیابی می کند

نشانه های استفاده: وقتی روی دکمه "جستجو" در اینترنت اکسپلورر کلیک می کنید، با برخی از سایت های شخص ثالث تماس گرفته می شود. - 5. بازیابی تنظیمات دسکتاپ

این سیستم عامل تنظیمات دسکتاپ را بازیابی می کند. بازیابی به معنای حذف تمام عناصر فعال ActiveDesctop، تصویر زمینه، حذف قفل های منویی است که مسئول تنظیمات دسکتاپ است.

نشانه های استفاده: برگه های تنظیمات دسکتاپ در پنجره "Properties: screen" ناپدید شده اند، کتیبه ها یا نقاشی های اضافی روی دسکتاپ نمایش داده می شوند. - 6. حذف همه سیاست ها (محدودیت ها)کاربر فعلی

ویندوز مکانیزمی برای محدود کردن اقدامات کاربر به نام Policies ارائه میکند. این فناوری توسط بسیاری از برنامه های مخرب استفاده می شود زیرا تنظیمات در رجیستری ذخیره می شوند و ایجاد یا تغییر آن دشوار نیست.

نشانه استفاده: عملکرد هادی یا سایر عملکردهای سیستم مسدود شده است. - 7. حذف پیام نمایش داده شده در هنگام WinLogon

ویندوز NT و سیستم های بعدی در خط NT (2000، XP) به شما امکان می دهد پیام نمایش داده شده در هنگام راه اندازی را تنظیم کنید. تعدادی از برنامه های مخرب از این مزیت استفاده می کنند و کشتن برنامه مخرب پیام را از بین نمی برد.

موارد مصرف: در هنگام بوت شدن سیستم، یک پیام اضافی ارائه می شود. - 8. تنظیمات اکسپلورر را بازیابی کنید

این سیستم عامل تعدادی از تنظیمات Explorer را به تنظیمات استاندارد بازنشانی می کند (تنظیماتی که توسط بدافزار تغییر می کند ابتدا بازنشانی می شوند).

نشانه استفاده: تغییر تنظیمات هادی - 9. حذف دیباگرهای فرآیند سیستم

ثبت یک دیباگر فرآیند سیستم به برنامه اجازه می دهد تا به طور مخفیانه راه اندازی شود، که توسط تعدادی از برنامه های مخرب استفاده می شود.

نشانه های استفاده: AVZ اشکال زدایی ناشناس فرآیندهای سیستم را تشخیص می دهد، مشکلاتی در راه اندازی اجزای سیستم وجود دارد، به ویژه، پس از راه اندازی مجدد، دسکتاپ ناپدید می شود. - 10. بازیابی تنظیمات بوت در SafeMode

برخی از بدافزارها، به ویژه کرم Bagle، تنظیمات بوت سیستم را در حالت محافظت شده خراب می کند. این سیستم عامل تنظیمات بوت را در حالت امن بازیابی می کند.

نشانه های استفاده: کامپیوتر در حالت SafeMode بوت نمی شود. فقط در صورت بروز مشکل در بوت شدن در حالت محافظت شده از این سیستم عامل استفاده کنید. - 11. باز کردن قفل Task Manager

مسدود کردن Task Manager توسط بدافزار برای محافظت از فرآیندها در برابر شناسایی و حذف استفاده می شود. بر این اساس اجرای این ریزبرنامه باعث حذف قفل می شود.

موارد مصرف: مسدود کردن Task Manager، هنگامی که می خواهید با Task Manager تماس بگیرید، پیام "Task Manager توسط administrator مسدود شده است" نمایش داده می شود. - 12. پاک کردن لیست نادیده گرفتن ابزار HijackThis

ابزار HijackThis تعدادی از تنظیمات خود را در رجیستری ذخیره می کند، به ویژه لیستی از استثناها. بنابراین، برای پنهان کردن خود از HijackThis، یک برنامه مخرب فقط باید فایل های اجرایی خود را در لیست حذف ثبت کند. در حال حاضر تعدادی از برنامه های مخرب برای سوء استفاده از این آسیب پذیری شناخته شده اند. سیستم عامل AVZ لیست محرومیت های ابزار HijackThis را پاک می کند

نشانه استفاده: مشکوک است که ابزار HijackThis تمام اطلاعات مربوط به سیستم را نمایش نمی دهد. - 13. پاک کردن فایل Hosts

پاک کردن فایل Hosts به سادگی یافتن فایل Hosts، حذف تمام خطوط معنی دار از آن و افزودن خط استاندارد "127.0.0.1 localhost" است.

نشانه استفاده: مشکوک بودن به اینکه فایل Hosts توسط یک برنامه مخرب اصلاح شده است. علائم معمولی مسدود شدن به روز رسانی نرم افزار آنتی ویروس است. می توانید محتویات فایل Hosts را با استفاده از مدیر فایل Hosts که در AVZ تعبیه شده است، کنترل کنید. - 14. تصحیح خودکار تنظیمات SPl / LSP

تنظیمات SPI را تجزیه و تحلیل می کند و در صورت مشاهده هر گونه خطایی، به طور خودکار خطاهای یافت شده را تصحیح می کند. این سیستم عامل را می توان به تعداد نامحدودی دوباره اجرا کرد. پس از اجرای این سیستم عامل، توصیه می شود کامپیوتر خود را مجددا راه اندازی کنید. توجه داشته باشید! این سیستم عامل را نمی توان از یک جلسه ترمینال راه اندازی کرد

نشانه های استفاده: پس از حذف بدافزار، دسترسی به اینترنت قطع شد. - 15. تنظیمات SPI / LSP و TCP / IP را بازنشانی کنید (XP +)

این سیستم عامل فقط روی XP، Windows 2003 و Vista کار می کند. اصل عملکرد آن بر اساس بازنشانی و ایجاد مجدد تنظیمات SPI / LSP و TCP / IP با استفاده از ابزار استاندارد netsh موجود در ویندوز است. میتوانید در پایگاه دانش مایکروسافت درباره بازنشانی به تنظیمات کارخانه اطلاعات بیشتری کسب کنید - توجه داشته باشید! اگر پس از حذف بدافزار، مشکلات غیرقابل جبرانی در دسترسی به اینترنت وجود داشته باشد، باید در صورت لزوم بازنشانی کارخانه را اعمال کنید!

نشانه های استفاده: پس از حذف بدافزار، دسترسی به اینترنت و اجرای سیستم عامل از بین رفت. 14. تصحیح خودکار تنظیمات SPl / LSP "بی اثر است". - 16. بازیابی کلید راه اندازی Explorer

کلیدهای رجیستری سیستم که مسئول راه اندازی Explorer هستند را بازیابی می کند.

نشانه های استفاده: Explorer در هنگام بوت شدن سیستم شروع نمی شود، اما می توان explorer.exe را به صورت دستی راه اندازی کرد. - 17. ویرایشگر رجیستری را باز کنید

ویرایشگر رجیستری را با حذف سیاستی که مانع از شروع آن می شود، باز می کند.

نشانه های استفاده: راه اندازی ویرایشگر رجیستری غیرممکن است، هنگام تلاش، پیامی مبنی بر مسدود شدن راه اندازی آن توسط مدیر ظاهر می شود. - 18. ایجاد مجدد کامل تنظیمات SPI

از تنظیمات SPI/LSP نسخه پشتیبان تهیه می کند، سپس آنها را از بین می برد و آنها را مطابق با مرجع ذخیره شده در پایگاه داده ایجاد می کند.

نشانه های استفاده: آسیب شدید به تنظیمات SPI، غیرقابل جبران توسط اسکریپت های 14 و 15. فقط در صورت لزوم استفاده کنید! - 19. Clear Base MountPoints

پایگاه داده MountPoints و MountPoints2 را در رجیستری پاک می کند.

نشانه های استفاده: این عملیات اغلب در مواردی که دیسک ها پس از آلوده شدن به ویروس فلش در اکسپلورر باز نمی شوند کمک می کند. - در یک یادداشت:

اگر سیستم از اسب تروجانی استفاده می کند که چنین تنظیماتی را انجام می دهد، بازیابی بی فایده است - ابتدا باید بدافزار را حذف کنید و سپس تنظیمات سیستم را بازیابی کنید.

در یک یادداشت:

برای از بین بردن آثار بیشتر Hijackers، باید سه سیستم عامل را اجرا کنید - "تنظیمات جستجوی اینترنت اکسپلورر را به حالت استاندارد بازنشانی کنید"، "صفحه شروع اینترنت اکسپلورر را بازیابی کنید"، "تنظیمات پیشوند پروتکل اینترنت اکسپلورر را به حالت استاندارد بازنشانی کنید"

در یک یادداشت:

هر یک از سیستم عامل ها را می توان چندین بار پشت سر هم اجرا کرد بدون اینکه روی سیستم تأثیر بگذارد. استثناها عبارتند از "5. بازیابی تنظیمات دسکتاپ" (عملیات این سیستم عامل تمام تنظیمات دسکتاپ را بازنشانی می کند و شما باید رنگ دسکتاپ و کاغذ دیواری را دوباره انتخاب کنید) و "10. بازیابی تنظیمات بوت در SafeMode" (این سیستم عامل رجیستری را دوباره ایجاد می کند. کلیدهای مسئول بارگیری در حالت ایمن).

مفید است، اینطور نیست؟

حالا نحوه استفاده از آن

شروع بارگذاری، استفاده کنید

در واقع، همه چیز ساده است.

- در حال دانلود از اینجاابزار آنتی ویروس (یا هر جای دیگری). AVZ.

- ما آرشیو را با آن در جایی که برای شما مناسب است باز می کنیم

- به پوشه ای می رویم که برنامه را باز کرده ایم و در آنجا اجرا می کنیم avz.exe.

- در پنجره برنامه، را انتخاب کنید "فایل" - "بازگرداندن سیستم".

- موارد لازم را علامت می زنیم و دکمه " را فشار می دهیم " انجام عملیات علامت گذاری شده".

- ما منتظریم و از نتیجه لذت می بریم.

در اینجا چیزهایی وجود دارد.

پس گفتار

باید بگویم که با ضربه کار می کند و تعدادی از حرکات غیر ضروری بدن را از بین می برد. بنابراین، همه چیز در دسترس است، سریع، ساده و کارآمد.

با تشکر از توجه شما؛)

از کمک شما در تهیه مطالب از اساتید مرکز خدمات کامپیوتری Launch.RF سپاسگزاریم. شما می توانید تعمیرات لپ تاپ و نت بوک را به این افراد در مسکو سفارش دهید.

برنامه های مخرب به سیستم عامل رایانه شخصی وارد می شوند و آسیب قابل توجهی به کل داده ها وارد می کنند. در این مرحله از زمان، برنامه های مخرب برای اهداف مختلف ایجاد می شوند، بنابراین اقدامات آنها با هدف اصلاح ساختارهای مختلف سیستم عامل یک رایانه شخصی است.

عواقب معمول و آشکار برای کاربر مشکلات کار با اینترنت، اختلال در عملکرد دستگاه های متصل به رایانه شخصی است.

حتی اگر آفت شناسایی و از بین رفته باشد، این امر از دست دادن اطلاعات و سایر مشکلاتی که در کار بعدی ایجاد می شود را حذف نمی کند. شما می توانید گزینه ها را بی پایان برشمارید، اغلب کاربر مسدود شدن کامل یا جزئی دسترسی به وب جهانی، امتناع از عملکرد دستگاه های خارجی (موس، کارت فلش)، دسکتاپ خالی و غیره را تشخیص می دهد.

پیامدهای ذکر شده به دلیل تغییراتی که برنامه آفت در فایل های سیستم رایانه شخصی ایجاد کرده است مشاهده می شود. چنین تغییراتی با از بین بردن ویروس از بین نمی رود، آنها باید به طور مستقل اصلاح شوند یا به کمک متخصصان متوسل شوند. در واقع این نوع کار نیاز به آموزش خاصی ندارد و هر کاربر پیشرفته ای می تواند پس از مطالعه دستورالعمل های مناسب آن را انجام دهد.

در تمرین سازماندهی بازیابی سیستم عامل، بسته به دلایلی که منجر به شکست شده است، چندین رویکرد متمایز می شود. بیایید هر یک از گزینه ها را با جزئیات در نظر بگیریم. یک روش ساده در دسترس هر کاربر این است که سیستم عامل را به نقطه بازیابی زمانی که کار رایانه شخصی مطابق با نیازهای کاربر باشد، برگرداند. اما اغلب اوقات این تصمیم رضایت بخش نیست یا به دلایل عینی اجرای آن غیرممکن است.

در صورت عدم ورود به رایانه، چگونه سیستم عامل را بازیابی کنیم؟

بازیابی سیستم به صورت زیر شروع می شود. منوی شروع \ کنترل پنل \ بازیابی سیستم. در این آدرس، نقطه بازیابی مورد نیاز خود را انتخاب کرده و فرآیند را شروع می کنیم. پس از مدتی کار به پایان می رسد و کامپیوتر برای کار عادی آماده می شود. این تکنیک برای از بین بردن برخی از انواع ویروس ها کاملاً کاربردی است، زیرا تغییرات در سطح رجیستری رخ می دهد. این گزینه برای بازیابی سیستم عامل ساده ترین در نظر گرفته شده است و در مجموعه ابزارهای استاندارد ویندوز گنجانده شده است. دستورالعمل های گام به گام و کمک با نظرات دقیق در مورد این فرآیند به شما کمک می کند تا بر تکنیک بازیابی سلامت و رایانه تسلط پیدا کنید، حتی اگر کاربر به عنوان مدیر رایانه شخصی کاملاً مطمئن نباشد.

یکی دیگر از گزینه های رایج بازیابی سیستم عامل شروع این روش از رسانه خارجی است. این گزینه با توجه به نکاتی پیچیده می شود، به عنوان مثال لازم است تصویری از سیستم بر روی فلش کارت یا دیسک داشته باشید و از قبل مراقب داشتن چنین کپی باشید. علاوه بر این، اغلب داشتن مهارت های خاصی در کار با BIOS ضروری است. اگر بازیابی غیرممکن باشد، بهترین گزینه است، زیرا ویروس ورود کامپیوتر را به سیستم مسدود کرده است، تصویر سیستم عامل در رسانه خارجی بهترین گزینه است. گزینه های دیگری نیز وجود دارد.

استفاده از ابزارهای استاندارد ویندوز برای بازیابی سیستم عامل غیرممکن است، اگر مثلاً نمی توانید وارد سیستم شوید یا دلایل دیگری وجود دارد که از انجام عملیات در حالت استاندارد جلوگیری می کند. این وضعیت را می توان با استفاده از ابزار ERD Commander (ERDC) حل کرد.

نحوه عملکرد برنامه، بیایید وضعیت را به ترتیب تجزیه و تحلیل کنیم. اولین قدم دانلود برنامه است. مرحله دوم راه اندازی Syst em Restore Wizard است، با کمک آن است که سیستم عامل به موقعیت بازیابی مشخص شده باز می گردد.

به عنوان یک قاعده، هر ابزار دارای چندین نقطه بازرسی در انبار است و در هشتاد درصد موارد، عملکرد یک رایانه شخصی کاملاً زنده می شود.

با استفاده از AVZ Utility Tools

ابزار در نظر گرفته شده در زیر به هیچ مهارت و توانایی خاصی از کاربر در کار نیاز ندارد. این محصول نرم افزاری توسط Oleg Zaitsev توسعه یافته و برای جستجو و از بین بردن انواع ویروس ها و بدافزارها طراحی شده است. اما علاوه بر عملکرد اصلی، ابزار بیشتر تنظیمات سیستمی را که توسط ویروس های مخرب مورد حمله یا اصلاح قرار گرفته اند، بازیابی می کند.

برنامه ارائه شده چه مشکلاتی را می تواند حل کند؟ نکته اصلی بازیابی فایل های سیستم و تنظیماتی است که توسط ویروس ها مورد حمله قرار گرفته اند. این ابزار با درایورهای برنامه آسیب دیده مقابله می کند که پس از بازیابی از شروع به کار خودداری می کنند. زمانی که مشکلاتی در مرورگرها یا در مورد مسدود شدن دسترسی به اینترنت و بسیاری از مشکلات دیگر ایجاد می شود.

عملیات بازیابی را در File \ System Restore فعال می کنیم و عملیات مورد نیاز را انتخاب می کنیم. شکل رابط سیستم عامل مورد استفاده توسط ابزار را نشان می دهد، ما توضیحی در مورد هر یک از آنها خواهیم داد.

همانطور که می بینید، مجموعه عملیات با 21 مورد نشان داده شده است که نام هر یک از آنها هدف آن را توضیح می دهد. توجه داشته باشید که قابلیت های برنامه کاملاً متنوع است و می توان آن را یک ابزار جهانی در بازسازی نه تنها خود سیستم، بلکه در حذف عواقب ویروس ها با داده های سیستم در نظر گرفت.

پارامتر اول در صورتی استفاده می شود که در نتیجه حمله ویروس و روش های بازیابی سیستم عامل، برنامه های مورد نیاز کاربر از کار کردن خودداری کنند. به عنوان یک قاعده، این اتفاق می افتد اگر آفت به فایل ها و درایورهای برنامه نفوذ کرده باشد و هر گونه تغییری در اطلاعات ثبت شده در آنجا ایجاد کند.

هنگامی که ویروس ها در موتور جستجوی مرورگر وارد می شوند، پارامتر دوم مورد نیاز است. چنین جایگزینی اولین سطح اصلاح تعامل فایل های سیستمی سیستم عامل و اینترنت است. چنین عملکردی از برنامه، به عنوان یک قاعده، تغییرات ایجاد شده را بدون ردیابی، بدون تلاش برای شناسایی آنها حذف می کند، بلکه به سادگی کل حجم داده های پیشوند و پروتکل را به قالب بندی کامل تبدیل می کند و آنها را با تنظیمات استاندارد جایگزین می کند.

پارامتر سوم پیکربندی صفحه شروع مرورگر اینترنت را از سر می گیرد. همانطور که در مورد قبلی، برنامه به طور پیش فرض مشکلات موجود در مرورگر اینترنت اکسپلورر را تصحیح می کند.

پارامتر چهارم کار موتور جستجو را تنظیم می کند و حالت عملکرد استاندارد را تنظیم می کند. باز هم، این روش به مرورگر پیش فرض نصب شده توسط ویندوز مربوط می شود.

در صورت بروز مشکل در عملکرد دسکتاپ (ظاهر بنرها، تصاویر، ورودی های اضافی روی آن) نقطه پنجم برنامه فعال می شود. چنین عواقب عملکرد برنامه های مخرب چند سال پیش بسیار محبوب بود و مشکلات زیادی را برای کاربران ایجاد کرد، اما حتی در حال حاضر نیز ممکن است چنین ترفندهای کثیفی به سیستم عامل رایانه شخصی نفوذ کنند.

نکته ششم در صورتی ضروری است که برنامه آسیب رسان صنوبر اعمال کاربر را هنگام اجرای تعدادی دستور محدود کند. این محدودیت ها می توانند ماهیت های مختلفی داشته باشند و از آنجایی که تنظیمات دسترسی در رجیستری ذخیره می شوند، برنامه های مخرب اغلب از این اطلاعات برای تنظیم کار کاربر با رایانه شخصی خود استفاده می کنند.

اگر هنگام بارگیری سیستم عامل پیام شخص ثالث ظاهر شود، به این معنی است که برنامه مخرب توانسته است به پارامترهای راه اندازی ویندوز NT نفوذ کند. بازیابی سیستم عاملی که ویروس را از بین برده است این پیام را پاک نمی کند. برای حذف آن، باید پارامتر هفتم منوی ابزار AVZ را فعال کنید.

گزینه هشتم منو همانطور که از نامش پیداست تنظیمات Explorer را بازیابی می کند.

گاهی اوقات مشکل خود را به شکل وقفه در عملکرد اجزای سیستم نشان می دهد، به عنوان مثال، در هنگام راه اندازی سیستم عامل یک کامپیوتر شخصی، دسکتاپ ناپدید می شود. ابزار AVZ این ساختارها را تشخیص می دهد و با استفاده از آیتم نهم از منوی ابزار، تنظیمات لازم را انجام می دهد.

مشکلات بارگذاری سیستم عامل در حالت ایمن با نقطه ده برطرف می شود. تشخیص نیاز به فعال کردن این مورد از برنامه چندگانه ابزار مورد نظر در اینجا آسان است. آنها در هر تلاشی برای انجام کار در حالت امنیتی ظاهر می شوند.

اگر مدیر وظیفه مسدود شده است، باید یازده مورد منو را فعال کنید. ویروس ها از طرف مدیر تغییراتی را در فعال سازی این قسمت از سیستم عامل ایجاد می کنند و به جای پنجره کار پیامی مبنی بر مسدود شدن کار با Task Manager ظاهر می شود.

Utility HijackThis از ذخیره لیستی از موارد استثنا در رجیستری به عنوان یکی از عملکردهای اصلی خود استفاده می کند. برای ویروس کافی است به پایگاه داده ابزار نفوذ کرده و فایل ها را در لیست رجیستری ثبت کنید. پس از آن، می تواند خود را به تعداد نامحدودی تعمیر کند. رجیستری ابزار با فعال کردن دوازدهمین مورد از منوی تنظیمات AVZ پاک می شود.

نکته بعدی، سیزدهم، به شما امکان می دهد فایل Hosts را پاک کنید، این فایل اصلاح شده توسط ویروس می تواند هنگام کار با شبکه مشکلاتی ایجاد کند، برخی منابع را مسدود کند، در به روز رسانی پایگاه داده های برنامه های ضد ویروس اختلال ایجاد کند. کار با این فایل در ادامه با جزئیات بیشتر مورد بحث قرار خواهد گرفت. متأسفانه تقریباً همه برنامه های ویروسی در تلاش برای ویرایش این فایل هستند که اولاً به دلیل سادگی انجام چنین تغییراتی است و عواقب آن می تواند بیش از حد قابل توجه باشد و پس از حذف ویروس ها اطلاعات وارد شده در فایل می تواند مستقیم باشد. دروازه ای برای نفوذ آفات و جاسوسان جدید سیستم عامل.

اگر دسترسی به اینترنت مسدود شده باشد، معمولاً به این معنی است که در تنظیمات SPI خطاهایی وجود دارد. اگر آیتم منوی چهاردهم را فعال کنید، تصحیح آنها انجام می شود. مهم است که این مورد تنظیم را نمی توان از یک جلسه ترمینال استفاده کرد.

عملکردهای مشابهی در پانزدهمین مورد منو گنجانده شده است ، اما فعال سازی آن فقط با کار در سیستم عامل هایی مانند XP ، Windows 2003 ، Vista امکان پذیر است. اگر تلاش برای اصلاح وضعیت با ورود به شبکه با استفاده از تنظیمات قبلی به نتیجه دلخواه نرسید، می توانید از این چند برنامه استفاده کنید.

قابلیت های آیتم شانزدهم منو با هدف بازیابی کلیدهای رجیستری سیستم است که مسئول راه اندازی مرورگر اینترنت هستند.

گام بعدی در بازگرداندن تنظیمات سیستم عامل پس از حمله ویروس، باز کردن قفل ویرایشگر رجیستری است. به عنوان یک قاعده، تظاهرات خارجی - دانلود برنامه برای کار با شبکه غیرممکن است.

رعایت چهار نکته زیر تنها در صورتی توصیه میشود که آسیب به سیستم عامل به حدی فاجعهبار باشد که در مجموع تفاوتی وجود نداشته باشد که با استفاده از چنین روشهایی از بین برود یا در نتیجه لازم باشد کل سیستم را دوباره نصب کنید

بنابراین، نقطه هجدهم تنظیمات اولیه SPI را دوباره ایجاد می کند. بند نوزده ثبت Mount Points / 2 را پاک می کند.

مرحله بیستم تمام مسیرهای ثابت را حذف می کند. در نهایت، آخرین نقطه بیست و یکم تمام اتصالات DNS را پاک می کند.

همانطور که می بینید، قابلیت های این ابزار تقریباً تمام مناطقی را پوشش می دهد که یک برنامه آسیب رسان صنوبر می تواند به آن نفوذ کند و دنباله فعال خود را ترک کند، که تشخیص آن چندان آسان نیست.

از آنجایی که برنامه های ضد ویروس تضمین صد در صدی از سیستم عامل رایانه شخصی شما را تضمین نمی کنند، توصیه می کنیم چنین برنامه ای را در زرادخانه ابزارهای مبارزه با ویروس های رایانه ای در هر نوع و اشکالی داشته باشید.

در نتیجه ضدعفونی سیستم عامل رایانه شخصی، دستگاه های متصل به آن کار نمی کنند.

یکی از راه های محبوب برای پنهان کردن نرم افزارهای جاسوسی، نصب درایور ویروس خود علاوه بر نرم افزار واقعی است. در این شرایط، درایور واقعی اغلب فایل ماوس یا صفحه کلید است. بر این اساس، پس از از بین رفتن ویروس، اثر آن در رجیستری باقی می ماند، به همین دلیل دستگاهی که آفت توانست به آن ملحق شود، از کار می افتد.

اگر فرآیند حذف آنتی ویروس کسپرسکی به درستی کار نکند، وضعیت مشابهی را می توان مشاهده کرد. این نیز به ویژگی های نصب برنامه مربوط می شود، زمانی که نصب آن بر روی رایانه شخصی از درایور کمکی klmouflt استفاده می کند. در شرایط کسپرسکی، این درایور باید مطابق با تمام قوانین پیدا شود و به طور کامل از سیستم رایانه شخصی حذف شود.

اگر صفحه کلید و ماوس از عملکرد در حالت دلخواه خودداری کنند، اولین قدم این است که کلیدهای رجیستری را بازیابی کنید.

صفحه کلید :

HKEY_LOCAL_MACHI NE \ SYSTEM \ Curren tControlSet \ Cont rol \ Class \ (4D36E 96B-E325-11CE-BF C1-08002BE10318)

UpperFilters = کلاس kbdموش :

HKEY_LOCAL_MACHI NE \ SYSTEM \ Curren tControlSet \ Cont rol \ Class \ (4D36E 96F-E325-11CE-BF C1-08002BE10318)

UpperFilters = کلاس mou

مشکل سایت های غیر قابل دسترس

پیامدهای حمله بدافزار می تواند عدم دسترسی به برخی منابع در اینترنت باشد. و این پیامدها نتیجه تغییراتی است که ویروس ها توانسته اند در سیستم ایجاد کنند. مشکل بلافاصله یا پس از مدتی تشخیص داده می شود، اما اگر در نتیجه اقدامات برنامه های آفت، پس از مدتی خود را نشان دهد، رفع آن دشوار نخواهد بود.

دو گزینه مسدود کردن وجود دارد و رایج ترین آنها اصلاح فایل میزبان است. گزینه دوم ایجاد مسیرهای استاتیک نادرست است. حتی اگر ویروس از بین برود، تغییراتی که در این ابزار ایجاد می کند حذف نخواهد شد.

سند مورد نظر در پوشه سیستم در درایو C قرار دارد. آدرس و مکان آن را می توانید در اینجا پیدا کنید: C: \ Windows \ System 32 \ drivers \ etc \ hosts. برای جستجوی سریع، به عنوان یک قاعده، از خط فرمان از منوی Start استفاده کنید.

اگر فایل با استفاده از ترتیب مشخص شده یافت نشد، ممکن است به این معنی باشد که:

- یک برنامه ویروس مکان خود را در رجیستری تغییر داد.

- سند فایل دارای یک پارامتر "مخفی" است.

در مورد دوم، ویژگی های جستجو را تغییر می دهیم. در آدرس: Folder Options / View، خط "نمایش فایل های پنهان" را پیدا می کنیم و برچسب مقابل را تنظیم می کنیم و محدوده جستجو را گسترش می دهیم.

فایل hosts حاوی اطلاعاتی در مورد تبدیل نام الفبایی دامنه سایت به آدرس IP آن است، بنابراین برنامه هایی که به صنوبر آسیب می رسانند تنظیماتی را در آن تجویز می کنند که می تواند کاربر را به منابع دیگر هدایت کند. اگر این اتفاق افتاده است، پس از وارد کردن آدرس سایت مورد نظر، یک کاملا متفاوت باز می شود. برای برگرداندن این تغییرات به حالت اولیه و رفع آن، باید این فایل را پیدا کنید و محتوای آن را تجزیه و تحلیل کنید. حتی یک کاربر بی تجربه می بیند که ویروس دقیقا چه چیزی را اصلاح کرده است، اما اگر این باعث مشکلات خاصی شود، می توانید تنظیمات پیش فرض را بازیابی کنید و در نتیجه تمام تغییرات ایجاد شده در فایل را حذف کنید.

در مورد اصلاحات مسیر، اصل در اینجا یکسان است. با این حال، در فرآیند تعامل بین سیستم عامل رایانه شخصی و اینترنت، اولویت همیشه با فایل میزبان باقی می ماند، بنابراین بازیابی آن برای انجام کار در حالت استاندارد کافی است.

اگر فایل مورد نیاز پیدا نشود، مشکل ایجاد می شود، زیرا ویروس مکان خود را در پوشه های سیستم تغییر می دهد. سپس باید کلید رجیستری را تعمیر کنید.

HKEY_LOCAL_MACHI NE \ SYSTEM \ Curren tControlSet \ ice ice \ Tcpip \ Param Eters \ DataBasePa th

ویروس هایی که به گروه Win32 / Vundo تعلق دارند در هوشمندی تبدیل فایل های میزبان بر اکثر همتایان مخرب خود برتری دارند. آنها نام خود فایل را تغییر می دهند و حرف لاتین o را پاک می کنند و علامت را با حرف سیریلیک جایگزین می کنند. چنین فایلی دیگر در تبدیل نام دامنه سایت ها به آدرس IP دخالتی ندارد و حتی اگر کاربر این فایل را بازیابی کند، نتیجه کار ثابت می ماند. چگونه فایل اصلی را پیدا کنم؟ اگر شک داریم که شی مورد نیاز ما واقعی است، روش زیر را انجام می دهیم. اولین قدم این است که حالت نمایش فایل های مخفی را فعال کنید. بیایید دایرکتوری را بررسی کنیم، به نظر می رسد که در شکل نشان داده شده است.

در اینجا دو فایل یکسان وجود دارد، اما از آنجایی که سیستم عامل اجازه استفاده از نام های یکسان را نمی دهد، بدیهی است که با یک سند جعلی روبرو هستیم. تشخیص اینکه کدام یک صحیح است و کدام صحیح نیست ساده است. این ویروس یک فایل بزرگ و تنظیمات متعدد ایجاد می کند، بنابراین نتیجه خرابکاری آن به صورت یک فایل مخفی 173 کیلوبایتی در شکل نشان داده شده است.

اگر یک فایل سند را باز کنید، اطلاعات موجود در آن شامل خطوط زیر خواهد بود:

31.214.145.172 vk.com - رشته ای که می تواند جایگزین آدرس IP سایت شود

127.0.0.1 avast.com - یک خط فایل نوشته شده توسط یک ویروس به منظور جلوگیری از دسترسی به سایت برنامه ضد ویروس

قبلاً در بالا اشاره کردیم که می توان با ایجاد مسیرهای نادرست در جدول مسیریابی، منابع فردی را مسدود کرد. چگونه می توان وضعیت را حل کرد، دنباله اقدامات را در نظر بگیرید.

اگر فایل host تنظیمات مخرب نداشته باشد و کار با منبع غیرممکن باشد، مشکل در جدول مسیر نهفته است. چند کلمه در مورد ماهیت تعامل این ابزارها. اگر آدرس دامنه تطبیقی صحیح در فایل میزبان ثبت شده باشد، در این آدرس یک هدایت مجدد به یک منبع موجود رخ می دهد. به عنوان یک قاعده، آدرس IP به محدوده آدرس زیرشبکه محلی تعلق ندارد، بنابراین حمل و نقل از طریق دروازه روتر رخ می دهد، که توسط تنظیمات اتصال به اینترنت تعیین می شود.

اگر رکوردهای مسیر را برای یک آدرس IP خاص تصحیح کنید، اتصال خودکار بر اساس این رکورد رخ می دهد. به شرطی که چنین مسیری وجود نداشته باشد یا گیت وی کار نکند، اتصال رخ نخواهد داد و منبع در دسترس نخواهد بود. بنابراین، یک ویروس می تواند یک ورودی در جدول مسیر را حذف کند و مطلقاً هر سایتی را مسدود کند.

مسیرهای ایجاد شده برای سایت های خاص در پایگاه داده رجیستری HKLM باقی می مانند. هنگامی که دستور برنامه افزودن مسیر فعال شود یا زمانی که داده ها به صورت دستی تصحیح شوند، مسیر به روز می شود. وقتی هیچ مسیری به صورت ایستا وجود نداشته باشد، بخش جدول خالی است. با استفاده از دستور route print می توانید لیستی از اطلاعات مسیریابی را مشاهده کنید. آن را به این صورت صاف می کند:

مسیرهای فعال:

جدول فوق برای رایانه شخصی با یک کارت شبکه و تنظیمات اتصال شبکه استاندارد است:

آدرس IP 192.168.0.0

ماسک 255.255.255.0

دروازه پیش فرض 192.168.0.1

ورودی فوق شامل آدرس IP شبکه با کد 192.168.0.0 و ماسک زیر شبکه با کد 255.255.255.0 است. اگر این داده ها را رمزگشایی کنید، اطلاعات به شرح زیر است. ماسک شامل کل حجم گره ها با قسمت بالایی معادل آدرس است. طبق سیستم متریک، سه بایت اول زیرشبکه ماسک در همه سیستم عامل های رایانه شخصی برابر با 1 است (به جز اعشاری که مقدار آن 255 و هگزادسیمال است که مقدار آن 0 * FF است). کمترین بخش از آدرس میزبان دریافتی، مقداری در محدوده 1-254 است.

با توجه به اطلاعات ارائه شده در بالا، کمترین آدرس کدگذاری شده است - 192.168.0.0، این کد آدرس شبکه است. آدرس درجه بالا، با کد 192.168.0.255، به عنوان یک آدرس پخش مشخص می شود. و اگر کد اول استفاده از آن را برای تبادل داده مستثنی کند، کد دوم فقط برای انجام این عملکردها در نظر گرفته شده است. گره های آنها بسته های داده را با استفاده از مسیرها مبادله می کنند.

بیایید پیکربندی زیر را تصور کنیم:

آدرس IP - 192.168.0.0

ماسک خالص - 255.255.255.0

دروازه - 192.168.0.3

رابط - 192.168.0.3

متریک - 1

اطلاعات به صورت منطقی به صورت زیر رمزگشایی می شوند: در محدوده آدرس های 192.168.0.0 - 192.168.0.255 برای تبادل اطلاعات به عنوان دروازه و رابط، از کد کارت شبکه (192.168.0.3) استفاده می کنیم. همه اینها به این معنی است که اطلاعات مستقیماً به خود مخاطب می رسد.

وقتی شرط آدرس پایانی با محدوده مشخص شده 192.168.0.0-192 مطابقت ندارد. 168.0.255، شما قادر به انتقال مستقیم اطلاعات نخواهید بود. پروتکل سرور داده ها را به روتر می فرستد و آن را به شبکه دیگری ارسال می کند. اگر هیچ مسیر ثابتی مشخص نشده باشد، آدرس روتر پیش فرض مانند آدرس دروازه باقی می ماند. اطلاعات به این آدرس و سپس به شبکه و در طول مسیرهای مشخص شده در جدول ارسال می شود تا زمانی که مخاطب بسته را دریافت کند. به طور کلی، فرآیند انتقال داده به این شکل است. در اینجا تصویری از ورودی های جدول روتر استاندارد آورده شده است. در مثال، تنها چند رکورد وجود دارد، اما تعداد آنها می تواند به ده ها و صدها خط برسد.

بر اساس داده های موجود در مثال، ما روند ارسال به آدرس های منبع اینترنتی را شرح خواهیم داد. هنگام تماس با آدرس های منابع اینترنتی در محدوده مشخص شده از 74.55.40.0 تا 74.55.40.255، کد روتر برابر با شماره شبکه 192.168.0.0 است و بنابراین نمی توان در فرآیند تبادل اطلاعات از آن استفاده کرد. پروتکل IP آدرس (74.55.40.226) را تشخیص می دهد که در بسته آدرس های شبکه محلی فردی گنجانده نشده است و به مسیرهای ثابت تعیین شده اشاره دارد.

بر اساس داده های موجود در مثال، ما روند ارسال به آدرس های منبع اینترنتی را شرح خواهیم داد. هنگام تماس با آدرس های منابع اینترنتی در محدوده مشخص شده از 74.55.40.0 تا 74.55.40.255، کد روتر برابر با شماره شبکه 192.168.0.0 است و بنابراین نمی توان در فرآیند تبادل اطلاعات از آن استفاده کرد. پروتکل IP آدرس (74.55.40.226) را تشخیص می دهد که در بسته آدرس های شبکه محلی فردی گنجانده نشده است و به مسیرهای ثابت تعیین شده اشاره دارد.

در شرایطی که این مسیر ثبت نشده باشد، بسته اطلاعاتی به آدرس شناسایی دروازه ارسال می شود که در مثال به طور پیش فرض تنظیم شده است.

از آنجایی که مسیر ارائه شده در مثال دارای اولویت بالایی است، بنابراین، به یک دروازه خاص نیاز دارد و نه استانداردی که برای همه مناسب باشد. از آنجایی که هیچ دروازه ای برای پاسخگویی به درخواست در جدول وجود ندارد، سرور با آدرس شبکه 74.55.40.226 خارج از منطقه دسترسی باقی می ماند. و تحت شرایطی که در مثال با کد subnet mask تعیین شده است، تمام آدرس های موجود در محدوده 74.55.40.0 - 74.55.40.255 مسدود خواهند شد. این محدوده شامل مسیر شبکه به سایت نرم افزار آنتی ویروس نصب شده بر روی رایانه شخصی است که به روز رسانی های لازم پایگاه داده ویروس را دریافت نمی کند و به درستی کار نمی کند.

هر چه این داده ها در جدول مسیر بیشتر باشد، منابع بیشتری مسدود می شود. در عمل متخصصان، برنامه های ویروسی تا چهارصد خط از این نوع را ایجاد کردند و در نتیجه کار حدود هزار منبع شبکه را مسدود کردند. علاوه بر این، صاحبان ویروس ها علاقه خاصی به این واقعیت ندارند که تلاش برای ممنوع کردن یک منبع خاص، ده ها سایت دیگر را از دسترسی احتمالی حذف می کنند. این اشتباه اصلی برنامه نویسان بی پروا است، زیرا مقدار منابع غیرقابل دسترس احتمال مسدود کردن انتقال داده ها را نشان می دهد. بنابراین، به عنوان مثال، اگر محبوب ترین شبکه های اجتماعی در دایره محرومیت قرار بگیرند و کاربر نتواند وارد وب سایت VKontakte یا Odnoklassniki شود، در مورد عملکرد صحیح رایانه شخصی با شبکه مشکوک به وجود می آید.

رفع این وضعیت دشوار نیست، برای این منظور از دستور route و کلید حذف استفاده می شود. ورودی های نادرست را در جدول پیدا کنید و حذف نصب کنید. یک نکته کوچک، همه عملیات فقط در صورتی امکان پذیر است که کاربر حقوق مدیر را داشته باشد، اما ویروس تنها در صورتی می تواند تغییری در مسیر ایجاد کند که از طریق حساب مدیر رایانه شخصی وارد شبکه شده باشد. در اینجا چند نمونه از این کارها آورده شده است.

route delete 74.55.40.0 - ورودی که اولین نوع خط مسیر را حذف می کند.

route delete 74.55.74.0 - ورودی که دومین نوع رشته مسیر را حذف می کند.

تعداد این خطوط باید برابر با تعداد کل مسیرهای نادرست باشد.

اگر نزدیک شدن به رویه آسانتر است، لازم است عملیات تغییر مسیر خروجی را اعمال کنید. این کار با وارد کردن مسیر print> C: \ routes.txt انجام می شود. فعال سازی فرمان موقعیتی را ایجاد می کند که یک سند فایل به نام routes.txt بر روی دیسک سیستم ایجاد می شود، که حاوی جدولی با داده های مسیر است.

لیست جدول شامل کاراکترهای DOS است. این نمادها قابل خواندن نیستند و برای انجام کار بی ربط هستند. با اضافه کردن یک وظیفه حذف مسیر در ابتدای هر مسیر، هر ورودی نادرست را حذف می کنیم. اینها چیزی شبیه به این هستند:

route delete 84.50.0.0

route delete 84.52.233.0

route delete 84.53.70.0

route delete 84.53.201.0

route delete 84.54.46.0

در مرحله بعد، باید پسوند فایل را تغییر دهید، گزینه های جایگزینی چنین پسوندی cmd یا bat هستند. فایل جدید با دوبار کلیک کردن روی دکمه سمت راست ماوس راه اندازی می شود. برای ساده کردن کار، می توانید از فایل منیجر محبوب FAR استفاده کنید که به صورت زیر عمل می کند. ویرایشگر که با کلید تابع F 4 فراخوانی می شود، سمت راست رکورد مسیر را با یک علامت گذاری خاص برجسته می کند. با استفاده از کلید ترکیبی CTRL + F 7، تمام فاصله ها به طور خودکار به یک کاراکتر با مقدار خالی تبدیل می شوند و فاصله نیز به نوبه خود در موقعیت شروع خط تنظیم می شود. ترکیب جدید کلیدهای مشخص شده وظیفه حذف مسیر را در مکانی که ما نیاز داریم تنظیم می کند.

زمانی که مسیرهای نادرست زیادی در جدول داده ها وجود دارد و تصحیح آنها به صورت دستی فرآیندی طولانی و خسته کننده به نظر می رسد، توصیه می شود از وظیفه مسیر همراه با کلید F استفاده کنید.

این کلید تمام مسیرهای غیر گرهی را حذف می کند و همچنین مسیرهای دارای نقطه پایانی و آدرس پخش را به طور کامل حذف نصب می کند. اولین و آخرین دارای کد دیجیتال 255.255.255.255; دومی 127.0.0.0 است. به عبارت دیگر، تمام اطلاعات نادرست که توسط ویروس روی جدول نوشته شده است، حذف نصب خواهد شد. اما در همان زمان، سوابق مسیرهای ثابت نوشته شده توسط کاربر به تنهایی و داده های دروازه پیش فرض از بین می رود، بنابراین آنها نیاز به بازیابی دارند، زیرا شبکه غیر قابل دسترس باقی می ماند. یا فرآیند پاک کردن جدول داده ها را دنبال کنید و اگر قصد دارید رکورد مورد نیاز خود را حذف کنید، آن را متوقف کنید.

برای تنظیم تنظیمات روتر نیز می توان از آنتی ویروس AVZ استفاده کرد. چند برنامه خاص که با این فرآیند سروکار دارد بیستمین آیتم پیکربندی TCP است.

آخرین گزینه برای مسدود کردن دسترسی کاربران به آدرسهای IP سایتهایی که توسط برنامههای ویروسی استفاده میشوند، استفاده از جعل آدرس سرور DNS است. در این حالت اتصال به شبکه از طریق یک سرور مخرب انجام می شود. اما چنین موقعیت هایی به اندازه کافی نادر هستند.

پس از رفتار همه کارها، لازم است کامپیوتر شخصی را مجددا راه اندازی کنید.

مجدداً از کمک در تهیه مطالب استادان مرکز خدمات رایانه Launch.RF - http: //zapuskay.rf/information/territory/kolomenskaya/ تشکر می کنم که می توانید از آنها تعمیرات لپ تاپ و نت بوک را در مسکو سفارش دهید.