در مورد مشکل امروزه فناوری اطلاعات جزء مهمی از هر سازمان مدرن است. به بیان تصویری، فناوری اطلاعات قلب شرکت است که از سلامت کسب و کار حمایت می کند و کارایی و رقابت آن را در رقابت سخت امروزی افزایش می دهد. امکان جمع آوری سریع اطلاعات، سازماندهی و گروه بندی آنها، تسریع فرآیندهای تصمیم گیری مدیریت و تضمین شفافیت فرآیندهای تجاری و تجاری برای مدیریت و سهامداران. بدیهی است که حجم زیادی از داده های استراتژیک، محرمانه و شخصی یک دارایی اطلاعاتی مهم است. شرکت و عواقب نشت این اطلاعات بر کارایی سازمان تأثیر می گذارد. استفاده از اقدامات امنیتی سنتی مانند آنتی ویروس ها و فایروال ها، وظایف محافظت از دارایی های اطلاعاتی در برابر تهدیدات خارجی را انجام می دهد، اما به هیچ وجه انجام نمی دهد. حفاظت از اطلاعات را ارائه نمی دهد تهدیدهای داخلی برای امنیت اطلاعات ممکن است نادیده گرفته شود یا در برخی موارد توسط مدیریت به دلیل عدم درک اهمیت این تهدیدات برای کسب و کار مورد توجه قرار نگیرد. حفاظت از داده های محرمانهامروز بسیار مهم است در مورد تصمیم حفاظت از اطلاعات محرمانه در برابر نشت جزء مهم مجموعه امنیت اطلاعات سازمان است. سیستم های DLP (سیستم حفاظت از نشت داده ها) برای حل مشکل نشت تصادفی و عمدی داده های محرمانه طراحی شده اند.

حفاظت جامع از نشت داده (DLP)نرم افزار یا مجموعه سخت افزاری-نرم افزاری هستند که از نشت اطلاعات محرمانه جلوگیری می کنند.

توسط یک سیستم DLP با استفاده از توابع اصلی زیر انجام می شود:

- فیلتر کردن ترافیک در تمام کانال های انتقال داده؛

- تجزیه و تحلیل عمیق ترافیک در سطح محتوا و زمینه.

داده در حرکت- داده های ارسال شده از طریق کانال های شبکه:

- وب (پروتکل های HTTP / HTTPS)؛

- پیام رسان های اینترنتی (ICQ، QIP، Skype، MSN، و غیره)؛

- نامه های شرکتی و شخصی (POP، SMTP، IMAP، و غیره)؛

- سیستم های بی سیم (WiFi، بلوتوث، 3G، و غیره)؛

- FTP - اتصالات.

- سرورها؛

- ایستگاه های کاری؛

- لپ تاپ؛

- سیستم های ذخیره سازی داده ها (DSS).

اقداماتی برای جلوگیری از درز اطلاعاتاز دو بخش اصلی تشکیل شده است: سازمانی و فنی.

حفاظت از اطلاعات محرمانهشامل اقدامات سازمانی برای جستجو و طبقه بندی داده های موجود در شرکت می باشد. در طی فرآیند طبقه بندی، داده ها به 4 دسته تقسیم می شوند:

- اطلاعات محرمانه؛

- اطلاعات محرمانه؛

- اطلاعات برای استفاده رسمی؛

- اطلاعات در دسترس عموم

در سیستم های DLP، اطلاعات محرمانه را می توان با چندین معیار مختلف و همچنین به روش های مختلف شناسایی کرد، به عنوان مثال:

- تحلیل زبانی اطلاعات؛

- تجزیه و تحلیل آماری اطلاعات؛

- عبارات منظم (الگوها)؛

- روش اثر انگشت دیجیتال و غیره

اقدامات فنی:

حفاظت از اطلاعات محرمانه با کمک اقدامات فنی مبتنی بر استفاده از عملکرد و فناوری های سیستم برای محافظت از نشت داده ها است. سیستم DLP شامل دو ماژول است: یک ماژول میزبان و یک ماژول شبکه.

ماژول های میزبانبر روی ایستگاه های کاری کاربر نصب شده و کنترل اقدامات انجام شده توسط کاربر در رابطه با داده های طبقه بندی شده (اطلاعات محرمانه) را فراهم می کند. علاوه بر این، ماژول میزبان به شما امکان می دهد فعالیت کاربر را با پارامترهای مختلف، به عنوان مثال، زمان صرف شده در اینترنت، اجرای برنامه ها، فرآیندها و مسیرهای حرکت داده ها و غیره ردیابی کنید.

ماژول شبکهاطلاعات ارسال شده از طریق شبکه را تجزیه و تحلیل می کند و ترافیکی را که فراتر از سیستم اطلاعات محافظت شده است کنترل می کند. اگر اطلاعات محرمانه در ترافیک ارسال شده شناسایی شود، ماژول شبکه انتقال داده را متوقف می کند.

پیاده سازی یک سیستم DLP چه خواهد داد؟

پس از پیاده سازی سیستم حفاظت از داده ها در برابر نشت، این شرکت دریافت خواهد کرد:

- حفاظت از دارایی های اطلاعاتی و اطلاعات استراتژیک مهم شرکت؛

- داده های ساختاریافته و سازمان یافته در سازمان؛

- شفافیت فرآیندهای تجاری و تجاری برای مدیریت و خدمات امنیتی؛

- کنترل بر فرآیندهای انتقال داده های محرمانه در شرکت؛

- کاهش خطرات مرتبط با از دست دادن، سرقت و از بین رفتن اطلاعات مهم؛

- محافظت در برابر بدافزارهایی که از داخل وارد سازمان می شوند.

- ذخیره و بایگانی کلیه اقدامات مربوط به جابجایی داده ها در سیستم اطلاعاتی؛

- کنترل حضور پرسنل در محل کار؛

- صرفه جویی در ترافیک اینترنت؛

- بهینه سازی شبکه شرکتی؛

- کنترل برنامه های مورد استفاده توسط کاربر؛

- بهبود کارایی پرسنل.

ما طیف وسیعی از نشانگرها را برای کمک به شما در استفاده حداکثری از هر سیستم DLP ارائه می دهیم.

DLP-سیستم ها: چیست؟

به یاد بیاورید که سیستم های DLP (از دست دادن داده ها / جلوگیری از نشت) به شما امکان می دهد تمام کانال های ارتباط شبکه یک شرکت (پست، اینترنت، سیستم های پیام رسانی فوری، درایوهای فلش، چاپگرها و غیره) را کنترل کنید. حفاظت در برابر نشت اطلاعات به این دلیل به دست می آید که عوامل بر روی تمام رایانه های کارکنان نصب شده اند که اطلاعات را جمع آوری و به سرور منتقل می کنند. گاهی اوقات اطلاعات از طریق یک دروازه با استفاده از فناوری های SPAN جمع آوری می شود. اطلاعات تجزیه و تحلیل می شود و پس از آن سیستم یا افسر امنیتی در مورد حادثه تصمیم گیری می کند.

بنابراین، شرکت شما یک سیستم DLP را پیاده سازی کرده است. برای اینکه سیستم به طور موثر کار کند چه اقداماتی باید انجام شود؟

1. قوانین امنیتی را به درستی پیکربندی کنید

تصور کنید که یک قانون در سیستمی ایجاد شده است که به 100 رایانه خدمات می دهد "تمام مکاتبات را با کلمه" قرارداد ضبط کنید. "این قانون باعث ایجاد تعداد زیادی از حوادث می شود که در آن نشت واقعی ممکن است از بین برود.

علاوه بر این، هر شرکتی نمی تواند هزینه نگهداری کل کارکنان ردیاب حوادث را داشته باشد.

جعبه ابزار برای ایجاد قوانین مؤثر و ردیابی نتایج کار آنها به افزایش سودمندی قوانین کمک می کند. هر سیستم DLP دارای عملکردی است که به شما امکان می دهد این کار را انجام دهید.

به طور کلی، روش شامل تجزیه و تحلیل پایگاه انباشته حوادث و ایجاد ترکیب های مختلف از قوانین است که به طور ایده آل منجر به ظهور 5-6 حادثه واقعاً فوری در روز می شود.

2. قوانین ایمنی را در فواصل زمانی منظم به روز کنید

کاهش یا افزایش شدید تعداد حوادث، نشانگر نیاز به تنظیم قوانین است. دلایل ممکن است این باشد که قانون ارتباط خود را از دست داده است (کاربران دسترسی به فایل های خاصی را متوقف کرده اند)، یا کارمندان این قانون را یاد گرفته اند و دیگر اقدامات ممنوعه توسط سیستم را انجام نمی دهند (DLP - سیستم آموزشی). با این حال، تمرین نشان می دهد که اگر یک قانون یاد گرفته شود، در مرحله بعدی خطرات احتمالی نشت افزایش یافته است.

همچنین باید به فصلی بودن کار شرکت توجه کنید. در طول سال، پارامترهای کلیدی مربوط به ویژگی های کار شرکت ممکن است تغییر کند. به عنوان مثال، برای یک تامین کننده عمده فروشی تجهیزات کوچک، دوچرخه در بهار و اسکوترهای برفی در پاییز مناسب خواهند بود.

3. روی یک الگوریتم واکنش به حادثه فکر کنید

چندین رویکرد برای واکنش به حادثه وجود دارد. هنگام آزمایش و اجرای سیستم های DLP، اغلب افراد از تغییرات مطلع نمی شوند. شرکت کنندگان در حوادث فقط تحت نظر هستند. هنگامی که یک توده بحرانی جمع می شود، نماینده بخش امنیتی یا بخش پرسنل با آنها ارتباط برقرار می کند. در آینده، کار با کاربران اغلب به نمایندگان بخش امنیتی برون سپاری می شود. درگیری های کوچک بوجود می آیند، چیزهای منفی در تیم جمع می شوند. او می تواند در خرابکاری عمدی کارمندان در رابطه با شرکت پاشیده شود. ایجاد تعادل بین مطالبه نظم و انضباط و حفظ یک محیط تیمی سالم مهم است.

4. عملکرد حالت مسدود کردن را بررسی کنید

دو حالت واکنش حادثه در سیستم وجود دارد - رفع و مسدود کردن. اگر تمام واقعیت های ارسال یک نامه یا پیوست کردن یک فایل پیوست به یک درایو فلش مسدود شود، این مشکل برای کاربر ایجاد می کند. اغلب، کارمندان با درخواست هایی برای باز کردن قفل برخی از عملکردها به مدیر سیستم حمله می کنند؛ مدیریت نیز ممکن است از چنین تنظیماتی ناراضی باشد. در نتیجه، سیستم DLP و شرکت منفی میشود، سیستم بیاعتبار و بینقاب میشود.

5. بررسی کنید که آیا رژیم اسرار تجاری معرفی شده است یا خیر

این امکان را فراهم می کند که برخی از اطلاعات محرمانه باشد و همچنین هر فردی را که از آن مطلع است را موظف می کند که مسئولیت قانونی کامل افشای آن را بر عهده بگیرد. در صورت نشت جدی اطلاعات تحت رژیم اسرار تجاری فعال در شرکت، مجرم می تواند میزان خسارت واقعی و معنوی را مطابق با قانون فدرال 98-FZ "در مورد اسرار تجاری" از طریق دادگاه بازیابی کند.

امیدواریم این نکات به کاهش تعداد نشت های ناخواسته در شرکت ها کمک کند، زیرا آنها برای مبارزه با موفقیت با سیستم های DLP طراحی شده اند. با این حال، نباید سیستم پیچیده امنیت اطلاعات و این واقعیت را فراموش کرد که نشت اطلاعات عمدی نیازمند توجه دقیق جداگانه است. راه حل های مدرنی وجود دارد که می تواند عملکرد سیستم های DLP را تکمیل کند و خطر نشت عمدی را به میزان قابل توجهی کاهش دهد. به عنوان مثال، یکی از توسعه دهندگان یک فناوری جالب ارائه می دهد - با دسترسی مکرر مشکوک به فایل های محرمانه، وب کم به طور خودکار روشن می شود و شروع به ضبط می کند. این سیستم بود که امکان ثبت نحوه عکس گرفتن فعال رباینده بدبخت با استفاده از دوربین موبایل را فراهم کرد.

اولگ نچوخین، کارشناس امنیت سیستم های اطلاعاتی "Kontur.Security"

توسعه سریع فناوری اطلاعات به اطلاع رسانی جهانی شرکت ها و شرکت های مدرن کمک می کند. هر روز مقدار اطلاعات منتقل شده از طریق شبکه های شرکتی شرکت های بزرگ و شرکت های کوچک به سرعت در حال رشد است. شکی نیست که با رشد جریان اطلاعات، تهدیداتی نیز رو به افزایش است که می تواند منجر به از دست رفتن اطلاعات مهم، تحریف یا سرقت آن شود. به نظر می رسد که از دست دادن اطلاعات بسیار ساده تر از از دست دادن هر چیز مادی است. برای این، لازم نیست کسی برای تسلط بر داده ها اقدامات خاصی انجام دهد - گاهی اوقات به اندازه کافی رفتار شلخته هنگام کار با سیستم های اطلاعاتی یا بی تجربگی کاربران است.

یک سوال طبیعی مطرح می شود که چگونه از خود محافظت کنید تا عوامل از دست دادن و نشت اطلاعات مهم را برای خود حذف کنید. به نظر می رسد که حل این مشکل کاملاً ممکن است و می توان آن را در سطح حرفه ای بالا انجام داد. برای این منظور از سیستم های ویژه DLP استفاده می شود.

تعریف سیستم های DLP

DLP سیستمی برای جلوگیری از نشت اطلاعات در محیط اطلاعات است. این ابزار ویژه ای است که مدیران سیستم شبکه های شرکتی می توانند از آن برای نظارت و جلوگیری از تلاش برای انتقال غیرمجاز اطلاعات استفاده کنند. علاوه بر این که چنین سیستمی می تواند از حقایق ضبط غیرقانونی اطلاعات جلوگیری کند، همچنین به شما امکان می دهد تا اقدامات تمام کاربران شبکه را که با استفاده از شبکه های اجتماعی، چت، ارسال پیام های الکترونیکی و غیره مرتبط هستند ردیابی کنید. هدف اصلی سیستم های پیشگیری از نشت اطلاعات محرمانه DLP پشتیبانی و برآورده کردن کلیه الزامات سیاست محرمانه و امنیت اطلاعات است که در یک سازمان، شرکت، شرکت وجود دارد.

منطقه برنامه

کاربرد عملی سیستمهای DLP برای سازمانهایی که نشت دادههای محرمانه میتواند منجر به خسارات مالی هنگفت، ضربه قابلتوجهی به شهرت و همچنین از دست دادن پایگاه مشتری و اطلاعات شخصی شود، بسیار مرتبط است. وجود چنین سیستم هایی برای آن دسته از شرکت ها و سازمان هایی که الزامات بالایی را برای "بهداشت اطلاعات" کارکنان خود تعیین می کنند، الزامی است.

سیستم های DLP به بهترین ابزار برای محافظت از داده هایی مانند شماره کارت بانکی مشتریان، حساب های بانکی آنها، اطلاعات مربوط به شرایط مناقصه، سفارشات برای انجام کارها و خدمات تبدیل خواهند شد - کارایی اقتصادی چنین راه حل امنیتی کاملاً آشکار است.

انواع سیستم های DLP

ابزارهای مورد استفاده برای جلوگیری از نشت اطلاعات را می توان به چند دسته کلیدی تقسیم کرد:

- ابزارهای امنیتی استاندارد؛

- اقدامات هوشمند حفاظت از داده ها؛

- رمزگذاری داده ها و کنترل دسترسی؛

- سیستم های امنیتی تخصصی DLP

مجموعه امنیتی استانداردی که باید توسط هر شرکتی استفاده شود شامل نرم افزار آنتی ویروس، فایروال های داخلی و سیستم های تشخیص نفوذ است.

ابزارهای امنیت اطلاعات هوشمند استفاده از خدمات ویژه و الگوریتم های مدرن را فراهم می کند که امکان محاسبه دسترسی غیرقانونی به داده ها، استفاده نادرست از ایمیل و غیره را فراهم می کند. خارج از برنامه ها و سرویس های مختلف که می توانند نقش نوعی جاسوس را ایفا کنند. ابزارهای امنیتی هوشمند امکان بررسی عمیقتر و دقیقتر سیستم اطلاعاتی را برای نشت اطلاعات احتمالی به روشهای مختلف فراهم میکنند.

رمزگذاری اطلاعات حساس و استفاده از محدودیتهای دسترسی به دادههای خاص، گام مؤثر دیگری برای به حداقل رساندن احتمال از دست دادن اطلاعات محرمانه است.

سیستم تخصصی پیشگیری از نشت اطلاعات DLP یک ابزار پیچیده چند منظوره است که قادر به شناسایی و جلوگیری از حقایق کپی و انتقال غیرمجاز اطلاعات مهم خارج از محیط شرکت است. این راه حل ها امکان افشای حقایق دسترسی به اطلاعات را بدون اجازه یا با استفاده از اختیارات افرادی که چنین مجوزی دارند را ممکن می سازد.

سیستم های تخصصی برای کار خود از ابزارهایی مانند:

- مکانیسم هایی برای تعیین تطابق دقیق داده ها؛

- روش های مختلف آماری تجزیه و تحلیل؛

- استفاده از تکنیک های عبارات رمزی و کلمات؛

- انگشت نگاری ساخت یافته و غیره؛

مقایسه این سیستم ها بر اساس عملکرد

بیایید مقایسه ای از سیستم های DLP Network DLP و Endpoint DLP را در نظر بگیریم.

Network DLP یک راه حل ویژه در سطح سخت افزار یا نرم افزار است که در نقاطی از ساختار شبکه که در نزدیکی "محیط محیط اطلاعات" قرار دارند استفاده می شود. با کمک این مجموعه ابزار، تجزیه و تحلیل کاملی از اطلاعات محرمانه انجام می شود که آنها سعی می کنند با نقض قوانین امنیت اطلاعات تعیین شده، اطلاعات را به خارج از محیط اطلاعات شرکت ارسال کنند.

Endpoint DLP سیستم های خاصی هستند که در ایستگاه کاری کاربر نهایی و همچنین در سیستم های سرور سازمان های کوچک استفاده می شوند. نقطه پایانی اطلاعات برای این سیستم ها می تواند برای کنترل هر دو طرف داخلی و خارجی "محیط محیط اطلاعات" استفاده شود. این سیستم به شما امکان می دهد تا ترافیک اطلاعاتی را که از طریق آن داده ها بین کاربران فردی و گروهی از کاربران مبادله می شود، تجزیه و تحلیل کنید. حفاظت از سیستم های DLP از این نوع بر بررسی جامع فرآیند تبادل داده ها، از جمله پیام های الکترونیکی، ارتباطات در شبکه های اجتماعی و سایر فعالیت های اطلاعاتی متمرکز است.

آیا این سیستم ها باید در شرکت ها پیاده سازی شوند؟

اجرای سیستم های DLP برای تمامی شرکت هایی که به اطلاعات خود اهمیت می دهند و سعی می کنند تمام تلاش خود را برای جلوگیری از نشت و مفقود شدن آن انجام دهند الزامی است. در دسترس بودن چنین ابزارهای امنیتی نوآورانه ای به شرکت ها این امکان را می دهد که از انتشار داده های حساس خارج از محیط اطلاعات شرکت از طریق همه کانال های تبادل داده های موجود جلوگیری کنند. با نصب سیستم DLP، این شرکت قادر به کنترل موارد زیر خواهد بود:

- ارسال پیام با استفاده از ایمیل شرکتی؛

- استفاده از اتصالات FTP؛

- اتصالات محلی با استفاده از فناوری های بی سیم مانند WiFi، بلوتوث، GPRS.

- پیام رسانی فوری با استفاده از کلاینت هایی مانند MSN، ICQ، AOL و غیره؛

- استفاده از درایوهای خارجی - USB، SSD، CD / DVD و غیره.

- اسنادی که برای چاپ با استفاده از دستگاه های چاپ شرکتی ارسال می شود.

برخلاف راه حل های امنیتی استاندارد، شرکتی که سیستم Securetower DLP یا مشابه آن را نصب کرده باشد، قادر خواهد بود:

- کنترل انواع کانال ها برای تبادل اطلاعات مهم؛

- شناسایی انتقال اطلاعات محرمانه، صرف نظر از اینکه چگونه و در چه قالبی به خارج از شبکه شرکت منتقل می شود.

- مسدود کردن نشت اطلاعات در هر زمان؛

- فرآیند پردازش داده ها را مطابق با خط مشی امنیتی اتخاذ شده در شرکت به طور خودکار انجام دهید.

استفاده از سیستم های DLP توسعه موثر و حفظ اسرار تجاری خود را از رقبا و بدخواهان تضمین می کند.

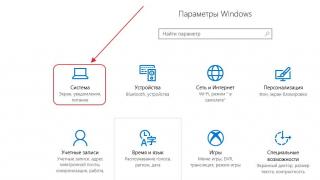

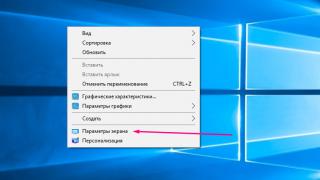

اجرا چگونه پیش می رود؟

برای نصب سیستم DLP در شرکت خود در سال 2017، باید چندین مرحله را طی کنید که پس از اجرای آن، سازمان حفاظت موثر از محیط اطلاعاتی خود در برابر تهدیدات خارجی و داخلی را دریافت خواهد کرد.

در مرحله اول پیاده سازی، بررسی محیط اطلاعاتی شرکت انجام می شود که شامل اقدامات زیر است:

- مطالعه اسناد سازمانی و اداری که سیاست اطلاعاتی را در شرکت تنظیم می کند.

- مطالعه منابع اطلاعاتی مورد استفاده شرکت و کارکنان آن؛

- توافق در مورد فهرست اطلاعاتی که ممکن است به عنوان داده های محدود طبقه بندی شوند.

- بررسی روش ها و کانال های موجود برای انتقال و دریافت داده ها.

بر اساس نتایج نظرسنجی، یک کار فنی ترسیم شده است که سیاست های امنیتی را که باید با استفاده از سیستم DLP اجرا شود، شرح می دهد.

گام بعدی تنظیم جنبه قانونی استفاده از سیستم های DLP در سازمان است. مهم است که تمام نکات ظریف را حذف کنید تا بعداً از طرف کارمندان از نظر این واقعیت که شرکت آنها را دنبال می کند، شکایتی صورت نگیرد.

پس از انجام تمام تشریفات قانونی، می توانید شروع به انتخاب یک محصول امنیت اطلاعات کنید - به عنوان مثال، سیستم Infowatch DLP یا هر چیز دیگری با عملکرد مشابه.

پس از انتخاب سیستم مناسب، می توانید شروع به نصب و پیکربندی آن برای کارهای سازنده کنید. سیستم باید به گونه ای پیکربندی شود که از انجام کلیه وظایف امنیتی مندرج در شرایط مرجع اطمینان حاصل کند.

نتیجه

پیاده سازی سیستم های DLP یک کار نسبتاً پیچیده و پر دردسر است که به زمان و منابع زیادی نیاز دارد. اما در نیمه راه متوقف نشوید - مهم است که تمام مراحل را به طور کامل طی کنید و یک سیستم بسیار موثر و چند منظوره برای محافظت از اطلاعات محرمانه خود دریافت کنید. از این گذشته، از دست دادن داده ها می تواند به یک شرکت یا شرکت آسیب بزرگی برساند، هم از نظر مالی و هم از نظر تصویر و شهرت آن در محیط مصرف کننده.

امروزه بازار DLP یکی از سریعترین بازارهای در حال رشد در میان تمامی محصولات امنیت اطلاعات است. با این حال، بلاروس هنوز کاملاً با روندهای جهانی و بنابراین بازار همراه نیست DLP-سیستم ها در کشور ما ویژگی های خاص خود را دارند.

DLP چیست؟ و چگونه کار می کنند؟

قبل از اینکه در مورد بازار صحبت کنیم DLP -سیستم ها، باید مشخص شود که در واقع منظور از چنین تصمیماتی چیست. زیر DLP - سیستم ها معمولاً به عنوان محصولات نرم افزاری شناخته می شوند که از سازمان ها در برابر نشت اطلاعات محرمانه محافظت می کنند. خود مخفف DLP مخفف DataLeak Prevention ، یعنی جلوگیری از نشت اطلاعات.

سیستمهایی از این دست یک «محیط» دیجیتال امن در اطراف سازمان ایجاد میکنند و تمام اطلاعات خروجی و در برخی موارد خروجی را تجزیه و تحلیل میکنند. اطلاعات کنترل شده باید نه تنها ترافیک اینترنت، بلکه تعدادی جریان اطلاعات دیگر باشد: اسنادی که از حلقه امنیتی محافظت شده در رسانه خارجی خارج می شوند، روی چاپگر چاپ می شوند، از طریق رسانه های تلفن همراه ارسال می شوند.بلوتوث و غیره

از زمان DLP - سیستم باید از نشت اطلاعات محرمانه جلوگیری کند، در این صورت لزوماً مکانیسم های داخلی برای تعیین میزان محرمانه بودن یک سند یافت شده در ترافیک رهگیری شده دارد. به عنوان یک قاعده، دو روش رایج وجود دارد: با تجزیه نشانگرهای خاص سند و با تجزیه محتوای سند. در حال حاضر، گزینه دوم گسترده تر است، زیرا در برابر تغییرات ایجاد شده در سند قبل از ارسال آن مقاوم است و همچنین به شما امکان می دهد تعداد اسناد محرمانه ای را که سیستم می تواند با آنها کار کند به راحتی گسترش دهید.

وظایف "جانبی". DLP

علاوه بر وظیفه اصلی خود مربوط به جلوگیری از نشت اطلاعات، DLP -سیستم ها همچنین برای حل تعدادی از وظایف دیگر مرتبط با کنترل اقدامات پرسنل مناسب هستند. اغلب اوقات DLP -سیستم ها برای حل وظایف غیر اصلی زیر برای خود استفاده می شوند:

- کنترل استفاده از زمان کار و منابع کاری توسط کارکنان؛

- نظارت بر ارتباطات کارکنان به منظور شناسایی مبارزه "سری" که می تواند به سازمان آسیب برساند.

- نظارت بر قانونی بودن اقدامات کارکنان (جلوگیری از چاپ اسناد جعلی و غیره)؛

- شناسایی کارمندانی که رزومه را برای جستجوی سریع متخصصان برای یک موقعیت خالی ارسال می کنند.

با توجه به اینکه بسیاری از سازمان ها تعدادی از این وظایف (به ویژه کنترل استفاده از زمان کاری) را از اولویت بالاتری نسبت به حفاظت در برابر نشت اطلاعات می دانند، تعدادی برنامه به طور خاص برای این امر طراحی شده اند، اما در برخی موارد، آنها همچنین می توانند به عنوان وسیله ای برای محافظت از یک سازمان در برابر نشت کار کنند. از تمام عیار DLP -سیستم های چنین برنامه هایی با عدم وجود ابزارهای توسعه یافته برای تجزیه و تحلیل داده های رهگیری شده متمایز می شوند که باید به صورت دستی توسط یک متخصص امنیت اطلاعات انجام شود که فقط برای سازمان های بسیار کوچک (حداکثر ده کارمند کنترل شده) راحت است. با این حال، از آنجایی که این راه حل ها در بلاروس مورد تقاضا هستند، در جدول مقایسه ای همراه با این مقاله نیز گنجانده شده اند.

طبقه بندی سیستم DLP

تمام سیستم های DLP را می توان با توجه به تعدادی ویژگی به چندین کلاس اصلی تقسیم کرد. با توجه به توانایی مسدود کردن اطلاعات شناسایی شده به عنوان محرمانه، سیستم هایی با کنترل فعال و غیرفعال اقدامات کاربر متمایز می شوند. اولی قادر به مسدود کردن اطلاعات منتقل شده است، دومی به ترتیب این توانایی را ندارد. سیستم های اول در مقابله با نشت های تصادفی داده ها بسیار بهتر هستند، اما در عین حال می توانند اجازه توقف تصادفی فرآیندهای تجاری سازمان را بدهند، در حالی که سیستم های دوم برای فرآیندهای تجاری ایمن هستند، اما فقط برای مقابله با نشت های سیستماتیک مناسب هستند. . طبقه بندی دیگر سیستم های DLP بر اساس معماری شبکه آنها است. اسلویس DLP روی سرورهای میانی کار می کنند، در حالی که سرورهای میزبان از عواملی استفاده می کنند که مستقیماً روی ایستگاه های کاری کارمندان کار می کنند. امروزه رایج ترین گزینه استفاده از اجزای گیت وی و میزبان با هم است.

بازار DLP در سراسر جهان

در حال حاضر، بازیگران اصلی در بازار جهانی DLP -سیستم ها شرکت هایی هستند که به دلیل سایر محصولات خود برای تضمین امنیت اطلاعات در سازمان ها به طور گسترده شناخته شده اند. این اول از همه، Symantec، McAffee، TrendMicro، WebSense. در باره حجم کل بازار جهانی DLP -راه حل ها 400 میلیون دلار تخمین زده می شوند که در مقایسه با همان بازار آنتی ویروس بسیار کمی است. با این حال، بازار DLP رشد سریعی را نشان می دهد: در سال 2009، کمی بیش از 200 میلیون تخمین زده شد.

بازار بلاروس تا حد زیادی تحت تأثیر بازار همسایه شرقی خود، روسیه است که در حال حاضر بسیار بزرگ و بالغ است. بازیگران اصلی آن امروز شرکت های روسی هستند: InfoWatch , "Jet Infosystems", SecurIT، SearchInform، Perimetrix و تعدادی دیگر حجم کل بازار DLP روسیه 12-15 میلیون دلار برآورد شده است. در عین حال، با همان سرعت جهانی در حال رشد است.

کارشناسان معتقدند که اصلیترین این روندها انتقال از سیستمهای "پچ"، متشکل از اجزای سازندههای مختلف است که هر کدام مشکل خود را حل میکنند، به یک سیستم نرمافزاری یکپارچه. دلیل چنین انتقالی واضح است: سیستم های یکپارچه پیچیده متخصصان امنیت اطلاعات را از نیاز به حل مشکلات مربوط به سازگاری اجزای مختلف یک سیستم وصله با یکدیگر رها می کند، تغییر تنظیمات را به یکباره برای آرایه های بزرگ ایستگاه های کاری مشتری آسان می کند. سازمان ها و همچنین این امکان را فراهم می کند که هنگام انتقال داده ها از یک جزء از یک سیستم یکپارچه به دیگری با مشکل مواجه نشوید. همچنین، حرکت توسعه دهندگان به سمت سیستم های یکپارچه به دلیل ویژگی های وظایف تضمین امنیت اطلاعات است: از این گذشته، اگر حداقل یک کانال را بدون کنترل رها کنید که از طریق آن نشت اطلاعات رخ دهد، نمی توانید در مورد حفاظت از سازمان صحبت کنید. از چنین تهدیدهایی

تولید کنندگان غربی DLP -سیستم هایی که به بازار کشورهای مستقل مشترک المنافع آمدند با تعدادی از مشکلات مربوط به پشتیبانی از زبان های ملی مواجه شدند (اما در مورد بلاروس، مناسب است در مورد پشتیبانی از زبان روسی صحبت کنیم، نه بلاروسی. زبان). از آنجایی که بازار کشورهای مستقل مشترک المنافع برای فروشندگان غربی بسیار جالب است، امروزه آنها به طور فعال برای حمایت از زبان روسی، که مانع اصلی توسعه موفقیت آمیز بازار آنها است، کار می کنند.

یکی دیگر از روندهای مهم در این زمینه DLP یک انتقال تدریجی به یک ساختار ماژولار است، زمانی که مشتری می تواند به طور مستقل اجزای سیستم مورد نیاز خود را انتخاب کند (به عنوان مثال، اگر پشتیبانی از دستگاه های خارجی در سطح سیستم عامل غیرفعال باشد، دیگر نیازی به پرداخت هزینه اضافی برای عملکرد نیست. آنها را کنترل کنید). نقش مهمی برای توسعه DLP -سیستم ها با توجه به ویژگی های صنعت ارائه می شوند - کاملاً ممکن است انتظار ظهور نسخه های ویژه ای از سیستم های شناخته شده را داشت که به طور خاص برای بخش بانکی ، موسسات دولتی و غیره مطابق با درخواست های خود سازمان ها سازگار شده است.

یک عامل مهم در توسعه DLP -سیستم ها نیز گسترش لپ تاپ ها و نت بوک ها در محیط های شرکتی است. مشخصات لپ تاپ ها (کار خارج از محیط شرکت، امکان سرقت اطلاعات به همراه خود دستگاه و غیره) سازندگان را مجبور می کند. DLP -سیستم هایی برای توسعه رویکردهای اساسی جدید برای محافظت از رایانه های لپ تاپ. لازم به ذکر است که امروزه تنها تعداد کمی از فروشندگان آماده ارائه عملکرد کنترل لپ تاپ و نت بوک با سیستم DLP خود به مشتری هستند.

برنامه DLP در بلاروس

در بلاروس DLP -سیستم ها در تعداد نسبتا کمی از سازمان ها استفاده می شوند، اما تعداد آنها قبل از شروع بحران به طور پیوسته در حال افزایش بود. با این حال، وارد شده با DLP -سیستم ها، سازمان های بلاروس هیچ عجله ای برای افشای اطلاعات ندارند و کارکنان را به جرم افشای اطلاعات در دادگاه تحت پیگرد قانونی قرار می دهند. علیرغم این واقعیت که قانون بلاروس حاوی هنجارهایی است که مجازات توزیع کنندگان اسرار شرکتی را امکان پذیر می کند، اکثریت قاطع سازمان ها از DLP -سیستم ها ترجیح می دهند به دادرسی های داخلی و مجازات های انضباطی محدود شوند و در موارد شدید، کارکنان مجرم را در مقیاس وسیع اخراج کنند. با این حال، سنت "شستن کتانی کثیف در ملاء عام" مشخصه کل فضای پس از شوروی است، بر خلاف کشورهای غربی، جایی که نشت اطلاعات به همه کسانی که ممکن است از آن رنج ببرند گزارش می شود.

وادیم استانکویچ

این روزها اغلب می توانید در مورد فناوری هایی مانند سیستم های DLP بشنوید. چیست و کجا استفاده می شود؟ این نرم افزار طراحی شده برای جلوگیری از از دست دادن اطلاعات با شناسایی بی نظمی های ارسالی و فیلتر کردن احتمالی است. علاوه بر این، چنین سرویس هایی در حین استفاده، حرکت (ترافیک شبکه) و ذخیره سازی آن نظارت، شناسایی و مسدود می کنند.

به عنوان یک قاعده، نشت داده های محرمانه به دلیل کار با تجهیزات کاربران بی تجربه یا در نتیجه اقدامات مخرب رخ می دهد. چنین اطلاعاتی در قالب اطلاعات خصوصی یا شرکتی، مالکیت معنوی (IP)، اطلاعات مالی یا پزشکی، اطلاعات کارت اعتباری و مواردی از این دست نیازمند اقدامات حفاظتی شدیدی است که فناوری اطلاعات مدرن می تواند ارائه دهد.

اصطلاحات "از دست دادن داده" و "نشت داده" به هم مرتبط هستند و اغلب به جای یکدیگر استفاده می شوند، اگرچه کمی متفاوت هستند. موارد از دست دادن اطلاعات زمانی که منبعی حاوی اطلاعات محرمانه ناپدید می شود و متعاقباً به یک شخص غیرمجاز ختم می شود، به نشت آن تبدیل می شود. با این حال، نشت داده ها بدون از دست دادن آن امکان پذیر است.

دسته بندی های DLP

ابزارهای تکنولوژیکی مورد استفاده برای مبارزه با نشت دادهها را میتوان به دستههای زیر تقسیم کرد: اقدامات امنیتی استاندارد، اقدامات هوشمند (پیشرفته)، کنترل دسترسی و رمزگذاری، و همچنین سیستمهای تخصصی DLP (این چیست - به تفصیل در زیر توضیح داده شده است).

اقدامات استاندارد

اقدامات امنیتی استاندارد مانند سیستمهای تشخیص نفوذ (IDS) و نرمافزار آنتیویروس مکانیسمهای معمولی هستند که از رایانهها در برابر افراد خارجی و همچنین حملات خودی محافظت میکنند. برای مثال اتصال فایروال از دسترسی افراد غیرمجاز به شبکه داخلی جلوگیری می کند و سیستم تشخیص نفوذ تلاش های نفوذ را تشخیص می دهد. با بررسی آنتی ویروسی که روی رایانه های شخصی نصب شده که اطلاعات محرمانه ارسال می کنند و همچنین با استفاده از سرویس هایی که در معماری سرویس گیرنده-سرور بدون هیچ گونه داده شخصی یا محرمانه ذخیره شده در رایانه کار می کنند، می توان از حملات داخلی جلوگیری کرد.

اقدامات امنیتی اضافی

اقدامات امنیتی اضافی از خدمات بسیار تخصصی و الگوریتمهای زمانبندی برای شناسایی دسترسی غیرعادی به دادهها (یعنی پایگاههای داده یا سیستمهای بازیابی اطلاعات) یا تبادل غیرعادی ایمیل استفاده میکنند. علاوه بر این، چنین فناوریهای اطلاعاتی مدرنی برنامهها و درخواستها را با هدف مخرب شناسایی میکنند و سیستمهای رایانهای را بررسی میکنند (مثلاً تشخیص ضربههای کلید یا صداهای بلندگو). برخی از این سرویس ها حتی قادر به نظارت بر فعالیت کاربر برای تشخیص دسترسی غیرعادی به داده ها هستند.

سیستم های DLP طراحی شده سفارشی - آنها چیست؟

راهحلهای DLP که برای محافظت از اطلاعات طراحی شدهاند، برای شناسایی و جلوگیری از تلاشهای غیرمجاز برای کپی یا انتقال دادههای محرمانه (عمدا یا غیرعمدی) بدون اجازه یا دسترسی، معمولاً توسط کاربرانی که حق دسترسی به دادههای محرمانه را دارند، استفاده میشوند.

به منظور طبقه بندی اطلاعات خاص و تنظیم دسترسی به آن، این سیستم ها از مکانیسم هایی مانند تطبیق دقیق داده ها، انگشت نگاری ساختاریافته، دریافت قوانین و عبارات منظم، انتشار عبارت کد، تعاریف مفهومی و کلمات کلیدی استفاده می کنند. انواع و مقایسه سیستم های DLP را می توان به صورت زیر خلاصه کرد.

شبکه DLP (همچنین به عنوان تجزیه و تحلیل داده در حرکت یا DiM شناخته می شود)

به عنوان یک قاعده، این یک راه حل یا نرم افزار سخت افزاری است که در نقاط خروجی شبکه نزدیک به محیط نصب می شود. ترافیک شبکه را تجزیه و تحلیل می کند تا داده های حساس ارسال شده در نقض را شناسایی کند

نقطه پایانی DLP (داده های در حال استفاده )

چنین سیستم هایی بر روی ایستگاه های کاری کاربر نهایی یا سرورهای سازمان های مختلف کار می کنند.

همانند سایر سیستمهای شبکه، یک نقطه پایانی میتواند به ارتباطات داخلی و خارجی دسترسی داشته باشد و بنابراین میتواند برای کنترل جریان اطلاعات بین انواع یا گروههایی از کاربران (مثلاً "دیوار آتش") استفاده شود. آنها همچنین قادر به نظارت بر ایمیل و پیام های فوری هستند. این به روش زیر اتفاق می افتد - قبل از اینکه پیام ها در دستگاه بارگیری شوند، توسط سرویس بررسی می شوند و اگر حاوی درخواست نامطلوب باشند، مسدود می شوند. در نتیجه مدیریت نمی شوند و مشمول قوانین ذخیره سازی داده ها در دستگاه نمی شوند.

سیستم DLP (فناوری) این مزیت را دارد که میتواند دسترسی به دستگاههای فیزیکی (مثلاً دستگاههای تلفن همراه با قابلیت ذخیرهسازی) را کنترل و مدیریت کند و گاهی اوقات به اطلاعات قبل از رمزگذاری دسترسی پیدا میکند.

برخی از سیستمهای مبتنی بر نقطه پایانی همچنین میتوانند کنترل برنامه را برای جلوگیری از تلاشها برای انتقال اطلاعات حساس و ارائه بازخورد فوری کاربر فراهم کنند. با این حال، آنها این عیب را دارند که باید در هر ایستگاه کاری در شبکه نصب شوند، و نمیتوانند روی دستگاههای تلفن همراه (مثلاً تلفنهای همراه و PDA) یا جاهایی که عملاً نمیتوان آنها را نصب کرد (مثلاً در یک ایستگاه کاری در یک ایستگاه کاری) استفاده کرد. کافی نت). این شرایط باید هنگام انتخاب یک سیستم DLP برای هر منظوری در نظر گرفته شود.

شناسایی داده ها

سیستم های DLP شامل چندین روش با هدف افشای اطلاعات طبقه بندی شده یا محرمانه است. گاهی اوقات این فرآیند با رمزگشایی اشتباه گرفته می شود. با این حال، شناسایی دادهها فرآیندی است که در آن سازمانها از فناوری DLP برای تعیین آنچه باید جستجو کنند (در حال حرکت، در حالت استراحت یا در حال استفاده) استفاده میکنند.

داده ها به عنوان ساختار یافته یا بدون ساختار طبقه بندی می شوند. نوع اول در فیلدهای ثابت در یک فایل (مانند صفحات گسترده) ذخیره می شود، در حالی که ساختارناپذیر به متن آزاد (به شکل اسناد متنی یا PDF) اشاره دارد.

به گفته کارشناسان، 80 درصد از کل داده ها بدون ساختار هستند. بر این اساس، 20 درصد ساختار یافته است. مبتنی بر تحلیل محتوا با تمرکز بر اطلاعات ساختاریافته و تحلیل زمینه است. این کار در محلی انجام می شود که برنامه یا سیستمی که در آن داده ها منشأ گرفته اند ایجاد شده است. بنابراین، پاسخ به سوال "سیستم های DLP - چیست؟" تعریف الگوریتم تجزیه و تحلیل اطلاعات ارائه خواهد شد.

روش های مورد استفاده

امروزه روش های زیادی برای توصیف محتوای حساس وجود دارد. آنها را می توان به دو دسته دقیق و غیر دقیق تقسیم کرد.

روشهای دقیق آنهایی هستند که شامل تحلیل محتوا میشوند و عملاً موارد مثبت کاذب برای پرسوجوها را باطل میکنند.

همه موارد دیگر نادقیق هستند و ممکن است شامل: فرهنگ لغت، کلمات کلیدی، عبارات منظم، عبارات منظم توسعه یافته، تگ های متا داده، تجزیه و تحلیل بیزی، تجزیه و تحلیل آماری و غیره باشند.

اثربخشی تجزیه و تحلیل مستقیماً به دقت آن بستگی دارد. یک سیستم DLP با رتبه بالا عملکرد بالایی در این پارامتر دارد. دقت شناسایی DLP برای جلوگیری از پیامدهای مثبت و منفی کاذب ضروری است. دقت می تواند به عوامل زیادی بستگی داشته باشد که برخی از آنها می توانند موقعیتی یا تکنولوژیکی باشند. تست دقت می تواند قابلیت اطمینان یک سیستم DLP را تضمین کند - تقریباً صفر مثبت کاذب.

شناسایی و پیشگیری از نشت اطلاعات

گاهی اوقات منبع توزیع داده، اطلاعات محرمانه را در اختیار اشخاص ثالث قرار می دهد. پس از مدتی، به احتمال زیاد مقداری از آن در یک مکان غیرمجاز (مثلاً در اینترنت یا لپ تاپ کاربر دیگر) یافت می شود. سیستمهای DLP، که قیمت آنها توسط توسعهدهندگان در صورت درخواست ارائه میشود و میتواند از چند ده تا چند هزار روبل متغیر باشد، باید بررسی کنند که چگونه دادهها - از یک یا چند شخص ثالث، مستقل از یکدیگر بوده یا نه، نشت توسط برخی و سپس با وسایل دیگر و غیره فراهم شد.

داده ها در حالت استراحت

"داده در حالت استراحت" به اطلاعات بایگانی شده قدیمی اطلاق می شود که روی هر یک از هارد دیسک های کامپیوتر مشتری، روی سرور فایل راه دور یا روی دیسک ذخیره شده اند. همچنین این تعریف به داده های ذخیره شده در یک سیستم پشتیبان (درایوهای فلش یا سی دی) اشاره دارد. این اطلاعات برای کسبوکارها و سازمانهای دولتی بسیار جالب است زیرا حجم زیادی از دادهها بدون استفاده در دستگاههای ذخیرهسازی نگهداری میشوند و احتمال دسترسی افراد غیرمجاز خارج از شبکه وجود دارد.