در سال های اخیر، شبکه های اجتماعی به طور فعال نه تنها برای ارتباطات شخصی، بلکه برای حل مشکلات تجاری نیز مورد استفاده قرار گرفته اند. به عنوان مثال، استخدام کنندگان اغلب از چنین منابعی برای یافتن نامزدهای پست های مرتبط استفاده می کنند. کاربر باید اطلاعات شخصی خود را ارائه دهد. چگونه از خود در برابر کلاهبرداران و مجرمان دیگر در شبکه های اجتماعی محافظت کنید؟

روسلان ممدوف

تحلیلگر سیستم

بخش امنیت اطلاعات

شرکت "تکنولوژی های باز"

هر شبکه اجتماعی شامل ارائه برخی اطلاعات در مورد کاربر ثبت نام شده است. اگر شخصی اطلاعات معتبری در مورد خود نشان دهد، اطلاعات شخصی خود را در این سیستم اطلاعاتی وارد می کند. و لیست این داده ها می تواند بسیار گسترده باشد - از نام کامل، سن، محل سکونت تا بازیگر مورد علاقه، رنگ و غیره.

در ارتباط با پردازش داده های شخصی کاربران توسط شبکه های اجتماعی، مدیریت این گونه سازمان ها و همچنین خود کاربران نیاز به حفاظت از داده های شخصی دارند. یکی از مرتبطترین وظایف امنیتی در این زمینه، اطمینان از محرمانگی است، یعنی ارائه دادههای شخصی شما فقط به یک حلقه از پیش تعیینشده از افراد در یک شبکه اجتماعی (مثلاً فقط برای دوستان). علاوه بر محرمانه بودن، اطمینان از یکپارچگی داده های شخصی و همچنین مکانیسم هایی که صحت صفحه کاربر را تضمین می کند نیز مهم است. شرط اخیر با توجه به صفحات شبیه سازی موجود معتبر است، که معمولاً اقدامات غیرمنصفانه از آنها انجام می شود (ظاهراً از طرف صاحب صفحه).

روش های حفاظتی

چگونه می توانید از صفحه و داده های شخصی خود محافظت کنید؟ این به توصیه های زیر نیاز دارد:

- استفاده از مکانیسم های امنیتی ارائه شده توسط شبکه های اجتماعی؛

- استفاده از مکانیسم های امنیتی عمومی که به شبکه های اجتماعی مرتبط نیستند.

- در حالی که در یک شبکه اجتماعی هستید، اقداماتی را انجام دهید که اطلاعات شخصی شما را تهدید نمی کند.

اجازه دهید توضیح دهیم که منظور از هر یک از این نکات چیست.

تقریباً همه شبکه های اجتماعی قوانینی برای محدود کردن دسترسی دسته های مختلف کاربران به اطلاعات موجود در صفحه کاربر دارند. به عنوان مثال، شما می توانید دسترسی به یکی از آلبوم های خود را به همه کاربران و به دیگری - فقط به دوستان بدهید. یا امکان مشاهده نظرات پست های روی دیوار خود را فقط در اختیار برخی از دوستان خود قرار دهید. بنابراین، هنگام تنظیم دسترسی سایر کاربران به اطلاعات شخصی خود در شبکه های اجتماعی مراقب باشید.

شایان ذکر است که جستجو در شبکه های اجتماعی به طور جداگانه ذکر شود که به هر کاربر امکان می دهد لیست خاصی از اطلاعات مربوط به یک نمایه خاص را دریافت کند (حتی اگر دومی حداکثر با ابزارهای داخلی از تمام نمایه های ناآشنا محافظت شود). ماهیت آن جستجوی یک نمایه داده شده (از قبل شناخته شده) با استفاده از فیلترهای جستجو است. به عنوان مثال، ما فقط نام، نام خانوادگی و کشور محل سکونت را در مورد این پروفایل می دانیم. با وارد کردن فقط این اطلاعات در جستجو، تعدادی پروفایل با پارامترهای مشابه بدست می آوریم. سپس یک فیلتر اضافی مانند سن اضافه می کنیم. اگر با مجموعه پارامتر اضافی، نمایه مورد نظر ما دوباره در نتایج جستجو ظاهر شود، مقدار فیلتر تازه وارد شده صحیح است و می توانید به اصلاح سایر اطلاعات به روشی مشابه (با استفاده از فیلترهای دیگر) ادامه دهید. . اگر نه، پس باید مقدار دیگری از این فیلتر بگیرید. البته این الگوریتم قابل بهینه سازی است.

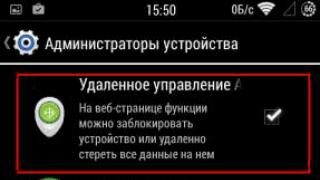

به عنوان مثال، مکانیسم های امنیتی رایج که به شبکه های اجتماعی مرتبط نیستند، شامل استفاده از یک پروتکل امن برای تعامل با سرورهای وب است. یعنی در هنگام ورود و اقامت در یک شبکه اجتماعی باید از پروتکل https استفاده شود. این امر انتقال ایمن اطلاعات از طریق شبکه را تضمین می کند (اما در عین حال سرعت انتقال داده کاهش می یابد)، از جمله اتصالات ورود به رمز عبور. اما این فناوری حفاظتی باید توسط سیستم اطلاعاتی پشتیبانی شود (تقریباً همه شبکه های اجتماعی از این پشتیبانی می کنند). لازم است که داده های پروفایل کاربر شبکه اجتماعی را که مرورگر به صورت فایل یا سوابق روی رایانه به جا مانده است، رصد کرده و مرتباً پاک کنید. در برخی موارد، چنین داده هایی می توانند توسط بدافزارها برای به دست آوردن برخی اطلاعات مهم از آنها استفاده شوند (مثلاً همان ترکیب ورود و رمز عبور). در میان توصیه های گروه دوم، نصب آنتی ویروس و سایر ابزارهای حفاظتی بر روی رایانه نیز ضروری است. اما دستگاه های تلفن همراه را فراموش نکنید، که کاربران زیادی اخیراً به شبکه های اجتماعی دسترسی پیدا کرده اند. این دستگاه ها داده های شخصی به دست آمده از شبکه های اجتماعی را به صورت محلی ذخیره می کنند و همچنین در معرض بدافزار هستند. بنابراین، از دستگاه های تلفن همراه نیز محافظت کنید.

در نهایت، کاربران شبکه های اجتماعی باید مراقب اعمال خود باشند. به عنوان مثال، اضافه کردن افراد غریبه به عنوان دوست یا پیوستن به گروه های مشکوک و همچنین نصب برنامه های نامفهوم در شبکه های اجتماعی توصیه نمی شود. همچنین روی لینک های دریافتی از افراد غریبه کلیک نکنید. به طور کلی، رعایت برخی از قوانین اولیه ایمنی ضروری است.

نکته جداگانه ای که قابل ذکر است مهندسی اجتماعی است که ابزار نسبتاً مؤثری برای کسب اطلاعات است. ماهیت آن در ایجاد موقعیت های خاصی است که در آن افراد خود اطلاعاتی را در اختیار مهاجمان قرار می دهند. به عنوان یک قاعده، این موقعیت ها شامل یا وارد کردن یک فرد به یک وضعیت روانی ناراحت کننده است، که در آن لازم است تصمیمی سریع و به عنوان یک قاعده اشتباه گرفته شود، یا برعکس، ایجاد فضای اعتمادی که در آن فرد، بدون اینکه به چیزی مشکوک باشد، آماده است در مورد اطلاعات شخصی خود صحبت کند (اما این بسیار بیشتر طول می کشد). در زمینه شبکه های اجتماعی، یک مثال از ایجاد یک حالت روانی ناراحت کننده می تواند تماس با تلفن با این عبارت باشد: "عصر بخیر! شما از شبکه اجتماعی "نام شبکه" با شما تماس می گیرید. نام من آندری ایوانوف است. اپراتور شماره 4357. واقعیت این است که در حال حاضر "کسی از کانادا و اندونزی به نمایه شما متصل شده است و تمام مکاتبات شما را ارسال می کند. برای محافظت از نمایه خود لطفا نام کاربری و رمز عبور خود را در اسرع وقت دیکته کنید." پس از چنین عبارتی قطعا برخی از کاربران شبکه اجتماعی این اطلاعات را دیکته خواهند کرد.

توجه داشته باشید که وظیفه حفاظت از داده های شخصی در یک شبکه اجتماعی را می توان نه تنها به عنوان محافظت از سایر کاربران، بلکه به عنوان محافظت از خود شبکه اجتماعی پس از حذف پروفایل در نظر گرفت. با این حال، هیچ تضمینی وجود ندارد که اطلاعات وارد شده توسط یک کاربر در یک شبکه اجتماعی در یک زمان معقول حذف شود.

به لطف شبکه های اجتماعی، جامعه با تولید جدیدترین روش های رسانه های اجتماعی وارد عصر گشودگی بیش از حد اطلاعات شده است. مهندسی، نظارت و هک.

در دنیای مدرن و دیجیتال ما، اعلام حضور یا وضعیت بهروزرسانی در شبکههای اجتماعی. شبکه ها به یک ویژگی ضروری و تقریباً تشریفاتی هر ناهار کاری تبدیل می شود. امروزه شبکههای اجتماعی تقریباً همه جنبههای زندگی ما را تحت تأثیر قرار میدهند و هر روز افراد بیشتری اطلاعات شخصی خود را در آنجا افشا میکنند. از سوی دیگر، نگرانی در مورد نظارت مقامات، به ویژه در پس زمینه رسوایی اخیر با NSA و اظهارات ادوارد اسنودن، بسیار مد شده است.

هنوز برای اکثر افرادی که از امنیت اطلاعات دور نیستند روشن نیست که چگونه می توان از یک طرف نگران نظارت و از طرف دیگر در همان زمان با شخصی در Vkontakte مکاتبه کرد یا ارسال کرد. توییت ها؟ بسیاری از ما دادههای خود را داوطلبانه در اختیار ما قرار میدهیم و همچنین اطلاعاتی در مورد محیط اطرافمان به بیرون درز میکنیم. ما می خواهیم در نظر بگیریم که آیا امروز برای محافظت از اطلاعات "بسته" در برابر نشت کافی است، در حالی که یک تجزیه و تحلیل ساده از داده های "باز" می تواند چیزهای بیشتری در مورد یک شخص بگوید؟

در چند سال گذشته، مفهوم امنیت اطلاعات به طور قابل توجهی گسترش یافته است، زیرا جامعه وارد عصر باز بودن بیش از حد اطلاعات شده است، در نتیجه جعبه پاندورا را باز می کند و میلیون ها تهدید امنیتی فناوری اطلاعات جدید را در شبکه ایجاد می کند. امروز ما جدی ترین آنها را مورد بحث قرار خواهیم داد و همچنین خواهیم دید که آیا می توان از آنها اجتناب کرد.  مشکل اصلی کاربران فعال شبکه های اجتماعی. شبکه ها این است که از در دسترس قرار دادن زندگی شخصی خود برای عموم مردم دریغ نمی کنند. در عین حال، هیچ کس نمی تواند با اطمینان بگوید که چه کسی به این اطلاعات دسترسی پیدا می کند و مهمتر از همه اینکه دقیقاً چگونه از آن استفاده خواهد کرد. کاربران اطلاعات خود را پنهان نمی کنند، حتی می دانند که سرویس های ویژه مدت هاست از شبکه های اجتماعی بزرگ برای نظارت استفاده می کنند.

مشکل اصلی کاربران فعال شبکه های اجتماعی. شبکه ها این است که از در دسترس قرار دادن زندگی شخصی خود برای عموم مردم دریغ نمی کنند. در عین حال، هیچ کس نمی تواند با اطمینان بگوید که چه کسی به این اطلاعات دسترسی پیدا می کند و مهمتر از همه اینکه دقیقاً چگونه از آن استفاده خواهد کرد. کاربران اطلاعات خود را پنهان نمی کنند، حتی می دانند که سرویس های ویژه مدت هاست از شبکه های اجتماعی بزرگ برای نظارت استفاده می کنند.

چنین کاربران فعال نیز "کار" دزدان آپارتمان را بسیار تسهیل می کنند. اولاً، از عکسهای باز میتوان برای قضاوت در مورد وضعیت مالی مالک نمایه استفاده کرد و وضعیتها یا عکسهای تعطیلات میتوانند به مهاجمان بگویند که دقیقاً چه زمانی باید «برای تجارت بروند».

شایان ذکر است که هر کاربر باید مشکلاتی را که ممکن است با کارفرما داشته باشد، به لطف اجتماعی ارزیابی کند. شبکه های. به عنوان مثال، عکس های نسبتاً صریح از آخرین مهمانی ممکن است برای شما کاملاً بی ضرر به نظر برسد، اما برای صاحب شرکتی که برای شهرت آن ارزش قائل است، این ممکن است غیرقابل قبول باشد و حتی دلیلی برای اخراج باشد.  رؤسا واقعاً از رسانه های اجتماعی خوششان نمی آید. شبکه ها، نه تنها به این دلیل که بهره وری کارکنان را به میزان قابل توجهی کاهش می دهند، بلکه به این دلیل که عامل اصلی درز اطلاعات حساس هستند. یک مثال عالی برخی از پرسنل نیروی دریایی ایالات متحده است که در حین انجام یک ماموریت مخفی، تعدادی عکس در فیس بوک منتشر کردند. به همین دلیل است که اکثر شرکت های بزرگ دسترسی به شبکه های اجتماعی را محدود می کنند و حتی گاهی اوقات می توانند به مسدود کردن وای فای و اینترنت موبایل متوسل شوند.

رؤسا واقعاً از رسانه های اجتماعی خوششان نمی آید. شبکه ها، نه تنها به این دلیل که بهره وری کارکنان را به میزان قابل توجهی کاهش می دهند، بلکه به این دلیل که عامل اصلی درز اطلاعات حساس هستند. یک مثال عالی برخی از پرسنل نیروی دریایی ایالات متحده است که در حین انجام یک ماموریت مخفی، تعدادی عکس در فیس بوک منتشر کردند. به همین دلیل است که اکثر شرکت های بزرگ دسترسی به شبکه های اجتماعی را محدود می کنند و حتی گاهی اوقات می توانند به مسدود کردن وای فای و اینترنت موبایل متوسل شوند.

برخی، به ویژه کارکنان فعال، در پاسخ به مسدود کردن دسترسی به شبکه های اجتماعی مورد علاقه خود. شبکهها شروع به استفاده از تلفنهای هوشمند خود خواهند کرد و حتی ممکن است نقطه دسترسی قابل حمل خود را بیاورند که میتواند اینترنت تلفن همراه را از طریق Wi-Fi توزیع کند. بنابراین، شرکت های بزرگ اغلب از مسدود کننده های تلفن همراه و اینترنت موبایل برای محافظت در برابر نشت اطلاعات استفاده می کنند. به همین دلیل است که اگر سیگنال شبکه تلفن همراه به طور ناگهانی در یک مرکز اداری بزرگ ناپدید شود، نباید تعجب کنید.

شایان ذکر است که علیرغم تمام کاستی ها و مشکلات آن، شبکه های اجتماعی به جایی نمی رسند، جامعه به سادگی نمی تواند آنها را رد کند. شما فقط باید یاد بگیرید که چگونه از آنها به درستی و ایمن استفاده کنید. مهمترین چیزی که همیشه باید در نظر داشته باشید این است که بر روی داده هایی که به رسانه های اجتماعی اعتماد دارید کنترل کنید. شبکه های. از این گذشته، هر چیزی که در اینترنت قرار می گیرد برای همیشه در آنجا باقی می ماند.

امنیت اینترنت یک موضوع بسیار مهم امروزی است. و این به همه مربوط می شود، از کودکان گرفته تا بازنشستگان. به دلیل ورود گسترده کاربران اینترنتی که تقریباً، اگر نگوییم کاملاً برای تهدیداتی که در انتظارشان است، آمادگی ندارند، روز به روز بیشتر مرتبط می شود. بنابراین، این مقاله به موضوعی مانند امنیت در اینترنت اختصاص خواهد یافت. از این گذشته، نه یک کاربر، بلکه بسیاری دیگر که در یک ساختار جهانی متحد شده اند رنج می برد.

خطراتی که به صورت آنلاین در کمین ما هستند

به طور خلاصه، دو احتمال اصلی برای اینکه چگونه رایانه شما می تواند قربانی شود وجود دارد. اولین مورد این است که شما خودتان با سرگردانی در سایت های مختلف یا نصب نرم افزار از منابع تایید نشده و گاهی اوقات از منابع تایید شده، کامپیوتر خود را آلوده می کنید. ثانیاً، موقعیتی نیز امکان پذیر است که مهاجمان عمداً با استفاده از تروجان ها یا ویروس ها، دستگاه شما را به منبع خطر تبدیل کنند.

در نتیجه همه اینها، رایانه، گاهی اوقات حتی مخفیانه از صاحب خود، شروع به ارسال هرزنامه می کند، در حملات DDoS به سایت های مختلف شرکت می کند و رمزهای عبور را می دزدد. همچنین این اتفاق می افتد که ارائه دهنده مجبور می شود به زور چنین دستگاهی را از آن جدا کند.معلوم می شود که اگر کاربر از اصول اولیه امنیت در اینترنت آگاه نباشد، کار سختی خواهد داشت.

چرا مهاجمان نیاز به دسترسی به رایانه کاربر دارند؟

بیهوده، یک کاربر عادی فکر می کند که هیچ کس به کامپیوتر خود نیاز ندارد. قبلاً هکرها ویروس ها را فقط برای سرگرمی می نوشتند، اما اکنون تقریباً همیشه برای سود تجاری انجام می شود. حدود 20 سال پیش، یک مهاجم از این واقعیت که به سادگی می تواند یک هارد دیسک را فرمت کند، لذت برد. یا آن را طوری بسازید که وقتی کامپیوتر را روشن می کنید، به جای دسکتاپ استاندارد، چند عکس جالب ظاهر شود. اکنون آنها هر کاری که ممکن است انجام می دهند تا صاحب رایانه تا زمانی که ممکن است نداند دستگاه او آلوده شده است و مخفیانه عملکردهای اضافی را انجام می دهد.

این همه برای چیست؟ علاوه بر این، همانطور که در بالا ذکر شد، هکرها سعی می کنند به ایمیل ها، کیف پول ها، حساب های رسانه های اجتماعی و انجمن های شما دسترسی پیدا کنند. به عنوان مثال، این اتفاق می افتد که شما با 20000 روبل در کیف پول الکترونیکی خود به رختخواب می روید و صبح یک پیام کوتاه مبنی بر اینکه دیگر پولی در آن نیست دریافت می کنید. و تمام مخاطبین شما، و نه تنها، نامه های هرزنامه و حتی تروجان ها را از طریق نامه دریافت می کنند. هکرها میتوانند بسیاری از رایانههای آلوده را در یک شبکه قدرتمند ترکیب کنند، حمله DDoS را حتی بر روی سرورهای قدرتمند دولتی انجام دهند. از ساده ترین، اما در عین حال پول آوردن: آنها عملکرد سیستم عامل را مسدود می کنند و برای رفع مشکل پول طلب می کنند. و به هر حال، پول گرفته می شود، اما کامپیوتر مسدود می شود. بنابراین امنیت در اینترنت باید اساس کار شما بر روی آن باشد.

مزاحمان چگونه وارد کامپیوتر می شوند؟ اطلاعات دقیق

برای شکستن محافظت از رایانه شخصی، حتی اگر باشد، هکرها از چندین روش استفاده می کنند و کاربران بیهوده فکر می کنند که با نصب یک آنتی ویروس به سادگی از شر خطری خلاص می شوند، مثلاً یک برنامه مخرب را انتخاب می کنند. بنابراین، قبل از اینکه به دنبال اطلاعاتی در مورد نحوه صحیح حفظ امنیت در اینترنت باشید، باید بدانید که ویروس ها و تروجان ها از کجا آمده اند. اکنون راه های اصلی نفوذ آنها و روش های سرقت اطلاعات مختلف را فهرست می کنیم.

- روش اول نام دارد به لطف انواع ترفندها، ترفندها و زودباوری کاربران، هکرها یک فایل یا نامه کاملاً بی ضرر برای شما ارسال می کنند و شما خودتان یک تروجان را در آن راه اندازی می کنید. یا به درخواست مدیریت ادعایی سرویس، تمام رمزهای عبور و ظاهر خود را ارائه می دهید.

- روش دوم - نرم افزارهای رایگان مختلف ارائه می شود، دیسک های دزدی، که در آن تعداد زیادی ویروس، تروجان و موارد مشابه پنهان شده است.

- حفره های امنیتی به طور مداوم در نرم افزار ظاهر می شوند، از جمله مواردی که از معتبرترین منابع قابل اعتماد هستند. این در مورد سیستم عامل ها نیز صدق می کند. در اینجا مهاجمان با دقت و نظارت بر چنین لحظاتی، سعی می کنند آنها را از دست ندهند، اما از آنها برای اهداف خود استفاده کنند. شما به صفحه ای از یک سایت می روید که صد بار بررسی شده است و - یک بار - دستگاه شما آلوده شده است.

- روش چهارم اخیراً توزیع ویژه ای دریافت کرده است. این فیشینگ زمانی است که وب سایت های جعلی ایجاد می شوند. و به جای صفحه بانک خود، خود را در نسخه جعلی آن می بینید. ما در مورد آنچه می تواند بعدی باشد صحبت نخواهیم کرد، خودتان می توانید حدس بزنید.

حفاظت اولیه از کامپیوتر کاربر

در حالت ایده آل، پس از خرید یک رایانه شخصی، کاربر باید قبل از عجله برای گشت و گذار در گستره های بی پایان شبکه، تعدادی عملیات را انجام دهد. اکنون برخی از اولین درس های امنیت اینترنت را ارائه خواهیم کرد.

درس های ایمنی بیشتر

اکنون اطلاعات کمی در مورد چگونگی اطمینان از ایمنی کار در اینترنت. پس از تکمیل بخش قبلی، به یاد داشته باشید که روزانه از خود محافظت کنید.

چند درس ایمنی بیشتر در اینترنت

حالا اجازه دهید به طور خلاصه در مورد برخی اقدامات احتیاطی دیگر صحبت کنیم. اگر یک ایمیل تأیید رمز عبور از بانک خود دریافت کردید، در ارسال آن به آنها تردید نکنید. بانک ها هرگز چنین درخواستی ندارند. همه دارای فیلتر اسپم هستند. بهش اعتماد کن. اگر نامه ای در مورد برنده شدن یک میلیون روبل یا ارث پنج میلیون دلاری دریافت کردید، بلافاصله آنها را حذف کنید. توصیه می کنیم یک محافظ جامع نصب کنید. قابل اعتمادتر از آنتی ویروس یک سازنده، فایروال از تولید کننده دیگر و برنامه ضد جاسوس افزار سوم است.

به نسخه های پولی اولویت بدهید. از آنجایی که اپرا و اینترنت اکسپلورر رایج ترین مرورگرها هستند، بیش از هر چیزی برای آنها و ویروس ها وجود دارد. از گزینه های جایگزین استفاده کنید: Apple Safari، Google Chrome و Mozilla Firefox. از نرم افزارهای بدون مجوز استفاده نکنید زیرا ممکن است به طور پیش فرض نرم افزارهای جاسوسی نصب شده باشد. اگر آنلاین خرید می کنید، فقط از گزینه های قابل اعتماد استفاده کنید. همین امر در مورد هر سرویس آنلاین دیگری نیز صدق می کند. تمام این الزامات را رعایت کنید و سپس امنیت در اینترنت کم و بیش تضمین می شود.

کودکان و اینترنت

در ارتباط با توسعه فناوری های مدرن، تعداد فزاینده ای از کودکان فرصت دسترسی به اینترنت را پیدا می کنند. و اگر قبلاً آنها بیشتر بازی می کردند بدون اینکه حتی آنلاین شوند ، اکنون همه چیز کاملاً متفاوت است و شما خودتان همه چیز را می دانید. بنابراین، یک کار جدید ظاهر شده است - اطمینان از ایمنی کودکان در اینترنت. این بسیار دشوار است، زیرا در ابتدا کاملاً غیرقابل کنترل توسعه می یابد.

این شامل اطلاعات زیادی است که کودکان نباید به آنها دسترسی داشته باشند. علاوه بر این، باید به آنها آموزش داده شود که چگونه ویروس ها و تروجان ها را "گرفتن" نکنند. اگر بزرگسالان نباشند چه کسی در این امر به آنها کمک خواهد کرد. علاوه بر این، امنیت اطلاعات در اینترنت بسیار مهم است، زیرا کودکان کاربران کاملا بی تجربه هستند. آنها به راحتی می توانند طعمه یک کلاهبردار یا مزاحم با تجربه بیفتند.

چگونه به کودکان نحوه استفاده از اینترنت را آموزش دهیم

اولین توصیه این است که کودک باید اولین جلسات را در شبکه با یکی از بزرگسالان بگذراند. توصیه می شود از برنامه هایی مانند کنترل تمام فعالیت های کودکان در اینترنت استفاده کنید.

لازم است استفاده مستقل از نامه و چت محدود شود، زیرا حتی می تواند خطرناک باشد. برای مثال، از آنجایی که پدوفیل ها می توانند به دنبال قربانی بگردند. ما توصیه هایی در مورد اینکه چگونه می توانید برای اطمینان از حداکثر ایمنی کودکان در اینترنت تلاش کنید، ارائه خواهیم کرد.

وقتی فرزند شما 14-16 ساله است، بعید است که بتوانید کامپیوتر، اینترنت و همه چیزهای این چنینی را بیشتر از او درک کنید. اگرچه، البته، نباید کنترل و تأثیرگذاری بر آن را فراموش کرد. علاوه بر این، لازم است در مورد چنین مشکلی مانند اطمینان از امنیت در اینترنت به یاد داشته باشید. از این گذشته، اگر رایانه مشترک باشد یا همه دستگاهها به یک شبکه خانگی متصل باشند، تهدیدات رایج خواهند بود. علاوه بر این، همیشه می توانید گزارش های مربوط به فعالیت های کودک را مشاهده کنید. توصیه می شود در این مورد با کودک درگیری نداشته باشید، بلکه سعی کنید ارتباط برقرار کنید و زبان مشترک پیدا کنید. با وجود مخالفت ها، سعی کنید آنها را مجبور کنید قوانین استفاده از اینترنت را بپذیرند، به آنها بگویید که کدام سایت ها قابل بازدید نیستند.

یک کامپیوتر با دسترسی به شبکه باید در یک اتاق مشترک نصب شود. این کار کودک شما را کمی عقب نگه می دارد. نرم افزاری را نصب کنید که سایت های ناخواسته را مسدود می کند، اجازه ندهید هیچ برنامه ای بدون رضایت شما نصب شود. و فراموش نکنید که کودکان به اینترنت معتاد نشوند. امیدواریم نکات ما به محافظت از رایانه شما در برابر تهدیدات کمک کند.

امروزه، اس اس بخشی جدایی ناپذیر از زندگی شخصی بسیاری از مردم است، همانطور که آمار نشان می دهد:

فیسبوک بیش از 5 میلیون کاربر در روسیه و 700 میلیون پروفایل در سراسر جهان دارد.

مخاطبان روزانه محبوب ترین شبکه اجتماعی در بین روس ها، VKontakte، در مجموع 12 میلیون نفر است. Odnoklassniki - 7.2 میلیون؛ 5.3 میلیون - شبکه "دنیای من، فیس بوک با 1.2 میلیون بازدید کننده از روسیه در روز

تحلیلگران می گویند که یک روسی به طور متوسط نزدیک به 10 ساعت در ماه را در شبکه های اجتماعی صرف می کند. این رقم بالاترین رقم در جهان است و 2 برابر بیشتر از میانگین جهانی است. پس از روسیه، اسرائیل (9.2 ساعت) و ترکیه (7.6 ساعت) قرار دارند.

اغلب اوقات، اگر کارفرما این را ممنوع نکند، کاربران شبکه های اجتماعی را درست در محل کار مرور می کنند.

از دیدگاه مجرمان، SS مکان مناسبی برای انتشار بدافزار است. هدف نهایی جرایم دسترسی به شبکه شرکتی است.

مسیرهای ورودی:

- 1. قرار دادن لینک ها بر روی "دیوار". جنایتکار تحت پوشش فیلمهای جالب یا عکسهای بامزه، یک مین اقدام فوری میگذارد. در نهایت، کاربر به جای عکس یا ویدیو، سایتهای عجیبی را باز میکند که در آن ویروسهای درایو در انتظار او هستند (آنها در حین انتقال به سایت دیگری در رایانه بارگیری میشوند)، که بر روی سرقت اطلاعات خاص متمرکز هستند. طبق آمار، هر 4 لینک ها را باز می کند، صرف نظر از اینکه فرستنده آشنا باشد یا نه.

- 2. استفاده از روش های مهندسی اجتماعی. مجرمان اغلب به ایجاد پروفایل های جعلی (جعلی) متوسل می شوند، که از طریق آن با یک قربانی از پیش انتخاب شده تماس می گیرند و سعی می کنند اطلاعات محرمانه را به دست آورند. و همیشه "دوستان" مرموز فقط به رنگ چشم کاربر علاقه مند نیستند ، گاهی اوقات آنها در مورد محل کار ، فرهنگ شرکت ، مدیریت او سؤالاتی می پرسند که همچنین می تواند باعث نشت جدی برای شرکت شود.

- 3. فیشینگ. به عنوان مثال، یک کاربر در محل کار پیامی از فیس بوک دریافت می کند که از نظر گرافیکی بسیار شبیه به پیام واقعی است (و در واقع یک جعلی به خوبی اجرا شده است) و از شما درخواست می کند تا داده های شخصی را تأیید کند. یک کاربر ناآگاه یک نام کاربری و رمز عبور را وارد می کند که قبلاً برای کلاهبردار ارسال شده است. و سپس با توجه به طرح قدیمی کار شده - به شبکه شرکتی.

- 4. جمع آوری داده های شخصی. هنگامی که یک بازی یا سرویس دیگری برای دسترسی به داده های شخصی شما مجوز درخواست می کند، به احتمال زیاد این برنامه در حال جمع آوری اطلاعات برای ارائه تبلیغات متنی در آینده به شما است.

- 5. فن آوری های کلاهبردار. این هک و سرقت پروفایل ها برای انتشار اطلاعات در بین طیف گسترده ای از کاربران است. این نوع کلاهبرداری بر اساس اعتماد به دوستان است.

حدود 25 درصد از شرکت ها حداقل با یک مورد حمله شبکه برخورد کرده اند که میانگین خسارت آن از 50 هزار تا 125 هزار دلار در ماه است.

یک فاجعه بزرگ عادت استفاده از نام کاربری و رمز عبور یکسان در شبکه شرکتی و منابع اجتماعی خارجی است. در نتیجه، هک کردن چنین رکورد CC کاربر، خطر نفوذ به منابع شرکتی از طرف یکی از کارمندان شرکت را به شدت افزایش می دهد.

منع کارفرمایان از پیوستن به SS بی معنی است. اول اینکه باعث نارضایتی می شود. ثانیاً، کارمند همیشه فرصتی برای خروج ناشناس از CC پیدا می کند. بسیاری از برنامه های ناشناس وجود دارند که ترافیک را از طریق یک کانال رمزگذاری شده از طریق یک سرور پروکسی منتقل می کنند. علاوه بر این، کارمند می تواند از تبلت یا گوشی هوشمند خود استفاده کند.

کسانی که به طور فعال از SS برای اهداف خود و اغلب خودخواهانه استفاده می کنند:

شبکههای CC فعالانه از جمعآوران برای یافتن غیرپرداختکنندگان استفاده میکنند. علاوه بر این، کلکسیونرها اغلب نمایه های زنانه را شروع می کنند، که اثربخشی "آشنایی" را افزایش می دهد.

CC همچنین توسط استخدام کنندگان برای بررسی متقاضیان بالقوه استفاده می شود.

فالگیرانی که اطلاعاتی را از اس اس دریافت می کنند و سپس در ازای پول در اختیار «مشتری» قرار می دهند.

اقدامات احتیاطی هنگام کار در SS:

- 1. رمز عبور خود را حداقل یک بار در ماه تغییر دهید، و مطلوب است که آن را پیچیده کنید.

- 2. فقط با بستن یک صفحه از سیستم خارج نشوید - همیشه از سیستم خارج شوید.

- 3. مراقب فایل های ویدیویی باشید، به خصوص اگر فردی که ویدیو را ارسال کرده است، نمی شناسید.

- 4. به پیام های مشکوک توجه کنید، به خصوص اگر شما را تشویق به کلیک بر روی یک لینک کنند.

- 5. دسترسی خصوصی به صفحه و عکس های خود داشته باشید.

- 6. اطلاعات محرمانه را روی دیوار، بدون آدرس خانه، بدون شماره تلفن قرار ندهید.

- 7. با اضافه کردن افراد غریبه به عنوان دوست، از سبک ارتباط "دوستانه" در اس اس خودداری کنید.

در حال حاضر تدابیر کافی برای کاهش خطر استفاده از رسانه های اجتماعی در تجارت به سطح قابل قبولی وجود دارد. فایروال های مدرن، آنتی ویروس ها، ابزارهای تشخیص حمله و پیشگیری برای محافظت در برابر تهدیدات خارجی مناسب هستند.

برای محافظت در برابر نشت، می توانید از سیستم های مدرن DLP ( انگلیسیپیشگیری از از دست دادن داده ها).

DLP-system - نرم افزار یا مجموعه نرم افزاری-سخت افزاری است که از نشت داده های محرمانه جلوگیری می کند.

حفاظت از اطلاعات محرمانه توسط سیستم DLP با استفاده از توابع اصلی زیر انجام می شود:

- 1. فیلتر کردن ترافیک در تمام کانال های انتقال داده.

- 2. تحلیل عمیق ترافیک در سطح محتوا و زمینه.

دو روش رایج برای تعیین محرمانه بودن یک سند وجود دارد: با تجزیه نشانگرهای سند خاص و با تجزیه محتوای سند. در حال حاضر، گزینه دوم رایج تر است، زیرا در برابر تغییرات ایجاد شده در سند قبل از ارسال مقاوم است و همچنین به شما امکان می دهد تعداد اسناد محرمانه ای را که سیستم می تواند با آنها کار کند را به راحتی افزایش دهید.

حفاظت از اطلاعات محرمانه در یک سیستم DLP در سه سطح انجام می شود: داده در حرکت، داده در حالت استراحت، داده در حال استفاده.

Data-in-Motion - داده های منتقل شده از طریق کانال های شبکه:

- 1. وب (پروتکل های HTTP/HTTPS)؛

- 2. پیام رسان های اینترنتی (ICQ، QIP، Skype، MSN، و غیره).

- 3. نامه های شرکتی و شخصی (POP، SMTP، IMAP، و غیره).

- 4. سیستم های بی سیم (WiFi، بلوتوث، 3G، و غیره).

- 5. اتصالات FTP.

داده در حالت استراحت - داده های ذخیره شده به صورت ایستا در:

- 1. سرورها

- 2. ایستگاه های کاری;

- 3. نوت بوک;

- 4. سیستم های ذخیره سازی داده ها (SHD).

Data-in-Use - داده های مورد استفاده در ایستگاه های کاری.

حفاظت از اطلاعات محرمانه شامل اقدامات سازمانی برای جستجو و طبقه بندی داده های موجود در شرکت است. فرآیند طبقه بندی داده ها را به 4 دسته تقسیم می کند:

- · اطلاعات محرمانه؛

- · اطلاعات محرمانه؛

- · اطلاعات برای استفاده رسمی.

- · اطلاعات عمومی.

سیستم های DLP مدرن مبتنی بر تجزیه و تحلیل جریان های داده ای هستند که از محیط سیستم اطلاعات محافظت شده عبور می کنند. هنگامی که اطلاعات محرمانه در یک جریان شناسایی می شود، حفاظت فعال می شود و انتقال یک پیام (بسته، جریان، جلسه) مسدود یا نظارت می شود.

در حال حاضر بازار ما حدود دوجین محصول داخلی و خارجی دارد که برخی از خواص سیستم های DLP را دارند. در اینجا به برخی از آنها اشاره می کنیم:

- 1. DLP 9.0

- 2. کد سبز

- 3. مانیتوریوم;

- 4. دوزور جت;

- 5 قفل دستگاه

مشکل اصلی توسعه دهندگان غربی در بازار DLP مشکل زبان است.

سیستمهای DLP علاوه بر وظیفه اصلی خود، برای حل تعدادی از وظایف دیگر مرتبط با کنترل اقدامات پرسنل نیز مناسب هستند، یعنی:

- 1. نظارت بر استفاده از زمان کار و منابع کاری توسط کارکنان.

- 2. نظارت بر ارتباطات کارکنان به منظور شناسایی مبارزات "سری" که می تواند به سازمان آسیب برساند.

- 3. کنترل قانونی بودن اقدامات کارکنان (جلوگیری از چاپ اسناد جعلی و غیره).

- 4. شناسایی کارکنانی که برای جستجوی سریع متخصصان برای یک موقعیت خالی رزومه ارسال می کنند.

اگر در شبکه های اجتماعی فعال هستید، به احتمال زیاد دائماً با تهدیدات روبرو هستید. بیشتر اوقات صحبت های پوچ است، اما اکنون نمی توانید از هیچ چیز مطمئن باشید. بدتر از آن، بدترها تقریباً هرگز مسئولیت کیفری اعمال خود را ندارند.

تیم 29 توضیح می دهد که در صورت تهدید چه کاری می توان انجام داد و با چه کسی تماس بگیرید (اسپویل: ما). و روزنامه نگار اولگ کاشین و بنیانگذار پروژه Children-404 لنا کلیمووا در مورد اینکه هدف افراد متنفر بودن چگونه است صحبت می کنند.

تهدید چیست؟

تهدید جنایی یعنی قصد یک نفر برای وارد کردن آسیب جدی به سلامت دیگری یا گرفتن جان او. تقدیم به تهدید. در بخش اول، به هر دلیلی به سادگی یک تهدید است. در دوم - در مورد تهدید مبتنی بر "نژاد، سیاسی، نفرت یا دشمنی دیگر نسبت به یک گروه اجتماعی خاص". حداکثر مجازات برای او پنج سال زندان است. علاوه بر این، مسئولیت کیفری تنها در صورتی رخ می دهد که دلیلی وجود داشته باشد که باور کنیم تهدید واقعاً محقق خواهد شد.

آسیب جدی بدنی چیست؟

هر آسیبی که عواقب جدی و احتمالاً غیرقابل برگشتی را به دنبال داشته باشد: «از دست دادن بینایی و شنوایی، از دست دادن یک عضو یا عملکرد آن، اختلال روانی، سوء مصرف مواد و مواد، تغییر شکل دائمی صورت، از دست دادن حداقل یک سوم از توانایی کار، وقفه در بارداری." به سختی می توان قولی که فقط صورت خود را پر می کند جرم تلقی شود و اگر بخواهند چشمان شما را بردارند، این یک عمل مجرمانه است.

چگونه تهدید را رفع کنیم؟

اصطلاح "اسکرین شات محضری" مضحک به نظر می رسد، اما شما فقط باید این کار را انجام دهید. به دفتر اسناد رسمی بروید، او باید "قانون بازرسی صفحه در اینترنت" را تنظیم کند. به محض دریافت تهدید، به شما توصیه می کنیم که فوراً خودتان یک اسکرین شات بگیرید، به خصوص اگر در مورد نظرات در وبلاگ ها یا شبکه های اجتماعی: نویسنده می تواند ورودی خود را حذف کند.

اگر آدرس منزل یا اطلاعات اقوامم در شبکه درج شد چه کار کنم؟

این نقض قانون اطلاعات شخصی است. می توانید به مدیریت شبکه اجتماعی یا سایتی که اطلاعات در آن ارسال می شود شکایت کنید. علاوه بر این، می توانید با Roskomnadzor شکایت کنید، که ممکن است صفحه را با اطلاعات شخصی منتشر شده در آن مسدود کند. ضمناً به دلیل مبهم بودن عبارت قانون، هر چیزی را می توان از نام و نام خانوادگی شما گرفته تا شماره TIN و حساب بانکی اینگونه در نظر گرفت.

به پلیس چه باید گفت؟

بیانیه جرم بنویسید. درخواست تجدیدنظر خود را نام ببرید تا برای پلیس دشوارتر باشد که آن را به جلو بکشد. در بیانیه، تمام شرایط اتفاق افتاده را فهرست کنید: چه کسی تهدید کرد، کجا، چگونه دقیقا، چه زمانی، تحت چه شرایطی. اگر تهدیدها در حوزه عمومی بودند، مانند نظرات در یک پست یا در یک چت، نشان دهید که شاهد چه کسی ممکن است باشد. اسکرین شات تایید شده توسط دفتر اسناد رسمی یا یک عمل بازرسی صفحه را به برنامه پیوست کنید.

درخواست شما باید ثبت شود. در پاسخ، یک شماره UCSP (کتاب گزارش رویداد) به شما داده می شود که می توانید از آن برای بررسی وضعیت درخواست خود استفاده کنید.

بعدش چی؟

یک تحقیق شروع می شود. بر اساس نتایج آن، تصمیم به شروع یا امتناع از شروع یک پرونده جنایی گرفته می شود. مراجع رسیدگی کننده موظفند شما را با رأی صادره و همچنین در صورت درخواست با مواد چک آشنا کنند. دومی باید به طور مستقل درخواست شود. در صورت امتناع، مدارک را با دقت مطالعه کنید. گاهی اوقات از آنها معلوم می شود که هیچ تأییدی از واقعیت وجود نداشته است. آیا به آن توجه کردید؟ شکایت. شما می توانید از میان: رئیس سازمان تحقیق، دادسرا یا دادگاه انتخاب کنید.

لنا کلیمووا

هر روز توهین دریافت می کنم. تهدیدها - کمتر، تقریباً هر دو هفته یک بار.

من درخواست دادم [به سازمان های مجری قانون]، و نه کاملاً به میل خودم. در 21 نوامبر 2014، سازمان بینالمللی فرانت لاین دیفندرز نامهای را توزیع کرد که در آن از مقامات روسیه، از جمله موارد دیگر، خواستار بررسی گزارشهای مربوط به تهدیدهایی که متوجه من می شودمرگ و محافظت از من را تضمین کنید.

مدت کوتاهی بعد از پاسگاه پلیس محلی با من تماس گرفتند و از آنها خواستند برای صحبت وارد شوم. آمدم، یک بسته اسکرین شات از VKontakte با خودم بردم. آنها فقط بدیهی ترین، به نظر من، تهدیدهای جانی را چاپ کردند. یک گفتگوی سرگرم کننده با یک بازپرس زن در بخش انجام شد. در ابتدا متوجه شدیم که چه چیزی تهدید محسوب می شود و چه چیزی نیست. به عنوان مثال، پیامهایی مانند «اگر قدرت در دستم بود، به تو شلیک میکردم»، «اگر تو را میدیدم، با دستانم به تو شلیک میکردم» تهدید نیستند، بلکه فقط یک فرضیه و خیال هستند. « عوضی، تو *********** [موافق]، کردیک به زودی، «دوری نخواهی داشت»، «**** [پایان] تو، عوضی، تابوت بخر ” - نه تهدید، زیرا آنها خاص نیستند.

بنابراین همه [تهدیدها] به جز ده ها مورد، از بین رفت. موارد کاملاً واضحی مانند "من می کشم، چاقو می کشم، خفه می کنم" وجود داشت. سپس بازپرس شروع به تعجب کرد که آیا من واقعاً این تهدیدها را جدی گرفته ام. من جواب دادم: «خب چطوری بهت بگم؟ اینجا مردی است که به من نوشت - من به نیژنی تاگیل شما خواهم آمد و شما را خواهم کشت. آیا این را به شوخی بگیرم؟" خوب، بیانیه ها را بنویسید. ده تا اپلیکیشن نوشتم و رفتم. صادقانه بگویم، من به سرنوشت آنها علاقه ای نداشتم، زیرا زمانی نبود و نمی توانستم باور کنم که یک نفر واقعاً این کار را انجام دهد. بدیهی است که این اتفاق افتاد - پلیس دیگر مرا در مورد تهدیدها اذیت نکرد.

اولگ کاشین

روزنامه نگار

بله، من دائماً تهدیدهای مستقیم و تمثیلی در مورد 50/50 دریافت می کنم، آنها را جدی می گیرم، اما آنقدر به سازمان های مجری قانون احترام نمی گذارم که برای محافظت به آنها مراجعه کنم.

من اجتناب ناپذیر بودن مجازات برای هر جنایتی را عامل بسیار مهمی می دانم، اما در شرایطی که قاتلان نمتسوف، سازمان دهندگان سوء قصد به من، مقامات فاسد و هر کس دیگری از مجازات فرار می کنند، من حاضر نیستم در مورد مسئولیت صحبت کنم. برای تهدید به مرگ تنها کاری که [چنین مقاله ای در مورد تهدید انجام می دهد] استفاده از مقامات علیه مخالفان خود است (مثلاً این همان چیزی است که اکنون با مقاله ممانعت از کار یک روزنامه نگار که برای قضاوت [لئونید] استفاده می شود، اتفاق می افتد. ولکوف).

لنا کلیمووا

به تهدیدها توجهی نمی کنم چون خیلی زیاد می شوم و اعصابم برایم عزیز است. من فقط با این درک زندگی می کنم که افرادی در دنیا هستند که واقعاً من و کارم را دوست ندارند و این افراد آماده اند به من آسیب برسانند و برخی نیز من را بکشند. باشه، باشه، ادامه بدیم هیچ راه دوری از آن وجود ندارد، این واقعیت است.

میدانم که برخی ممکن است بیخبر و بدون قصد عملی کردن، کلماتی را به اطراف پرتاب کنند. اما این نیست. من افراد زیادی را می شناسم که زندگی آنها به دلیل آزار و اذیت و تهدیدهای اینترنتی به شدت ویران شده است. همه مثل من سختگیر نیستند. بله، من هم قبلاً می ترسیدم. پس قول دادند سرت را ببرند و تو در خیابان ها راه بروی و به اطرافت نگاه کنی، این حرف ها را در خودت حمل کنی، عصبی شوی، ناراحت شوی، برو پیش روانشناس، خوابت نمی برد و غیره. و کاتر سر مجازی با آرامش می خوابد. آیا واقعاً مهم است که او قصد انجام تهدید خود را داشته است، اگر زندگی شما قبلاً به دلیل خود تهدید از آرامش خارج شده است؟