Predstavljamo Vam novi kurs iz tima The codeby- "Testiranje penetracije web aplikacija od nule". Opća teorija, priprema radnog okruženja, pasivno fuzziranje i otisak prsta, aktivno fuzziranje, ranjivosti, post-eksploatacija, alati, društveni inženjering i još mnogo toga.

Domeni imaju najmanje dva DNS servera, jedan se zove primarni server imena (ns1), a drugi se naziva sekundarni server imena (ns2). Sekundarni serveri se obično koriste kada postoji problem sa primarnim DNS serverom: ako je jedan server nedostupan, drugi postaje aktivan. Složenije sheme su moguće korištenjem balansiranja opterećenja, zaštitnih zidova i klastera.

Svi DNS zapisi za određenu domenu dodaju se primarnom serveru imena. Sekundarni server jednostavno sinhronizuje sve informacije, primajući ih od primarnog, na osnovu parametara postavljenih na primarnom serveru.

Ovo uputstvo će opisati, kako kreirati primarni DNS server koji radi na CentOS-u... Imajte na umu da će DNS server predstavljen u ovom vodiču biti javni DNS, što znači da će server odgovarati na zahtjeve sa bilo koje IP adrese. Kako ograničiti pristup serveru opisano je u ovom priručniku.

Prije nego što počnemo, želio bih napomenuti da se DNS može instalirati sa ili bez chroot jail okruženja. chroot jail okruženje ograničava DNS server na određeni direktorijum na sistemu, za razliku od punog pristupa sistemu na serveru. Stoga, bilo koja ranjivost DNS servera neće ugroziti cijeli sistem. Ograničavanje DNS servera na određeni direktorij (proces koji se zove chrooting) je također korisno u uvjetima testiranja.

Target

Postavićemo DNS server u testnim uslovima za example.tst domen, koji je hipotetički (nepostojeći) domen. Na ovaj način nećemo nasumično ometati rad bilo koje stvarne domene.

Ova domena ima sljedeća tri servera.

| Server | IP adresa | Usluge hostinga | FQDN |

| Server A | 172.16.1.1 | mail.example.tst | |

| Server B | 172.16.1.2 | Web, FTP | www.example.tst ftp.example.tst |

| Server C | 172.16.1.3 | Primarni DNS server | ns1.example.tst |

Konfigurisaćemo primarni DNS server i dodati potrebnu domenu i DNS zapise kao što je prikazano u tabeli.

Postavljanje imena hostova

Svi hostovi moraju biti ispravno identificirani u smislu FQDN-a. To se može učiniti pomoću sljedeće metode.

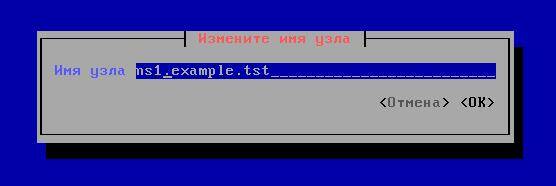

Oni koji vole grafičko sučelje mogu iskoristiti prednosti NetworkManaget alata. Da biste to učinili, otkucajte naredbu nmtui... Otvoriće se sledeći pseudo-grafički interfejs:

Odaberite "Change Hostname" i unesite ns1.example.tst

Kada završite, kliknite i OK.

Drugi način, samo jednom komandom:

Hostnamectl set-hostname ns1.example.tst

Nakon instalacije, ime hosta se može provjeriti sljedećom naredbom.

# ime hosta ns1.example.tst

Hostnamectl status

Provjerite je li ime hosta ispravno postavljeno za sve servere prije nego što pređete na sljedeći korak.

Instaliranje paketa

Koristićemo bind za DNS, koji se lako može podesiti komandom yum.

Instaliranje DNS-a bez chroot-a:

# yum install bind

Instaliranje DNS-a sa chroot-om:

# yum install bind bind-chroot

Priprema konfiguracionih fajlova

Kao što je ranije spomenuto, bind se može konfigurirati sa ili bez chroot-a. Putevi se neznatno razlikuju ovisno o tome da li je chroot instaliran ili ne.

| Put do konfiguracijske datoteke | Put do datoteka zone | |

| Nema chroot-a | / etc / | / var / imenovani / |

| Sa chroot-om | / var / named / chroot / etc / | / var / named / chroot / var / named / |

Može se koristiti podrazumevani konfiguracioni fajl pod nazivom.conf. Međutim, mi ćemo koristiti drugačiji primjer konfiguracijske datoteke radi lakšeg korištenja.

Pravljenje rezervne kopije /etc/named.conf datoteke

Cp /etc/named.conf /etc/named.conf.bak

# cp /usr/share/doc/bind-9.9.4/sample/etc/named.rfc1912.zones /etc/named.conf

# cp /usr/share/doc/bind-9.9.4/sample/etc/named.rfc1912.zones /var/named/chroot/etc/named.conf

Sada kada postoji rezervna kopija konfiguracionog fajla, a sam originalni fajl je promenjen, idemo dalje.

# vim /etc/named.conf

# vim /var/named/chroot/etc/named.conf

Sljedeći redovi su dodani/promijenjeni.

Opcije (## put do datoteka zona ## direktorij "/ var / named"; ## prosljeđivanje zahtjeva na Google javni DNS server za nelokalne domene ## prosljeđivača (8.8.8.8;);); ## deklaracija prosleđene zone na primer ;); ## deklaracija obrnute zone za mrežu 172.16.1.0 ## zona "1.16.172.in-addr.arpa" IN (tip master; datoteka "rz-172-16-1"; ## datoteka za obrnutu zonu je nalazi se u / var / pod nazivom ## allow-update (none;););

Priprema zonskih fajlova

Zadane datoteke zona se automatski kreiraju u / var / named ili / var / named / chroot / var / named (za chroot).

Pod pretpostavkom da nema podrazumevanih fajlova zona, možemo kopirati uzorke fajlova sa /usr.

# cp /usr/share/doc/bind-9.9.4/sample/var/named/named.* / var / named /

# cp /usr/share/doc/bind-9.9.4/sample/var/named/named.* / var / named / chroot / var / named

U redu. Sada su zadane datoteke zone spremne, kreiramo vlastite zonske datoteke na primjer.tst i mrežu 172.16.1.0. Postoji nekoliko stvari koje treba imati na umu dok kreiramo datoteke zona.

- Simbol '@' označava NULL u datotekama zona.

- Svaki zapis potpuno kvalificiranog imena domene (FQDN) završava točkom '.' Na primjer. mail.example.tst. Bez poena će biti problema.

1. Direktna zona

Zona naprijed sadrži mapu konverzija iz imena u IP adrese. Za javne domene, DNS domene hostovane na hostingu, sadržane u datoteci zone za prosleđivanje.

# vim / var / named / example-fz

# vim / var / named / chroot / var / named / example-fz $ TTL 1D @ IN SOA ns1.example.tst. mial.example.tst. (0; serijski 1D; osvježi 1H; ponovni pokušaj 1W; istekne 3H); minimum IN NS ns1.example.tst. IN A 172.16.1.3 mail U A 172.16.1.1 IN MX 10 mail.example.tst. www IN A 172.16.1.2 ns1 IN A 172.16.1.3 ftp IN CNAME www.example.tst.

Objašnjenje: Unutar datoteke zone, SOA znači početak autorizacije. Ovo je potpuno kvalificirano ime domene ovlaštenog poslužitelja imena. Nakon potpuno kvalificiranog imena domene, nalazi se adresa e-pošte za kontakt. Pošto ne možemo koristiti '@' u [email protected], prepisujemo adresu e-pošte kao mial.example.tst.

- NS: Ime servera

- A: Zapis ili zapis adrese je IP adresa

- MX: unos u Mail Exchanger. Ovdje koristimo samo jedan MX sa prioritetom 10. U slučaju više MX-ova, možemo koristiti različite digitalne prioritete. Donji broj pobjeđuje. Na primjer, MX 0 je bolji od MX 1.

- CNAME: kanonski naziv. Ako server hostuje mnogo usluga, velika je vjerovatnoća da će se mnoga imena prevesti na jedan server. CNAME signalizira koja druga imena server može imati i upućuje na ime sadržano u A zapisu.

2. Reverzna zona

Reverzna zona sadrži mapu prijevoda sa IP adresa na imena. Ovdje kreiramo obrnutu zonu za mrežu 172.16.1.0. U stvarnom domenu, DNS server vlasnika javnog IP bloka nalazi se u datoteci obrnute zone.

# vim / var / named / rz-172-16-1

# vim / var / named / chroot / var / named / rz-172-16-1 $ TTL 1D @ IN SOA ns1.example.tst. sarmed.example.tst. (0; serijski 1D; osvježi 1H; ponovni pokušaj 1W; istekne 3H); minimum IN NS ns1.example.tst. 1 IN PTR mail.example.tst. 2 IN PTR www.example.tst. 3 IN PTR ns1.example.tst.

Objašnjenje: Većina parametara koji se koriste u zoni unazad identični su zoni naprijed, osim jednog.

- PTR: PTR ili Pointer zapis, ukazuje na potpuno kvalificirano ime domene

Završetak

Sada kada su datoteke zone spremne, konfigurirat ćemo dozvolu za datoteke zone.

# chgrp named / var / named / *

# chgrp named / var / named / chroot / var / named / *

Sada ćemo postaviti IP adresu DNS servera.

# vim /etc/resolv.conf server imena 172.16.1.3

Konačno, možemo pokrenuti DNS uslugu i provjeriti je li dodan u autostart.

# usluga pod nazivom restart # chkconfig imenovana na

DNS testiranje

Možemo koristiti dig ili nslookup za testiranje DNS-a. Prvo ćemo instalirati potrebne pakete.

# yum install bind-utils

1. Testiranje prednje zone pomoću dig

# dig example.tst ;; - >> ZAGLAVLJE<<- opcode: QUERY, status: NOERROR, id: 31184 ;; QUESTION SECTION: ;example.com. IN A ;; ANSWER SECTION: example.com. 86400 IN A 172.16.1.3 ;; AUTHORITY SECTION: example.com. 86400 IN NS ns1.example.com. ;; ADDITIONAL SECTION: ns1.example.com. 86400 IN A 172.16.1.3

2. Provjera PTR-a sa dig

Kada koristite dig za testiranje, uvijek biste trebali tražiti status "NOERROR". Bilo koje drugo stanje znači da nešto nije u redu.

# dig -x 172.16.1.1 ;; - >> ZAGLAVLJE<<- opcode: QUERY, status: NOERROR, id: 27415 ;; QUESTION SECTION: ;1.1.17.172.in-addr.arpa. IN PTR ;; ANSWER SECTION: 1.1.16.172.in-addr.arpa. 86400 IN PTR mail.example.tst. ;; AUTHORITY SECTION: 1.16.172.in-addr.arpa. 86400 IN NS ns1.example.tst. ;; ADDITIONAL SECTION: ns1.example.tst. 86400 IN A 172.16.1.3

3. Provjera MX sa dig

# dig example.tst mx ;; - >> ZAGLAVLJE<<- opcode: QUERY, status: NOERROR, id: 35405

;; QUESTION SECTION:

;example.tst. IN MX

;; ANSWER SECTION:

example.tst. 14366 IN MX 10 mail.example.tst.

Savjeti za rješavanje problema

- SELinux mi je onemogućen.

- Provjerite da vaš zaštitni zid ne blokira UDP port 53

- / var / log / poruke bi trebale sadržavati korisne informacije u slučaju da nešto nije u redu

- Uvjerite se da su datoteke zone u vlasništvu korisnika 'named'

- Uverite se da je IP adresa DNS servera prva u /etc/resolv.conf

- Ako koristite example.tst u laboratoriji, obavezno isključite server sa Interneta, jer example.tst je nepostojeći domen.

Da rezimiramo, ovaj vodič se fokusira na hostovanje domene example.tst u laboratoriji u svrhu demonstracije. Imajte na umu da ovo nije vodič za kreiranje javnog DNS servera, kao što je DNS server, koji odgovara na zahtjeve s bilo koje IP adrese. Ako postavljate proizvodni DNS server, obavezno provjerite koje politike se primjenjuju na javni DNS. Druga lekcija pokriva kreiranje sekundarnog DNS-a, ograničavanje pristupa DNS serveru i implementaciju DNSSEC-a.

Garant je pouzdani posrednik između Učesnika u transakciji.

Većina korisnika Interneta zna da DNS server prevodi nazive sajtova u IP adrese. I obično se tu završava znanje o DNS serveru. Ovaj članak ima za cilj da detaljnije pogleda njegove funkcije.

Dakle, zamislimo da morate debugirati mrežu za koju je provajder dodijelio blok "poštenih" adresa ili konfigurirati vaš DNS server da bude postavljen na lokalnoj mreži. Ovdje će se odmah pojaviti sve vrste strašnih riječi, kao što su "zona", "transfer", "forwarder", "in-addr.arpa" i tako dalje. Hajde da postepeno shvatimo sve ovo.

Na vrlo apstraktan način možemo reći da svaki računar na Internetu ima dva glavna identifikatora – ovo je ime domena (na primjer, www..0.0.1). Ali apstraktnost leži u činjenici da računar može imati više IP adresa (štaviše, svaki interfejs može imati svoju adresu, osim toga, više adresa može pripadati jednom interfejsu), a može biti i više imena. Štaviše, oni mogu komunicirati sa jednom ili više IP adresa. I treće, računar možda uopšte nema naziv domene.

Kao što je ranije pomenuto, glavni zadatak DNS servera je da prevede imena domena u IP adrese i obrnuto. U zoru interneta, dok je još bio ARPANET, ovo je bilo riješeno održavanjem dugih lista svih kompjuterskih mreža. Štaviše, kopija takve liste morala je biti na svakom računaru. Naravno, sa rastom mreže ova tehnologija više nije postala zgodna za korisnike, jer su ti fajlovi bili veliki, a osim toga ih je trebalo i sinhronizovati. Inače, neki od ovih "odjeka prošlosti" ove metode mogu se pronaći i danas. Ovako možete uneti adrese servera sa kojima redovno radite u HOSTS fajlu (i na UNIX-u i na Windows-u).

Dakle, nezgodni sistem "single-file" zamijenjen je DNS-om - hijerarhijskom strukturom imena koju je izmislio dr. Paul Mokapetris.

Dakle, postoji "koren drveta" - "." (tačka). S obzirom da je ovaj korijen isti za sve domene, tačka na kraju naziva se obično ne stavlja. Ali koristi se u DNS opisima i to je nešto što treba zapamtiti. Ispod ovog "root" su domeni prvog nivoa. Malo ih je - com, net, edu, org, mil, int, biz, info, gov (itd.) i državni domeni, na primjer, ua. Domeni drugog nivoa su i dalje niži, a još niži - treći i tako dalje.

Šta je hijerarhija odozdo prema gore

Prilikom konfigurisanja navodi se adresa najmanje jednog DNS servera, ali u pravilu postoje dva. Zatim, klijent šalje zahtjev ovom serveru. Server koji je primio zahtjev ili odgovara ako zna odgovor, ili prosljeđuje zahtjev na "upstream" server (ako je poznat), ili odmah na root, pošto svaki DNS server zna adrese root DNS servera.

Tada zahtjev počinje da se spušta - korijenski server prosljeđuje zahtjev serveru prve razine, potonji - serveru drugog nivoa, i tako dalje.

Osim takve "vertikalne" veze, postoje i "horizontalne", po principu "primarni - sekundarni". A ako pretpostavimo da server koji opslužuje domenu i radi "bez sigurnosne mreže" odjednom postane nedostupan, onda će i računari koji se nalaze u ovoj domeni postati nedostupni! Zbog toga je prilikom registracije domena drugog nivoa potrebno navesti najmanje dva DNS servera koji će opsluživati ovaj domen.

Kako je Internet nastavio da raste, svi domeni najvišeg nivoa su podijeljeni na poddomene ili zone. Svaka zona je nezavisna domena, ali kada pristupa bazi podataka, postavlja upit nad roditeljskom domenom. Roditeljska zona garantuje podređenoj zoni pravo na postojanje i odgovorna je za njeno ponašanje na mreži (kao u stvarnom životu). Svaka zona mora imati najmanje dva DNS servera koji održavaju DNS bazu podataka za tu zonu.

Glavni uvjeti za rad DNS servera u jednoj zoni su prisustvo zasebne veze na Internet i njihovo postavljanje u različite mreže kako bi se osigurala tolerancija grešaka. Stoga se mnoge organizacije oslanjaju na ISP-ove da održavaju sekundarne i tercijarne DNS servere u njihovu korist.

Rekurzivni i nerekurzivni serveri

DNS serveri mogu biti rekurzivni i nerekurzivni. Razlika je u tome što rekurzivne uvijek vraćaju odgovor klijentu, budući da samostalno prate reference na druge DNS servere i anketiraju ih, dok nerekurzivne vraćaju te reference klijentu, a klijent mora samostalno upitati navedeni server.

Rekurzivni serveri se obično koriste na niskim razinama, na primjer, u lokalnim mrežama, budući da keširaju sve međuodgovore i tako na naknadne zahtjeve prema njemu, odgovori će biti vraćeni brže. I nerekurzivni serveri su često na vrhu hijerarhije jer primaju toliko zahtjeva da jednostavno nema dovoljno resursa za keširanje odgovora.

Forwarders - zahtjev za "forwarders" i akceleratore rezolucije imena

DNS serveri imaju prilično korisno svojstvo - mogućnost korištenja takozvanih "prosljeđivača". "Iskren" DNS server samostalno ispituje druge servere i pronalazi pravi odgovor. Ali ako je vaša mreža povezana na Internet putem spore linije (na primjer, dial-up), tada ovaj proces može potrajati. Stoga možete preusmjeriti ove zahtjeve, na primjer, na server provajdera, a zatim jednostavno prihvatiti njegov odgovor.

Upotreba ovakvih "forwardera" može biti korisna za velike kompanije sa više mreža. Dakle, na svakoj mreži možete instalirati relativno slab DNS server, a kao "prosljeđivač" navesti moćniju mašinu sa bržom linijom. Tako se ispostavilo da će svi odgovori biti keširani od strane ovog moćnijeg servera, što će dovesti do bržeg razlučivanja imena za cijelu mrežu.

Svaka domena održava vlastitu DNS bazu podataka, koja izgleda kao zbirka jednostavnih tekstualnih datoteka. Oni se nalaze na primarnom (primarnom) DNS serveru i s vremena na vrijeme ih kopiraju sekundarni serveri. A u konfiguraciji servera je naznačeno koji fajl sadrži opise zona, kao i da li je server primarni ili sekundarni za ovu zonu.

Jedinstvena adresa

Jedinstvena Internet adresa se generiše dodavanjem imena domene imenu hosta. Tako će se računar, na primjer, “fred” u domeni, na primjer, “smallorg.org” zvati fred.smallorg.org. Inače, domen može sadržavati i hostove i zone. Na primjer, domen smallorg.org može sadržavati host fred.smallorg.org i u isto vrijeme biti domaćin zone acctg.smallorg.org, koja je poddomena i može sadržavati drugi host barney.acctg.smallorg.org. Iako ovo pojednostavljuje bazu podataka imena, otežava pronalaženje hostova na Internetu.

DNS implementira tri scenarija za pronalaženje IP adrese u bazi podataka.

- Računar koji treba da se poveže sa drugim računarom u istoj zoni pita lokalni DNS server za zonu da pronađe IP adresu udaljenog računara. Lokalni DNS server, koji ima ovu adresu u lokalnoj bazi podataka, vraća traženu IP adresu računaru koji je podnio zahtjev.

* Računar koji treba da se poveže sa računarom u drugoj zoni pita lokalni DNS server za svoju zonu. Lokalni DNS server otkriva da je ciljni računar u drugoj zoni i postavlja upit korijenskom DNS serveru. Korijenski DNS server ide niz stablo DNS servera i pronalazi odgovarajući lokalni DNS server. Od njega dobija IP adresu traženog računara. Korijenski DNS server zatim prosljeđuje ovu adresu lokalnom DNS serveru koji je poslao zahtjev. Lokalni DNS server vraća IP adresu računaru s kojeg je zahtjev upućen. Zajedno sa IP adresom prenosi se posebna vrijednost - TTL (vrijeme života). Ova vrijednost govori lokalnom DNS serveru koliko dugo može pohraniti IP adresu udaljenog računala u svoju keš memoriju. Ovo povećava brzinu obrade narednih zahtjeva.

* Računar koji treba da ponovo uspostavi vezu sa računarom u drugoj zoni pita lokalni DNS server za svoju zonu. Lokalni DNS server provjerava da li je ovo ime u njegovoj keš memoriji i da li je TTL istekao. Ako je adresa još uvijek u kešu i TTL nije istekao, tada se IP adresa šalje računaru koji je tražio. Ovo se smatra neovlašćenim odgovorom jer lokalni DNS server vjeruje da se IP adresa udaljenog računara nije promijenila od posljednjeg zahtjeva.

U sva tri slučaja, računaru je potrebna samo IP adresa lokalnog DNS servera da bi pronašao računar na Internetu. Dalji posao pronalaženja IP adrese koja odgovara traženom imenu obavlja lokalni DNS server. Kao što vidite, sada je sve mnogo lakše za lokalni računar.

Kako je DNS stablo raslo, postavljeni su novi zahtjevi na servere Domain Name System. Kao što je ranije spomenuto, nadređeni DNS serveri moraju imati IP adrese svojih podređenih DNS servera kako bi pravilno obrađivali zahtjeve DNS imena-IP adrese. Da bi se DNS upiti ispravno obrađivali, traženje DNS stabla mora početi u određenoj tački. U povojima Interneta, većina pretraživanja imena bila je za lokalna imena hostova. Većina DNS saobraćaja je otišla unutar lokalne zone i, u najgorem slučaju, stigla do nadređenih DNS servera. Međutim, sa rastućom popularnošću Interneta, a posebno Weba, sve više i više DNS upita je bilo upućeno udaljenim hostovima izvan lokalne zone. Kada DNS server nije pronašao ime hosta u svojoj bazi podataka, morao je da upita udaljeni DNS server. Najpogodniji kandidati za udaljene DNS servere, naravno, su DNS serveri najvišeg nivoa, koji imaju potpune informacije o stablu domena i u stanju su da pronađu tačan DNS server odgovoran za zonu kojoj traženi host pripada. Zatim vraćaju i IP adresu željenog hosta na lokalni DNS server. Sve ovo dovodi do kolosalnih preopterećenja DNS root servera. Na sreću, nema ih toliko i svi ravnomjerno raspoređuju teret među sobom. Lokalni DNS serveri komuniciraju sa DNS serverima domena najvišeg nivoa koristeći DNS protokol, o čemu se govori kasnije u ovom poglavlju.

DNS je dvosmjerna ulica. DNS ne samo da traži IP adresu sa datog imena hosta, već je sposoban i da izvrši obrnutu operaciju, tj. odredite ime hosta na mreži prema IP adresi. Mnogi Web i FTP serveri na Internetu ograničavaju pristup na osnovu domene kojoj klijent pripada. Nakon što primi zahtjev za povezivanje od klijenta, server prosljeđuje IP adresu klijenta DNS serveru kao obrnuti DNS zahtjev. Ako je klijentska DNS zona ispravno konfigurisana, onda će upit vratiti ime klijentskog hosta, koje se zatim koristi za odlučivanje hoće li ili ne prihvatiti ovog klijenta na server.

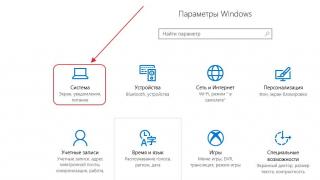

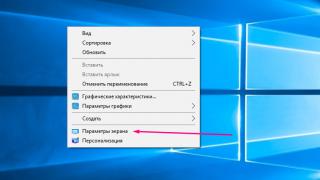

Ručna konfiguracija. Windows.

U MS Windows, adresa DNS servera, ime domena i ime hosta se postavljaju u mrežnim postavkama (odaberite TCP/IP protokol, idite na njegova svojstva i odaberite karticu DNS).

Najmanje dva servera su odgovorna za svaku DNS zonu. ostali su sekundarni, sekundarni. Primarni server sadrži originalne datoteke DNS baze podataka za svoju zonu. Sekundarni serveri primaju ove podatke preko mreže od primarnog servera i periodično traže od primarnog servera da ažurira podatke (indikacija ažuriranja podataka je povećanje serijskog broja u SOA zapisu – vidi dole). U slučaju da se podaci na primarnom serveru ažuriraju, sekundarni server traži "transfer zone" - tj. baza podataka potrebne zone. Zona se prenosi koristeći TCP, port 53 (za razliku od zahtjeva koji su usmjereni na UDP/53).

Promjene DNS baze podataka mogu se izvršiti samo na primarnom serveru. Sa stanovišta usluživanja zahtjeva klijenata, primarni i sekundarni serveri su identični, svi izdaju mjerodavan odgovori. Preporučuje se da primarni i sekundarni server budu na različitim mrežama kako bi se povećala pouzdanost obrade zahtjeva u slučaju da mreža jednog od servera postane nedostupna. DNS serveri ne moraju biti u domenu za koji su odgovorni.

Bilješka. Sekundarni server ne prima nužno podatke direktno od primarnog servera; Drugi sekundarni server može poslužiti kao izvor podataka. U oba slučaja, server izvora podataka za dati sekundarni server naziva se "master". Ostatak ovog odjeljka pretpostavlja da sekundarni server prima podatke o zoni direktno od primarnog servera.

23.2. SNiP zahtjev za opremu računarske mreže

SCS zahtjev

Dokumentacija:

Projektovani i/ili upravljani SCS moraju biti implementirani u skladu sa odredbama sljedećih regulatornih dokumenata:

- GOST R 53245-2008 Informaciona tehnologija. Strukturirani kablovski sistemi. Instalacija glavnih komponenti sistema. Metode ispitivanja;

- GOST R 53246-2008 Informaciona tehnologija. Strukturirani kablovski sistemi. Dizajn glavnih komponenti sistema;

- ISO / IEC 11801: 2010 Informaciona tehnologija - Generičko kabliranje za prostorije korisnika - Amandman 2 (Informaciona tehnologija. Strukturno kabliranje za prostorije korisnika. 2. izdanje);

- ISO / IEC 14763-1: 1999 Informaciona tehnologija - Implementacija i rad kabliranja u prostorijama korisnika - Dio 1: Administracija.

- ISO / IEC 14763-2: 2000 Informaciona tehnologija. Implementacija i rad kabliranja u prostorijama korisnika - Dio 2: Planiranje i instalacija

- ISO / IEC 14763-3: 2006 Informaciona tehnologija. Implementacija i rad kabliranja u prostorijama korisnika - Dio 3: Ispitivanje kablova sa optičkim vlaknima.

Zahtjevi za strukturu SCS-a:

Struktura SCS-a treba da sadrži glavne (vertikalne) i razvodne (horizontalne) komponente kabla. U ovom slučaju, glavna komponenta telefonskog kabla SCS-a se preporučuje da se izvede sa višeparnim kablom kategorije ne niže od 5e. Glavne karakteristike kabla kategorije 5e ne smiju biti ništa lošije:

- širina signala - 100 MHz;

- valna impedancija na 100 MHz - 100 ± 15 Ohm;

- brzina širenja signala (NVP) - 68%;

- DC otpor - ≤ 10 Ohm / 100 m;

- kapacitet upredene parice - ≤ 56 nF / km;

- vremenski nagib kašnjenja (dey skew) za 100 MHz - 45 ns / 100 m;

- kašnjenje propagacije na 100 MHz - 536 ns / 100 m.

Glavnu kablovsku komponentu SCS-a za aktivnu LAN opremu preporučuje se izvođenje multimodnog ili jednomodnog optičkog kabla, respektivno:

- ne gori od OM3 sa propusnim opsegom od 2000 MHz × km za širinu efektivnog moda (EMB) na 850 nm, sa strukturom kabla od 50/125 mikrona za svetlosne talase od 850 nm, 1300 nm;

- ne gori od OS1 sa strukturom kabla od 9 (8) / 125 µm za svjetlosne valove dužine 1310 nm, 1550 nm.

Za male mreže (do 120 portova, vidi tačku 6.4.2) sa postavljanjem LAN prekidača na objektu i poštovanjem dužine trank između njihovih portova ne većih od 90 m, dozvoljeno je koristiti UTP bakreni kabl od kategorija koja obezbeđuje potrebnu propusnost glavnog dela mreže.

Optičke okosne kanale poželjno je izvoditi sa redundantnošću prema šemi koja uzima u obzir organizacijsku strukturu LAN-a i isključuje jednu tačku kvara okosne mreže. Broj optičkih vlakana u magistralnim kablovima mora biti najmanje 4.

Prilikom projektovanja optičke okosne komponente SCS-a, potrebno je osigurati kompatibilnost sa LAN sistemom objekta u smislu optičkih modula aktivne opreme, optičkih konektora koji se koriste u njima, kao što su optička vlakna

Prilikom polaganja magistralnih kablova između zgrada jednog objekta, potrebno je u najvećoj mogućoj meri koristiti odgovarajuću kanalizaciju za slabo strujne sisteme koji postoje na objektu. U nedostatku potonjeg, polaganje magistralnih kablova treba izvršiti u tlu. Organizacija nadzemnih komunikacionih vodova nije dozvoljena.

U opštem slučaju, struktura SCS-a treba da obuhvata glavni krst, koji se postavlja po mogućnosti u prizemnim spratovima objekta, i spratne rasklopne centre (u daljem tekstu ECC), postavljene na spratovima zgrade ili na mestima gde je velika broj korisnika je koncentrisan. Glavni križ se može kombinirati sa ECC-om.

Glavni SCS krst mora biti instaliran u kontrolnoj sobi (u daljem tekstu PA), EKC - u odvojenim prostorijama na spratovima. Ukoliko nije moguće izdvojiti posebne prostorije za ECC, dozvoljeno je njihovo postavljanje u hodnicima, tehnološkim ili kancelarijskim prostorijama objekta. U tom slučaju, telekomunikacioni ormar mora biti opremljen bravom. Opremu glavnog razvodnog rama, EKT-ove treba ugraditi u standardne 19-inčne ormare, podne ili zidne, čija visina se određuje projektom.

Na radnim mjestima dvije informacione utičnice RJ-45 (osim ako nije drugačije navedeno u projektnom zadatku) moraju biti ugrađene u kutiju u istom bloku sa električnim utičnicama. Dozvoljeno je, po dogovoru sa krajnjim korisnikom, ugraditi informacijske utičnice skrivene u zidu, iznad glave, u otvore ili u servisne police na odvojenim mjestima na odvojenim mjestima, bilo zajedno sa električnim utičnicama, bilo zasebno.

Broj instaliranih SCS priključaka na objektima treba da vodi računa o perspektivama razvoja institucija u smislu povećanja broja zaposlenih, dok ukupan broj priključaka treba da bude određen dogovorom sa krajnjim korisnikom.

Polaganje SCS magistralnih kablova vršiti u odvojenim metalnim nosačima, gde je to moguće, uz maksimalno korišćenje prostora iza spuštenog plafona i stubova zgrade. U okviru PA, kablovsku konstrukciju treba izvesti u prostoru izdignutih podova ili, u nedostatku ovih, u metalnim nosačima iznad telekomunikacionih ormara. Tacne moraju biti uzemljene na sabirnicu zaštitnog uzemljenja u skladu sa zahtjevima PUE i zahtjevima radne dokumentacije.

Polaganje kablova horizontalne komponente SCS-a treba izvesti u zidnim kanalima. Dio horizontalne kablovske komponente, slično kao i magistralnom, može se polagati u nosače, uključujući i postojeće u objektu, ako u njima ima dovoljno slobodnog prostora. Dozvoljeno je na pojedinim mjestima objekata polaganje kablova horizontalne komponente SCS-a, po dogovoru sa krajnjim korisnikom, skrivenih u zidu, podu, korištenjem kanalizacijskih plastičnih cijevi. Kada se horizontalna komponenta SCS-a i električni kabl spoje u jednu kutiju, kutija mora sadržavati dva dijela, odvojena pregradom.

Postavljanje informativnih prodajnih mjesta treba izvršiti u skladu sa planovima smještaja radnih mjesta koje daje krajnji korisnik. Postavljanje informacionih utičnica dizajniranih za povezivanje bežičnih pristupnih sistema (Wi-Fi), inženjerskih sistema, sigurnosnih sistema (dispečerski, video nadzor, sistem kontrole pristupa (u daljem tekstu - ACS), itd.), koristeći SCS kao medij za prenos, mora se izvršiti. u skladu sa tehničkim specifikacijama koje su izdali projektanti ovih sistema.

23.3. Zahtjev SNiP-a za opremu prostorija za projektovanje računarskih mreža

Zahtjevi za opremanje kontrolnih prostorija

PA oprema mora biti izvedena u skladu sa zahtjevima građevinskih propisa SN512.

PA treba da se nalazi u kapitalnoj zgradi na spratovima iznad podruma, dalje od prostorija sa mokrim i prašnjavim tehnološkim procesima (toaleti, kuhinje) i lokacija za snažne elektro instalacije (liftovi, agregati). Prilikom odabira prostorije ispod podruma, potrebno je poduzeti mjere za hidroizolaciju PA. U PA nije dozvoljeno prisustvo tranzitne cijevi (vodovod, grijanje) i kablovske instalacije.

Dimenzije PA treba da budu određene projektnim zahtevima za postavljanje opreme, tehnološkim prolazima za radove ugradnje, popravke i održavanja, kao i zahtevima sistema klimatizacije u pogledu neophodnih uslova za postavljanje opreme kako bi se efikasnije održavati potrebne klimatske standarde.

PA mora biti opremljen sistemima za klimatizaciju kako bi se u njima održavali sljedeći klimatski parametri:

U cilju očuvanja opreme u slučaju požara, u ZP treba postaviti automatske gasne instalacije za gašenje požara.

PA pod mora biti obložen antistatičkim materijalom - linoleumom ili drugim koji ne akumulira statički elektricitet, otpornosti od najmanje 106 oma. Dozvoljena raspoređena i koncentrisana opterećenja na PA podu moraju se odabrati u skladu sa SNiP 2.01.07, uzimajući u obzir težinu opreme instalirane u PA.

Ako se poštuju temperaturni i vlažni uslovi rada opreme, dozvoljeno je, po dogovoru sa krajnjim korisnikom, koristiti prirodnu ventilaciju za odvođenje viška toplote iz opreme u PA.

U PA za sve potrošače navedenih prostorija treba postaviti električnu tablu sa zajedničkim prekidačem ulaznog napajanja. Dimenzije ulazne ploče, njena montaža DIN šine moraju omogućiti ugradnju prekidača za priključenje svih potrošača, utvrđenih projektom za napajanje PA opreme.

Polaganje energetskih kablova u PA treba izvršiti u prostoru podignutog poda ili (u slučaju njegovog nedostatka) u odvojenim metalnim nosačima postavljenim iznad TS. Provođenje strujnih kablova, ugradnju kućnih utičnica u PA treba izvršiti u zidnim kutijama.

Prilikom formiranja ITS objekata sa malim (do 60) broja korisnika, gde nije potrebno ili nepraktično obezbediti zagarantovan nesmetan rad opreme, mogu se primeniti pojednostavljeni zahtevi za opremanje PA, u dogovoru sa krajnjim korisnikom. Pri tome se moraju poštovati zahtjevi svih potrebnih standarda, normi, pravila i preporuka u pogledu napajanja, zaštite od požara i sigurnosti života.

U prostorijama EKT-a moraju se postaviti zidni ručni gasni aparati za gašenje požara sa dovoljnom količinom sredstva za gašenje požara koja odgovara zapremini štićenih prostorija u skladu sa SP 9.13130.2009, kao i drugim standardima zaštite od požara. moraju se poštovati u skladu sa propisima o protivpožarnom režimu u propisima Ruske Federacije o zahtjevima zaštite od požara".

U EKT treba ugraditi električnu ploču sa općim prekidačem ulaznog napajanja i automatskim prekidačima za povezivanje aktivne opreme LAN-a.

Prilikom odabira lokacije ECC-a prednost treba dati prostorijama u blizini lokacija niskostrujnih stubova zgrade ili u blizini mjesta koncentracije velikog broja korisnika. Dimenzije prostorija za ECC treba da budu određene projektnim zahtjevima za smještaj opreme, tehnoloških prolaza za montažne, popravne i radove održavanja. EKT-ovi moraju osigurati potrebne klimatske parametre za rad opreme.

DNS protokoli su dio osnovnih standarda Interneta. Oni definišu proces kojim jedan računar može pronaći drugi računar na osnovu njegovog imena. Implementacija DNS protokola znači da server sadrži sav softver potreban za kreiranje zahtjeva i odgovora za uslugu imena domena.

Minimalni zahtjevi za skladištenje podataka zahtijevaju najmanje dva DNS servera za svaku domensku zonu. Prvi DNS server se zove primarni, naziva se i primarni, a na novi način se zove master. Pozivaju se ostali serveri, a može biti najmanje jedan, a najviše 12 sekundarni DNS serveri, ili pak sekundarni, na nov način, rob. Na novi način, ovo počinje sa DNS Bind 8. verzijom.

Napomena: BIND je program za implementaciju protokola Domain Name System (DNS). BIND je skraćenica za "Berkeley Internet Name Domain" jer je softver nastao ranih 1980-ih na Univerzitetu Kalifornije u Berkliju. Posljednjih godina, riječ BIND postala je više od akronima.

- Primarni i sekundarni DNS ne moraju biti na domeni za koju su odgovorni.

- I primarni i sekundarni DNS su autoritativni serveri.

Primarni i sekundarni DNS

Primarni (glavni) DNS server

Glavni DNS serverčuva kompletnu, originalnu bazu podataka svoje domenske zone. Podaci se pohranjuju u fajlovima.

Prilikom upita primarnog DNS servera, on daje autoritativan odgovor, zahvaljujući kojem se IP resursa nalazi na domeni.

Važno je shvatiti da samo na glavnom serveru možete izvršiti promjene u DNS bazi podataka. Ponavljam, samo na primarnom DNS serveru baza imena domena se pohranjuje prikačena na server domenske zone ovog DNS-a.

Sekundarni (slave) DNS serveri

Kao što sam već spomenuo, najmanje dva DNS servera moraju biti kreirana ili pripojena za svaku domensku zonu. To je upravo minimum. Broj sekundarnih servera može biti do 12. Uglavnom, ovaj broj sekundarnih servera je previše. Generalno, tri sekundarna DNS-a su dovoljna sa marginom. Da, i sami ste vidjeli da bilo koji registrator imena domena nema više od četiri polja za unos adresa DNS servera. Jedan za primarni server, tri za sekundarni.

Baza podataka imena nije pohranjena na sekundarnim DNS serverima; periodično se čita sa primarnog servera, naravno preko mreže. Učestalost čitanja se određuje u DNS zapisu tipa SOA (parametar za osvježavanje, u sekundama). Tipično, 3600 sekundi, odnosno informacije na sekundarnom serveru se ažuriraju svakog sata.

Skrećem vam pažnju na činjenicu da svaki sekundarni server može čitati podatke ne samo sa primarnog, već i sa bilo kojeg sekundarnog servera. U ovom slučaju, ovaj server s kojeg se čitaju informacije bit će glavni server za sekundarni server.

Kako bolje ugostiti primarni i sekundarni DNS

Morate shvatiti da ako se DNS server "sruši", onda padaju i sve stranice koje se nalaze u domenskoj zoni ovog DNS-a. Ako se primarni server sruši, sekundarni DNS serveri počinju da odgovaraju na upite u nizu. I ovdje je problem, ako su svi DNS serveri u istoj mreži, onda kada ova mreža padne, svi DNS padne. Otuda i jednostavan zaključak, "ne morate pohranjivati sva jaja u jednu korpu", ili u našem slučaju, morate distribuirati DNS servere na različite hostove, ili još bolje, na različite teritorijalne zone.

Na primjer, hosting provajder vam je obezbijedio dva DNS servera za vašu domenu. Naprotiv, on je vašu domenu uključio u domensku zonu svojih DNS servera. Potražite na Internetu sekundarni DNS server (plaćen ili besplatan) i dopunite svoje primarne i sekundarne servere DNS serverima treće strane. Tako ćete osigurati svoj resurs u slučaju pada na DNS serverima provajdera.

Prilikom dodavanja DNS servera treće strane može doći do problema sa hotings. Svaki provajder ima svoj "sandbox" i postavlja svoja pravila. Neke hosting usluge ograničavaju klijente samo na njihov DNS. Druga je stvar ako imate VPS/VDS server. Ovdje ste potpuni vlasnik i možete kreirati vlastite DNS servere na svojoj domeni. I opet, na VPS-u, napravite dva vlastita DNS servera i dopunite ih sa dva DNS servera treće strane, i bolja, različita.

Gdje registrirati DNS servere

DNS serveri moraju biti registrovani (registrovani) na vašem hostingu ili serveru i kod registratora imena domena. Na sekundarnom serveru imena domene registrujete samo svoju domenu i preuzimate njihov sekundarni DNS. Bez obzira na to gdje ga prikačite, vaša domena i vaši DNS serveri moraju biti registrirani i stoga povezani:

- Kod matičara;

- Na vašem hostingu ili serveru (odjeljak DNS servera, upravljanje DNS-om);

- Na sekundarnom DNS serveru (ako se koristi).

zaključci

- Da bi sajt funkcionisao, njegova domena mora da spada u domenske zone koje opslužuju primarni i sekundarni DNS server;

- Trebalo bi da postoje najmanje dva DNS servera. Jedan primarni i jedan sekundarni DNS. Za pouzdanije performanse sajta, dodajte dva DNS servera sa dva dodatna sekundarna servera. Preporučljivo je uzeti treći i četvrti DNS server na različitim hostingima.

Sekundarni DNS serveri

Daću nekoliko servera na kojima možete dobiti sekundarni DNS.

- 2DNSinfo.ru (besplatno);

- www.mgnhost.ru/DNS-hosting.php (600 rubalja godišnje za 100 zona);

- http://toobit.ru/hosting/secondary_name_server.php (100 Slave DNS-a za 1 USD mesečno);

Kada iznajmljujete primarne i sekundarne DNS servere treće strane, budite oprezni sa uvezenim DNS hostingom. Pokušajte provjeriti njihovo vrijeme odgovora na zahtjev, postoji mnogo online servisa za to. Normalno vrijeme odgovora za DNS upit treba biti između 20 i 120 ms. Iako su uvezeni hosting i serveri raštrkani po cijelom svijetu, nažalost, ovaj svijet može biti toliko udaljen od vas da vrijeme odziva doseže 800-4000 ms. Ovo nije dobro.

Kako provjeriti DNS server stranice

Da biste provjerili svoj i tuđi DNS, koristite bilo koji Whois servis - servis za provjeru imena domena. Kada provjeravate, ne zaboravite da se prilikom promjene DNS-a server za keširanje briše svaka 24-72 sata.