Moderni virtuelni svijet sa svakodnevnim sve većim obimom razmjene informacija i elektronskih plaćanja odavno su odabrali kriminalci. Jedan od načina na koji sajber kriminalci zarađuju je distribucija trojanaca. O tome šta je to i kako hakeri zarađuju svoje milione profita koristeći trojance, pričaćemo u ovom članku.

Dakle, trojanski konj je mali program prerušen u bezopasan softver. Takva maska mu omogućava da bez ikakvih smetnji od strane korisnika ili antivirusnog programa dođe do računara za zlonamjerne radnje za koje je kreiran. Naziv “Trojanski program” (trojanski, trojanski, trojanski virus) dolazi od legendarnog “trojanskog konja”, uz pomoć kojeg su Odisejevi ratovi ušli u Troju.

Trojanski konj može sadržavati i viruse i crve, ali za razliku od njih, ne širi se sam, iza njega stoji osoba. Naravno, veoma je retko da haker sam preuzme trojanac na vaš računar. Češće nego ne, ohrabruje korisnike da preuzmu zlonamjerni softver na svoje računalo. Kako se to dešava? Sajber kriminalac preuzima trojanskog konja na posjećene stranice, dijeljenje datoteka i druge resurse. Odatle, iz raznih razloga, korisnici preuzimaju trojanca na svoj računar i zaraze ga.

Drugi način da "stavite trojanskog konja" na vaš računar je čitanje neželjenih poruka. Obično, korisnik računara automatski klikne na priložene datoteke u e-porukama. Dvaput kliknite i trojanac je instaliran na računaru.

Postoji nekoliko vrsta trojanaca:

Trojanac-PSW (Krađa lozinke-Ware)- vrsta trojanskog konja koji krade lozinke i šalje ih distributeru virusa. Kod takvog trojanca sadrži e-mail adresu na koju program šalje lozinke, brojeve kreditnih kartica, telefonske brojeve i druge informacije pročitane sa računara. Osim toga, još jedna meta Trojan-PSW-a su kodovi za online igre i registracioni kodovi za licencne programe.

Trojan-Clicker- vrsta trojanskog konja koji neovlašteno preusmjerava korisnike na internetski resurs koji je potreban cyber kriminalcu. Ovo se radi kako bi se postigao jedan od tri cilja: Ddos napadi na odabrani server, povećanje broja posjetitelja date stranice ili privlačenje novih žrtava za infekciju virusima, crvima ili drugim trojancima.

Trojan-Downloader i Trojan-Dropper- malver sa sličnim efektom. Trojan-Downloader, kao što naziv govori, preuzima zaražene programe na PC, a Trojan-Dropper ih instalira.

Trojan-Proxy- Trojanski proxy serveri. Ove programe koriste sajber kriminalci za slanje tajne neželjene pošte.

Trojan-Spy- špijunski softver. Svrha takvih trojanaca je špijuniranje korisnika računara. Trojanac pravi snimke ekrana, pamti informacije unesene sa tastature itd. Ovi programi se koriste za dobijanje podataka o elektronskim plaćanjima i drugim finansijskim transakcijama.

ArcBomb- arhive koje sprečavaju da računar radi ispravno. Oni pune čvrsti disk velikim količinama dupliranih podataka ili praznih datoteka, što uzrokuje zamrzavanje sistema. Hakeri koriste ArcBomb za usporavanje ili zaustavljanje mail servera.

Rootkit- programski kod koji vam omogućava da sakrijete prisustvo trojanskog programa u sistemu. Rutkit bez trojanca je bezopasan, ali zajedno sa njim predstavlja značajnu opasnost.

Trojan-Notifier- trojanski konj koji obavještava svog tvorca o uspješnom napadu na računar korisnika.

Sajber kriminalci ujedinjuju nekoliko računara zaraženih trojancima u botnet mreže - mreže računara koje kontrolišu hakeri. Takvi botnetovi predstavljaju veliku prijetnju korisnicima. Uz njihovu pomoć, sajber kriminalci šalju neželjenu poštu, kradu lozinke bankovnim računima i izvode DDoS napade. Sada zamislite da je jedan od računara u botnetu vaš. I nećete znati ništa o ovome sve dok vam jednog „lepog“ dana na vrata ne pokuca policija iz odeljenja za sajber kriminal. Zatim dokažite da niste vi DdoS ili napadnuti server, već haker koji je imao pristup vašem sistemu koristeći trojanski konj.

Kako biste minimizirali (samo minimizirali, ne možete izbjeći) posljedice zaraze vašeg kućnog računara, instalirajte licencirani antivirusni program koji će ažurirati njegove baze podataka. Kreatori antivirusnih programa uvijek su nekoliko koraka iza hakera, pa baze podataka treba što češće ažurirati. Ako je vaš računar zaražen virusom, onda mu je potrebna pomoć računara. Savetujemo vam da kontaktirate najbolju uslugu u gradu Kemerovo.

Razvoj zlonamjernih programa zahtijeva resurse ništa manje ili čak nekoliko puta više od razvoja softvera potrebnog za rad. Trojanci su jednostavna i, što je najvažnije, jeftina metoda koju hakeri koriste za daljinsku kontrolu vašeg softvera. Borba protiv trojanaca mora dostići novi nivo, inače kreatori antivirusa neće moći sami da se izbore sa rastućom snagom sajber kriminala.

Mislim da treba početi od naslova i odgovoriti na pitanje: „PZašto je ova kreacija nazvana Trojanskim programom (Trojan)? "Poreklo ovog imena seže u legendarnu bitku, tokom kojeg izgrađen je drveni konj, nazvan "Trojanac". Princip rada ovog konja bio je u "lukavoj bezazlenosti", pretvarajući se da je poklon i nalazeći se u samoj neprijateljskoj tvrđavi, vojnici koji su sjedili u konju otvorili su kapije Troje, dopuštajući glavnim trupama da prodru u tvrđava.

Isto je i u današnjem digitalnom svijetu s trojanskim konjem. Odmah ću primijetiti činjenicu da se "trojanac" ne može klasificirati kao virus, jer mu nedostaje princip samopropagacije i suština njegovog djelovanja je nešto drugačija. Da, i distribuira ga osoba, a ne samostalno., kao što to čine obični virusi. Trojanci su često okospadaju u klasu zlonamernog softvera.

Pa evo princip rada trojanski program (trojanac), takođe otvara kapije vašeg računara prevarantu, na primer, da ukrade vredne lozinke ili za neovlašćeni pristup vašim podacima. Vrlo često, računari zaraženi trojancima, bez dozvole korisnika, učestvuju u masovnim DDos - napadi na web stranice. To jest, nevinPrvi korisnik mirno surfa internetom, dok njegov kompjuter nepristrasno „spušta“ neku državnu web stranicu s beskrajnim zahtjevima.

Trojanci se često maskiraju kao potpuno bezopasni programi jednostavnim kopiranjem njegove ikone. Postoje i slučajevi kada je trojanski programski kod ugrađen u običan, koristan softver koji ispravno obavlja svoje funkcije, ali u isto vrijeme Trojanac ispod njega vrši svoje zlonamjerne radnje.

Infekcije su ovih dana postale veoma popularne winlocks (trojan.winlock ) koji prikazuju ekran sa sličnim tekstom: „Da biste otključali svoj operativni sistem, pošaljiteSMS na broj xxxx u suprotnom će vaši podaci biti prebačeni u službu sigurnosti." Bilo je dosta korisnika koji su poslali ovu poruku (i više puta), a prevaranti su zauzvrat primili gotovo milione od ogromnog broja prevarenih ljudi.

Kao što vidite, upotreba trojanaca je osmišljena za postizanje određenih prednosti, za razliku od običnih virusa, koji jednostavno štete brisanjem datoteka i onemogućavanjem sistema. Može se zaključiti da je ovaj zlonamjerni softver inteligentniji i suptilniji, po principu djelovanja i rezultata.

Kako se nositi sa trojancima?

Da biste se borili protiv trojanaca, morate imati antivirus sa stalno ažuriranim bazama podataka za otkrivanje. Ali ovdje se pojavljuje još jedan problem, upravo zbog svoje tajnosti, informacije o trojancima su mnogo gore i kasnije dopiru do programera antivirusnog softvera. Stoga je takođe poželjno imati poseban zaštitni zid (npr.Comodo Firewall), što, ako se dogodi, sigurno neće pustiti nekontrolisani prijenos podataka s vašeg računala na prevarante.

Trojanski virusi, pošast kompjuterskog svijeta 21. stoljeća. Ukratko, običan narod zove - trojanci... Podsjetim, takvo ime im je dato na osnovu imena poznatog, a ne zločinačkog, antičkog grada Troje i pobjede Grka (Danaanaca) uz pomoć lukavstva. Za informaciju mlađoj generaciji, koja je ovu priču najvjerovatnije gledala iz holivudskog filma koji ne podnosi nikakvu istorijsku kritiku, u istorijskim knjigama piše da rat nije trajao 12 dana kao film, već svaki dan za nešto manje od 10 godina opsade.i naravno da nije bilo bitaka vođa. Takođe iz ovog doba su se pojavile poslovice

Čuvajte se Danaca koji donose darove

Oni ne gledaju u zube datog konja

Ali ostavimo ove neslaganja na savesti Holivuda. Ali suština filma je prenesena, zar ne. Kada su Grci očajali da zauzmu grad na juriš, pribjegli su triku i uz pomoć ovog trika uspjeli su, praktički bez gubitaka, da dugo zauzmu neosvojivi grad i izvoje bezuslovnu pobjedu. Promatrajući autorska prava, vrijedno je napomenuti da je autor ideje bio veliki Odisej. Ali mislim da tada nije zamišljao da će njegova briljantna ideja danas dobiti mnogo opasniji karakter i razmjere.

Trojanski konji u moderno doba

Trenutni "trojanski virusi" rade na istom principu. Odnosno, bez vašeg pristanka ili bilo koje druge radnje potvrde, ovi virusi ne mogu doći do vašeg računara... Poput trojanskog konja, on sam, iz očiglednih razloga, nije ušao u tvrđavu, on je sam tamo bio pušten. Sa virusima je sve potpuno isto. Broj načina i prihvatljivih izgovora da uđete u vaš računar sada je skoro milion. Jasno je da se sve metode ne mogu uzeti u obzir, a mnogi, pa i ja, s vremena na vrijeme nasjedaju na nove trikove. Ali općenito, ogromna većina ove vrste virusa ima iste simptome kao kod pacijenata s prehladom. Isti simptomi se javljaju pod različitim okolnostima.

Karakteristična i općenito pozitivna karakteristika takvih virusa je da oni obično ne nanose štetu operativnim sistemima i hardveru. Njihova glavna svrha je krađa, prenošenje raznih potrebnih informacija prevarantu, uglavnom datoteka. U pravilu se radi o povjerljivim podacima. Ove informacije uključuju lozinke, tajne pristupne kodove, ključeve za šifriranje i druge slične stvari kojih ima mnogo.

Na primjer, većina takozvanog hakovanja poznatog programa platnog sistema WebMoney događa se upravo putem. Želim odmah napomenuti, pravde radi, da takvi virusi ne hakuju WebMoney, već koriste samo otvorenu vrstu aljkavosti korisnika.

Osnovne mjere opreza

Uglavnom se svi antivirusni programi mogu boriti protiv ove vrste virusa, a većina zaštitnih zidova (firewall-a, na ruskom) blokira neovlašteni prijenos podataka trećim stranama putem interneta.

Glavni problem je što se virusi ove vrste vrlo lako modificiraju, a antivirusne baze podataka ne mogu tako brzo pratiti trendove promjena u takvim programima. Firewall-i također imaju niz nedostataka po ovom pitanju, najčešće zbog pogrešnih postavki, jer u 99% slučajeva korisnici nisu dovoljno profesionalni da profesionalno konfigurišu ovako prilično složene stvari. A oni koji su elementarno podešeni, po pravilu, ne štite ni od čega, već se zalažu za red da se mladi ne igraju nestašno. Često mnogi korisnici ne mogu čak ni razlikovati pravi zaštitni zid od zaštitnog zida prerušenog u takav besplatni. trojanski virus.

Inače, naišao sam na viruse koji su se prilično, surovo obračunali sa sistemom zaštite računara, jednostavno, jednostavno su onesposobili (prestali da se pokrenu) i Firewall. Pa, za punu količinu municije, blokirali su pristup antivirusnim stranicama. Što je postalo prilično uobičajena praksa u naše vrijeme. Tako korisnik ostaje potpuno gol, i nema iza čega da se sakrije! Iako postoji pozitivna strana, ako pronađete takvu osobinu, onda, bez razmišljanja, mogu reći da je dijagnoza trojanski virus. Metoda liječenja je da nedvosmisleno pozovete specijaliste i ne pokušavate sami riješiti ovaj problem, ako se ne pozabavite ovim pitanjem.

Dakle, da rezimiramo: trojanski virusi su mnogo opasniji nego što se na prvi pogled misli, ali postoji i pozitivna strana ove medalje, to su prilično efikasne metode borbe protiv ove vrste infekcija. I što je najvažnije, nema posebne štete na podacima. Glavna stvar nakon infekcije je mijenjati lozinke posvuda, ovo je dobra prevencija.

Naravno, postoji ogroman broj specijaliziranih programa koji skeniraju vaše računalo na viruse. Svi imaju "napredne" funkcije liječenja. Oni prate procese u memoriji, čiste sistemski registar od neželjenih unosa i druge slične manipulacije.

Keylogger zaštita

Keyloggeri se mogu klasificirati kao posebna klasa trojanskih virusa. Nažalost, izuzetno je teško uhvatiti ovakve programe, ma koliko antivirusni paketi pokazivali svoje algoritme pretraživanja. I sam sam 2006. napisao keyloger u jednom preduzeću za jednu, recimo, lošu stvar. Informacije su bile veoma potrebne, čak i nakon što su ga pokrenuli moderni antivirusi napisani 2010. godine, ovaj keyloger diše prilično slobodno i ostaje neprimećen. Zadatak ovakvih programa je jednostavan do sramote, pa i nakon sramote. Ovo je za pisanje u prikriveni fajl, sve kombinacije tipki koje pritisnete, manipulacija mušicama i s vremena na vrijeme, kako ne bi izazvali sumnju u slanje informacija o korisničkim manipulacijama napadaču. Praktično ne postoje jasne metode borbe protiv ove infekcije, postoji samo pažnja. Jedina stvar je da ako ste ispravno konfigurisali FireWall, onda postoji velika šansa da će Fire uhvatiti keyloger tokom prijenosa podataka i time se zapaliti. Ali ako se program prikrije kao neka vrsta procesa Windows sistema, tada će zadatak postati nečuveno komplikovan. A ako se podaci uklone ručno, odnosno direktnim kontaktom napadača sa računarom žrtve, na USB fleš disku, tada su sva sredstva praktički nemoćna. Ova metoda se vrlo često praktikuje u velikim preduzećima. Posebno sistem administratori. Ali ne u sebične svrhe, već u poučne svrhe. Dakle, da neoprezni korisnici guraju nos, nema potrebe da se penju, jer korisnici, po pravilu, kada nešto pogrešno shvate, viču "ništa nisam uradio, ništa nisam pritisnuo", a onda dolazi keyloger rescue, u kojem se bilježe sve radnje korisnika i on to neće moći odbaciti.

Keyloger možete lako pronaći u poučne svrhe u samo pronalaženju normalne službene web stranice neke vrste logera. Ne pokušavajte da preuzimate programe ove vrste sa bilo kojih piratskih ili sumnjivih stranica. I bolje je kupiti normalan softver za takve svrhe za novac.

Sretno i siguran internet.

Jedna od najvećih nevolja za korisnika interneta je trojanski konj, virus koji na mreži šire sajber kriminalci. I iako programeri antivirusnog softvera stalno modificiraju svoje programe kako bi bili pouzdaniji, problem i dalje ostaje, jer hakeri također ne sjede mirno.

Nakon što pročitate ovaj članak, naučićete kako da zaštitite svoj računar od prodora „trojanca“, kao i kako da uklonite ovaj virus ako je ipak završio na vašem uređaju.

Šta je trojanski konj?

Naziv ovog virusa je pozajmljen iz legende, koja kaže da su Grci napravili drvenog konja, unutar kojeg su bili skriveni ratovi.

Zatim je ova građevina isporučena na vrata Troje (otuda i ime), navodno kao znak pomirenja. Noću su grčki vojnici otvorili kapije neprijateljskog grada i nanijeli neprijatelju porazan poraz.

Računalni virus radi na sličan način. Trojanski konj je često prerušen u običan program od strane sajber kriminalaca, koji, kada se preuzme, prodire u vaš računar sa zlonamjernim softverom.

Ovaj virus se razlikuje od ostalih po tome što se ne razmnožava spontano, već dolazi do vas kao rezultat hakerskog napada. U većini slučajeva, nesvjesno, preuzimate Trojan na svoj uređaj.

Trojanski konj je virus koji može uzrokovati mnogo problema za korisnika. Čitajte dalje da biste saznali o posljedicama.

Znakovi infekcije

Ako je vaš računar napao trojanac, o tome možete saznati prema sljedećim promjenama na računaru:

- Prvo, uređaj će se početi ponovo pokretati bez vaše komande.

- Drugo, kada trojanski konj prodre u računar, performanse uređaja su značajno smanjene.

- Treće, neželjena pošta se šalje iz vašeg inboxa.

- Četvrto, otvaraju se nepoznati prozori s pornografijom ili reklamama za proizvod.

- Peto, operativni sistem se ne pokreće, a ako je preuzimanje i dalje uspješno, pojavljuje se prozor sa zahtjevom za transfer novca na navedeni račun za otključavanje sistema.

Uz sve gore navedene probleme, postoji još jedan - gubitak novca iz elektronskog novčanika ili povjerljivih informacija. Ako primijetite da vam se to dogodilo, onda nakon uklanjanja Trojanca morate odmah promijeniti sve lozinke.

Trojanski konj (virus). Kako da ga uklonim sa svog računara?

Naravno, prodor "trojanskog konja" može uzrokovati značajnu štetu korisniku (na primjer, financijsku), ali budući da je ovo prilično česta vrsta virusa, možete ga se riješiti pomoću bilo kojeg popularnog antivirusa (Kaspersky, Avast , Avira itd.).

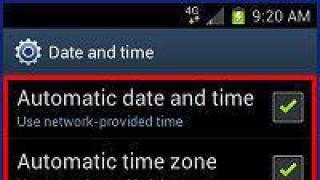

Ako sumnjate da je vaš računar napao trojanac, pokrenite uređaj u Safe Mode i skenirajte sistem antivirusnim programom. Karantin je otkrio zlonamjerni softver ili ga odmah izbrišite. Nakon toga otvorite odjeljak "Programi i funkcije" i riješite se sumnjivih aplikacija koje niste instalirali.

Ponekad trojanski konj blokira i antivirusni program. Ovaj virus se stalno modernizuje, pa ima i takvih situacija. U tom slučaju možete koristiti jedan od posebnih uslužnih programa, na primjer SuperAntiSpyware ili Spyware Terminator. Općenito, pronađite program koji vam odgovara, a zatim ga koristite za uklanjanje Trojanca.

Zaključak

Dakle, sada znate šta je trojanski konj. Virus, o kojem je bilo riječi u ovom članku, možete sami ukloniti ako dođe do vašeg računala.

Naravno, bolje je da vam se takva smetnja ne dogodi, ali za to morate instalirati dobar antivirusni program, redovito ažurirati njegovu bazu podataka, pažljivo pratiti upozorenja programa, a također ne posjećivati ili preuzimati ništa sa sumnjivih resursa.

Prije raspakivanja bilo koje preuzete arhive, obavezno je provjerite antivirusom. Također provjerite svoje fleš diskove - oni ne bi trebali imati skrivene datoteke. Zapamtite: trojanac može uzrokovati mnogo problema, stoga poduzmite sve mjere da ga odgovorno prepoznate.

Na internetu danas možete pronaći mnoge zamke u obliku virusa. Svi su oni bezbrojni. Sve prijetnje se mogu klasificirati prema načinu prodiranja u sistem, načinu uklanjanja i nanesenoj šteti. Jedan od najopasnijih virusa današnjice je trojanac.

Danas ćemo pokušati da shvatimo šta je to pretnja. Na kraju ćemo pokušati da shvatimo kako možete bezbedno ukloniti takvu prljavštinu sa svog računara i mobilnog uređaja.

Šta je trojanac?

Trojanski virusi su zlonamjerni objekti tipa koji se samokopiraju sa izvršnim kodovima koji se mogu ugraditi u druge aplikacije. Oni predstavljaju prilično ozbiljnu prijetnju svakom kompjuterskom i mobilnom sistemu. Najviše pogođeni sistemi su Android i Windows. Do nedavno se smatralo da ova vrsta virusa ne radi na UNIX operativnim sistemima. Međutim, prije samo nekoliko sedmica izvršen je napad na Apple mobilne uređaje. Vjeruje se da su trojanci ti koji predstavljaju najveću prijetnju. Šta je to takav virus, sada ćemo pokušati da saznamo.

Po analogiji sa istorijskim događajima

Nije slučajno da su Trojanci svoje ime dobili po analogiji sa nekim istorijskim događajima. Prije nego što se pozabavimo uklanjanjem trojanskih virusa iz kompjuterskog sistema, osvrnimo se na besmrtno djelo Homerove Ilijade. Ovdje je zarobljena neposlušna Troja. Nije bilo moguće prodrijeti u grad na uobičajen način ili ga zauzeti jurišom, pa je odlučeno da se u znak pomirenja pokloni džinovski konj u kojem su bili vojnici. Nakon što su prodrli u grad, otvorili su kapije. Nakon toga, Troja je pala. Trojanski virusi rade na isti način. Najžalosnije je što se takvi virusi ne šire spontano, već namjerno.

Kako prijetnja može ući u sistem

Najčešća metoda koja se koristi za prodor u mobilni i kompjuterski sistem je da se prikrije u neku vrstu atraktivnog programa za korisnika. Ponekad se uočava situacija kada virus ugrađuje svoje kodove u postojeće aplikacije. Obično su to korisnički programi ili sistemske usluge. Zlonamjerni kodovi također mogu infiltrirati mreže i računare u obliku grafike ili HTML dokumenata. Mogu se distribuirati u dolaznim prilozima ili kopirati sa prenosivih medija. Štaviše, ako je kod ugrađen u standardni program, on i dalje može djelomično ispuniti svoje funkcije. Sam virus će se aktivirati kada se pokrene odgovarajuća usluga ili aplikacija. Najgora situacija je kada se servis automatski učitava i počinje sa sistemom.

Trojanci: posljedice

Ako govorimo o utjecaju trojanaca, onda ova vrsta virusa često uzrokuje sistemske kvarove i smetnje u pristupu Internetu. Ali to je daleko od glavnog cilja trojanskog konja. Glavni zadatak Trojanca je krađa povjerljivih informacija kako bi ih treća lica koristila. Povjerljive informacije uključuju prijave i lozinke za pristup određenim Internet resursima, podatke o državnoj registraciji, PIN kodove bankovnih kartica. Općenito, sve te informacije koje ne podliježu otkrivanju. Kada se takve informacije ukradu, nemoguće je predvidjeti kako će se koristiti. Kao rezultat toga, možete izgubiti sav novac sa svog bankovnog računa ili će vas nazvati iz neke banke i reći da imate ogroman dug po kreditu.

Uklanjanje virusa u Windows operativnom sistemu.

Pređimo na najvažnije pitanje: kako se Trojanac može ukloniti? Zapravo, ovo nije tako lako kao što mnogi korisnici misle. U nekim slučajevima, naravno, možete pronaći i neutralizirati tijelo virusa. Ali vrijedi zapamtiti da on može stvoriti vlastite kopije, a ne jednu ili dvije. Njihovo pronalaženje i uklanjanje može biti prava glavobolja za korisnika. Ni firewall ni standardni antivirusni program neće pomoći ako je virus promašen i unesen u sistem.

U tom slučaju, preporučuje se uklanjanje Trojanca korištenjem prijenosnog antivirusnog softvera. U slučaju zapljene RAM-a, trojanac će morati biti uklonjen posebnim programima koji se učitavaju prije pokretanja operativnog sistema sa USB uređaja ili optičkog diska. Među prenosivim aplikacijama, aplikacije poput Dr. Web Cure It ili Kaspersky Virus Removal Tool. Maksimalan skup funkcija među programima na disku obezbeđuje Kaspersky Rescue Disc uslužni program. Naravno, njegova upotreba nije dogmatska. Danas možete pronaći sve vrste takvog softvera.

Kako ukloniti Trojan sa Androida

Što se tiče uređaja koji rade na Android sistemu, ovdje nije sve tako jednostavno. Prijenosne aplikacije još nisu kreirane za njih. Alternativno, možete pokušati da povežete uređaj direktno na računar i skenirate internu i eksternu memoriju pomoću računarskog uslužnog programa. Ali u ovom slučaju ne postoji garancija da virus neće prodrijeti u računalo kada je povezan. U takvoj situaciji, problem sa uklanjanjem Trojanca rješava se instaliranjem odgovarajućeg softvera. Ovdje ima toliko stvari da se samo pitate šta odabrati. Većina stručnjaka iz oblasti informacione bezbednosti sklona je uverenju da je najbolja aplikacija u ovoj oblasti 360 Security. On je u stanju ne samo da otkrije prijetnje gotovo svih poznatih tipova, već pruža i sveobuhvatnu zaštitu za mobilni uređaj u budućnosti. Naravno, stalno će visiti u RAM-u, stvarajući tako opterećenje. Ali sigurnost je ipak mnogo važnija.

Na šta još treba obratiti pažnju?

Skoro smo shvatili šta su trojanci. Posebno bih skrenuo pažnju korisnicima svih sistema, bez izuzetka, na još nekoliko važnih tačaka. Prije otvaranja priloga koji ste dobili uz e-poštu, provjerite ga antivirusnim programom. Kada instalirate programe, pažljivo pročitajte prijedloge za instaliranje dodatnih komponenti kao što su paneli preglednika ili dodaci. U njima se virus može sakriti.

Također je bolje suzdržati se od posjećivanja sumnjivih stranica, posebno ako antivirusni program izda upozorenje. Također je bolje ne koristiti najjednostavniji besplatni antivirusni softver. Bolje je instalirati isti Eset Smart Security i aktivirati svakih 30 dana koristeći besplatne ključeve. Također pokušajte pohraniti lozinke, brojeve bankovnih kartica, pin kodove i druge povjerljive informacije na prenosivim medijima u šifriranom obliku. Ovo je jedini način da budete barem djelimično sigurni da se ne koristi u zlonamjerne svrhe.